Se ha observado una nueva campaña de malware en curso que distribuye tres ladrones diferentes, como CriptaBot, LummaC2y Radamantis alojado en dominios de caché de Content Delivery Network (CDN) desde al menos febrero de 2024.

Cisco Talos ha atribuido la actividad con confianza moderada a un actor de amenazas rastreado como CoralRaiderun presunto grupo de origen vietnamita que salió a la luz a principios de este mes.

Esta evaluación se basa en «varias superposiciones en tácticas, técnicas y procedimientos (TTP) de la campaña Rotbot de CoralRaider, incluido el vector de ataque inicial del archivo de acceso directo de Windows, el descifrador intermedio de PowerShell y los scripts de descarga de carga útil, la técnica FoDHelper utilizada para evitar el acceso del usuario. Controles (UAC) de la máquina víctima», dijo la empresa.

Los objetivos de la campaña abarcan varios sectores comerciales verticales en geografías, incluidos EE. UU., Nigeria, Pakistán, Ecuador, Alemania, Egipto, Reino Unido, Polonia, Filipinas, Noruega, Japón, Siria y Turquía.

Las cadenas de ataques implican que los usuarios descarguen archivos disfrazados de archivos de películas a través de un navegador web, lo que aumenta la posibilidad de un ataque a gran escala.

«Este actor de amenazas está utilizando un caché de Content Delivery Network (CDN) para almacenar los archivos maliciosos en su host de red en esta campaña, evitando demoras en las solicitudes», dijeron los investigadores de Talos Joey Chen, Chetan Raghuprasad y Alex Karkins. dicho. «El actor está utilizando la caché CDN como servidor de descarga para engañar a los defensores de la red».

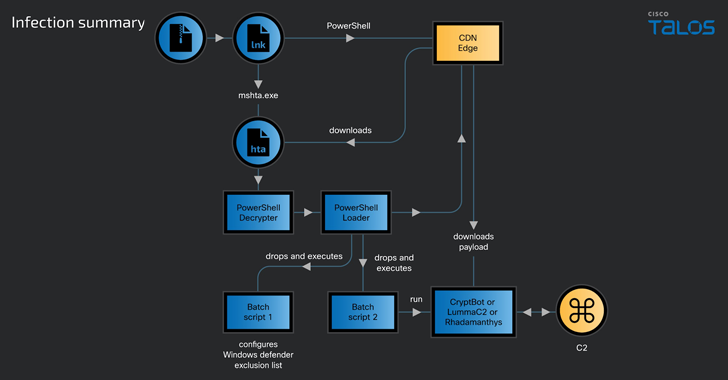

Se sospecha que el vector de acceso inicial para las descargas no autorizadas son correos electrónicos de phishing, usándolos como un conducto para propagar enlaces trampa que apuntan a archivos ZIP que contienen un archivo de acceso directo de Windows (LNK).

El archivo de acceso directo, a su vez, ejecuta un script de PowerShell para obtener una carga útil de aplicación HTML (HTA) de siguiente etapa alojada en la caché de CDN, que posteriormente ejecuta código Javascript para iniciar un cargador de PowerShell integrado que toma medidas para pasar desapercibido y, en última instancia, descarga y ejecuta uno de los tres malware ladrones.

El script del cargador modular de PowerShell está diseñado para eludir los controles de acceso de usuario (UAC) en la máquina de la víctima utilizando una técnica conocida llamada FodHelper, que también ha sido utilizada por actores de amenazas vietnamitas vinculados a otro ladrón conocido como Ladrón de nodos que es capaz de robar datos de cuentas de Facebook.

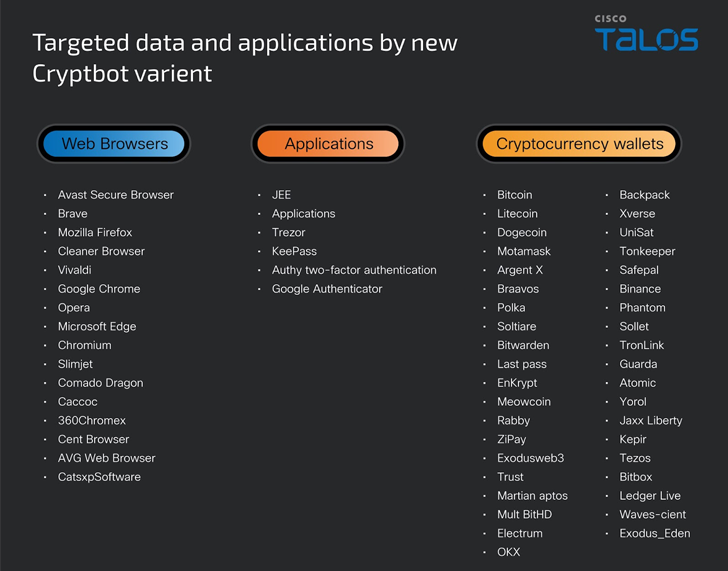

El malware ladrón, independientemente de lo que se implemente, captura la información de las víctimas, como datos del sistema y del navegador, credenciales, billeteras de criptomonedas e información financiera.

Lo notable de la campaña es que utiliza una versión actualizada de CryptBot que incluye nuevas técnicas antianálisis y también captura bases de datos de aplicaciones de administrador de contraseñas e información de aplicaciones de autenticación.