El actor de amenazas vinculado a Rusia conocido como APT28 se ha relacionado con múltiples campañas de phishing en curso que emplean documentos señuelo que imitan a organizaciones gubernamentales y no gubernamentales (ONG) en Europa, el sur del Cáucaso, Asia central y América del Norte y del Sur.

«Los señuelos descubiertos incluyen una mezcla de documentos internos y disponibles públicamente, así como posibles documentos generados por actores asociados con finanzas, infraestructura crítica, compromisos ejecutivos, seguridad cibernética, seguridad marítima, atención médica, negocios y producción industrial de defensa», IBM X -Fuerza dicho en un informe publicado la semana pasada.

La empresa de tecnología está rastreando la actividad bajo el nombre ITG05que también se conoce como Blue Athena, BlueDelta, Fancy Bear, Fighting Ursa, Forest Blizzard (antes Strontium), FROZENLAKE, Iron Twilight, Pawn Storm, Sednit, Sofacy, TA422 y UAC-028.

La revelación se produce más de tres meses después de que se descubriera al adversario utilizando señuelos relacionados con la guerra en curso entre Israel y Hamas para ofrecer una puerta trasera personalizada denominada encaje.

Desde entonces, APT28 también se ha dirigido a entidades gubernamentales ucranianas y organizaciones polacas con mensajes de phishing diseñados para implementar implantes personalizados y ladrones de información como MASEPIE, OCEANMAP y STEELHOOK.

Otras campañas han supuesto la explotación de fallos de seguridad en Microsoft Outlook (CVE-2023-23397puntuación CVSS: 9,8) para saquear los hashes de NT LAN Manager (NTLM) v2, lo que aumenta la posibilidad de que el actor de la amenaza aproveche otras debilidades para exfiltrar los hashes NTLMv2 y utilizarlos en ataques de retransmisión.

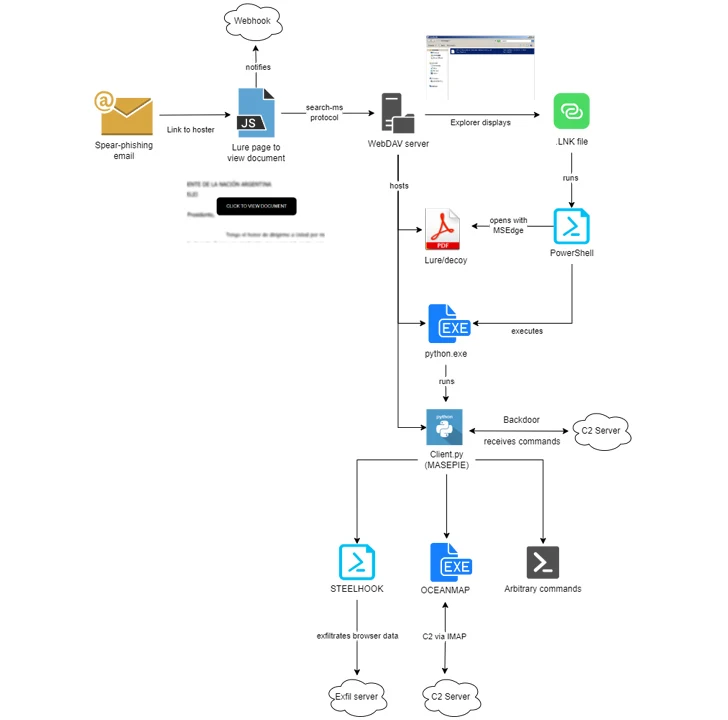

Las últimas campañas observadas por IBM X-Force entre finales de noviembre de 2023 y febrero de 2024 aprovechan la «search-ms:» controlador de protocolo URI en Microsoft Windows para engañar a las víctimas para que descarguen malware alojado en servidores WebDAV controlados por actores.

Existe evidencia que sugiere que tanto los servidores WebDAV como los servidores MASEPIE C2 pueden estar alojados en enrutadores Ubiquiti comprometidosuna botnet que fue eliminada por el gobierno de EE. UU. el mes pasado.

Los ataques de phishing se hacen pasar por entidades de varios países como Argentina, Ucrania, Georgia, Bielorrusia, Kazajstán, Polonia, Armenia, Azerbaiyán y Estados Unidos, utilizando una combinación de documentos señuelo gubernamentales y no gubernamentales auténticos disponibles públicamente para activar la infección. cadenas.

«En una actualización de sus metodologías, ITG05 está utilizando el proveedor de alojamiento disponible gratuitamente, firstcloudit.[.]com para preparar cargas útiles para permitir operaciones en curso», dijeron los investigadores de seguridad Joe Fasulo, Claire Zaboeva y Golo Mühr.

El clímax del elaborado plan de APT28 termina con la ejecución de MASEPIE, OCEANMAP y STEELHOOK, que están diseñados para filtrar archivos, ejecutar comandos arbitrarios y robar datos del navegador. OCEANMAP se ha caracterizado como una versión más capaz de CredoMap, otra puerta trasera previamente identificada como utilizada por el grupo.

«ITG05 sigue adaptándose a los cambios de oportunidades al ofrecer nuevas metodologías de infección y aprovechar la infraestructura disponible comercialmente, al tiempo que evoluciona constantemente las capacidades de malware», concluyeron los investigadores.