Una nueva publicación de El Grupo de Análisis de Amenazas de Google se centra en proveedores de vigilancia comerciales, cuyos servicios son comprados por los gobiernos con fines de seguimiento o espionaje. Actualmente, Google rastrea más de 40 CSV, la mayoría de los cuales son altamente técnicos y tienen la capacidad de desarrollar software espía y exploits de día cero para comprometer sus objetivos, particularmente en dispositivos Android e iOS.

Lea los detalles sobre a qué se dirigen los CSV, cómo se utiliza el software espía, el impacto dañino de los CSV en los individuos y la sociedad y cómo las empresas pueden mitigar estas amenazas a la ciberseguridad.

¿Qué son los proveedores de vigilancia comercial y a qué se dirigen?

Los proveedores de vigilancia comercial son empresas que venden servicios completos de vigilancia a clientes gubernamentales; Estos servicios incluyen software espía, la infraestructura necesaria para comunicarse con el software espía que se encuentra en los dispositivos comprometidos. El software espía proporciona acceso por puerta trasera a los dispositivos y permite el seguimiento y el robo de datos.

Según el Grupo de Análisis de Amenazas de Google, los CSV operan abiertamente; es decir, tienen sitios web, contenidos de marketing, equipos de ventas e ingeniería, relaciones con la prensa y, en ocasiones, incluso asisten a conferencias. Google estima que es imposible contar la cantidad de CSV en todo el mundo; Además, los CSV pueden cambiar sus nombres varias veces para evitar el escrutinio público, a menudo en respuesta a denuncias o acciones legales directas en su contra.

NSO Group, uno de los mayores CSV y reportado desde 2015 por sus operaciones, sigue visible y activo. Este es el caso a pesar de la empresa se agrega a la lista de entidades de EE. UU. por actividades cibernéticas maliciosas y acciones legales han sido emprendidas por empresas de tecnología, incluidas Facebook y Manzana.

¿A qué se dirigen los CSV?

La selección de objetivos CSV es diferente de las operaciones tradicionales de ciberespionaje (es decir, amenazas persistentes avanzadas) en el sentido de que los proveedores de vigilancia comercial se dirigen a individuos, no a redes enteras. Esto hace que el servicio sea muy valioso para alguien que quiera monitorear o espiar las actividades de individuos, que generalmente son disidentes, periodistas, defensores de los derechos humanos o políticos de partidos de oposición. Google escribió anteriormente sobre dicha orientación.; por ejemplo, en 2022, al menos ocho gobiernos utilizaron cinco vulnerabilidades de día cero que afectaban a los usuarios de Android y las utilizaron contra candidatos políticos.

VER: Las 8 mejores herramientas y software avanzados de protección contra amenazas para 2024 (República Tecnológica)

El software espía es el método principal que utilizan la mayoría de los CSV

El software espía es software malicioso instalado en los dispositivos. Sin que el propietario del dispositivo lo note, el software espía recopila datos de los usuarios y los envía de vuelta al controlador (es decir, al cliente del CSV). Los CSV suelen desarrollar software espía para dispositivos móviles porque sus clientes principalmente quieren recopilar SMS, mensajes, correos electrónicos, ubicaciones, llamadas telefónicas o incluso grabaciones de audio/vídeo.

Para lograr el compromiso inicial de un dispositivo, que puede ser una computadora o un teléfono inteligente, el software espía comúnmente aprovecha las vulnerabilidades del software. Esta fase inicial puede necesitar la interacción del usuario, como cuando el software espía utiliza un exploit de 1 clic, que requiere al menos una interacción del usuario, como hacer clic en un enlace o abrir un archivo. Sin embargo, aún más valiosos son los exploits sin clic, que no requieren ninguna interacción del usuario y pueden usarse silenciosamente para colocar software espía en el dispositivo del objetivo.

Además, varios CSV muestran una experiencia técnica muy profunda y tienen la capacidad de utilizar vulnerabilidades de día cero para infectar dispositivos. Si un proveedor descubre y parchea el día cero, el CSV proporciona uno nuevo a su cliente.

VER: Informe de amenazas de ESET: prevalencia del software espía SpinOk SDK de Android y más (República Tecnológica)

Las cuatro categorías principales de la industria del software espía

- Proveedores de vigilancia comercialtambién conocidos como actores ofensivos del sector privado, desarrollan y venden el software espía y su infraestructura, incluido el servicio de compromiso inicial, el suministro de exploits funcionales y herramientas de recopilación de datos.

- Clientes gubernamentales llegar a los CSV para obtener el servicio necesario para lograr sus objetivos de vigilancia. Esos clientes seleccionan sus objetivos, elaboran la campaña que distribuye el malware y luego monitorean y recopilan datos.

- Investigadores de vulnerabilidades individuales y desarrolladores de exploits son las principales fuentes para que los CSV obtengan exploits que funcionen, particularmente exploits de día cero. Algunas de estas personas monetizan sus habilidades legalmente trabajando como defensores y ayudando a mejorar la seguridad del software, mientras que otras venden las vulnerabilidades y/o los exploits relacionados directamente a CSV o intermediarios de exploits. Algunos CSV tienen la capacidad interna de realizar investigaciones de vulnerabilidades y desarrollar exploits relacionados.

- Explotar corredores y proveedores Son personas físicas o jurídicas especializadas en la venta de exploits. Aunque algunos CSV pueden desarrollar exploits internamente, a menudo los complementan comprando más exploits a terceros. Los investigadores de Google señalan que los corredores pueden actuar como intermediarios entre vendedores, compradores, CSV y clientes gubernamentales en cada paso del proceso.

Los productos de Google están fuertemente atacados por archivos CSV

Según Google, los CSV están detrás de la mitad de los exploits de día cero conocidos dirigidos a productos de Google como Chrome y el ecosistema Android, lo cual no es sorprendente, ya que los CSV ejecutan principalmente software espía dirigido a teléfonos móviles con Android o iOS.

Desde mediados de 2014 hasta 2023, los investigadores de seguridad descubrieron 72 días cero utilizados en la naturaleza; Treinta y cinco de estos 72 exploits se han atribuido a CSV, aunque se trata de una estimación de límites inferiores, ya que probablemente hay exploits aún no descubiertos y exploits cuya atribución sigue siendo desconocida.

El Grupo de Análisis de Amenazas de Google ha observado una aceleración en el descubrimiento de exploits de día cero, incluidos los atribuidos a CSV. Entre 2019 y 2023, se descubrieron 53 exploits de día cero y 33 de ellos se atribuyeron a CSV.

Los CSV pueden costar varios millones de dólares

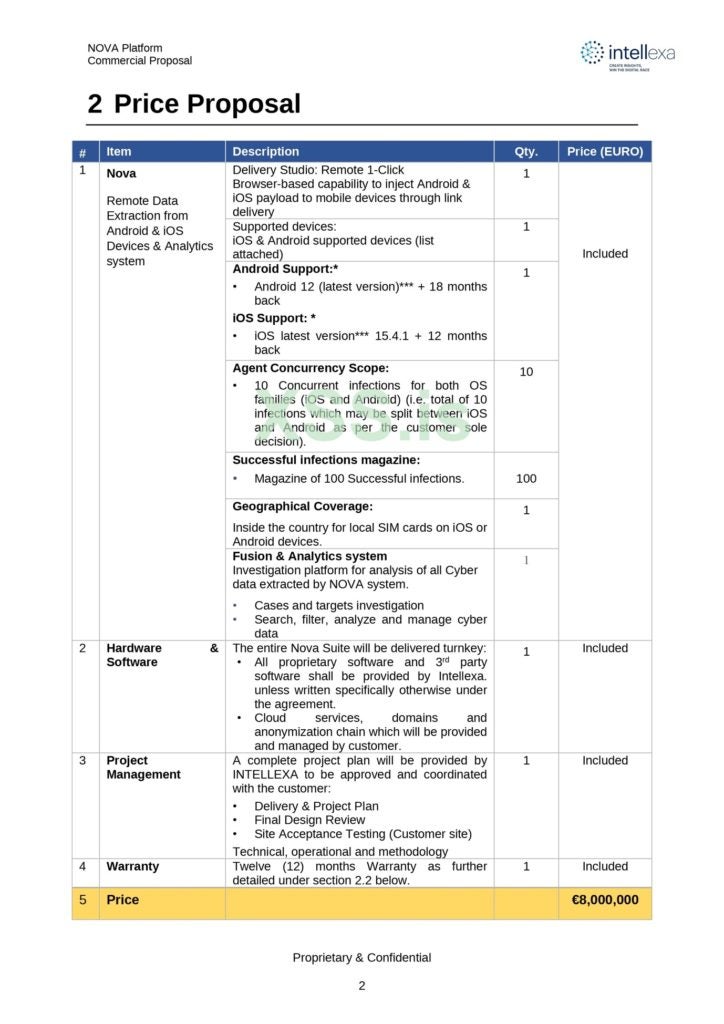

Los precios de los servicios de los CSV pueden ascender a millones. Por ejemplo, en 2022, Amnistía Internacional expuso una propuesta comercial filtrada de CSV Intellexa procedente del foro sobre ciberdelincuencia XSS.is. La propuesta proporcionó el servicio CSV completo durante un año, con soporte para Android e iOS, 10 dispositivos infectados simultáneamente y más, por 8 millones de euros (Figura A).

Se pueden comprar servicios CSV adicionales. En el caso del software espía Predator, por ejemplo, añadir persistencia cuesta 3 millones de euros más que la oferta principal. La persistencia permite al cliente mantener el software espía en el teléfono incluso si lo apaga y lo reinicia.

Daño reportado y potencial causado por CSV

Las operaciones tradicionales de ciberespionaje generalmente roban datos de redes o computadoras, pero con menos frecuencia de teléfonos móviles, a diferencia del software espía.

A continuación se muestran dos ejemplos del informe de Google sobre los daños causados por los CSV:

María Luisa Aguilar Rodríguez, responsable de defensa internacional, y Santiago Aguirre, director de la organización de derechos humanos Centro PRODH, con sede en la ciudad de México, recuerdan que caer en un ataque de este tipo fue “aterrador”, ya que ambos habían sido atacados por un cliente de CSV. Aguirre escuchó su propia voz en las noticias locales por la radio, como si estuviera aliado con los cárteles locales. Todo el audio había sido robado de su teléfono móvil y muy editado en diferentes llamadas.

Galina Timchenko, cofundadora y directora ejecutiva del medio de comunicación ruso exiliado Meduza, fue objeto de un CSV alrededor de febrero de 2023. Escribió que “durante semanas tuvieron acceso completo a mi correspondencia, por lo que podían ver mi círculo cercano. Tenía miedo por ellos. Temía por mis amigos, mis colegas y los socios de Meduza”. Luego se dio cuenta de que varios de los reporteros que habían sido pirateados con el software espía Pegasus habían sido asesinados, lo que aumentó el temor por su propia seguridad, además de la de sus amigos y contactos.

Además, el uso de software espía también podría afectar a la sociedad en general. Cuando se ataca a candidatos políticos, «amenaza la capacidad de una sociedad para celebrar elecciones libres y justas», escribió el Grupo de Análisis de Amenazas de Google.

Cómo se protegen los investigadores de vulnerabilidades contra los CSV

Los actores en el campo de la investigación de vulnerabilidades ayudan a protegerse contra los CSV al informar las vulnerabilidades a los proveedores de software para que las vulnerabilidades de día cero sean parcheadas; sin embargo, el tiempo de reacción desde el informe inicial hasta el lanzamiento del parche puede llevar semanas o meses. Cada vez que se parchea una vulnerabilidad de día cero, no solo se protege a usuarios y empresas, sino que también impide que los CSV cumplan sus acuerdos con los clientes y les impide recibir pagos, además de aumentar los costos de sus operaciones.

Cómo las empresas pueden mitigar esta amenaza de software espía

Estos son los pasos que las empresas deben tomar para reducir el riesgo de esta amenaza a la seguridad:

- Implementar soluciones de seguridad móvil en los dispositivos móviles de todos los empleados.

- Capacite a los empleados para detectar intentos de comprometer sus teléfonos móviles, especialmente en el caso de exploits de 1 clic, que requieren que el usuario haga clic en un enlace o abra un archivo. Los archivos sospechosos solo deben abrirse en entornos sandbox o en entornos que ejecuten soluciones de seguridad de red y host completo.

- Implemente parches de seguridad para sistemas operativos y software móviles lo antes posible para evitar verse comprometidos por exploits sin clic.

- No almacene datos confidenciales en teléfonos móviles, si es posible.

- Apague los teléfonos móviles durante reuniones delicadas para evitar que un dispositivo comprometido intercepte las conversaciones.

Nota del editor: TechRepublic se puso en contacto con Google para obtener información adicional sobre esta investigación de software espía. Si recibimos esos detalles, este artículo se actualizará con esa información.

Divulgación: trabajo para Trend Micro, pero las opiniones expresadas en este artículo son mías.