En breve: ¿Le informaron recientemente que alguien intentó utilizar sus credenciales de inicio de sesión para acceder a un sitio? Si es así, podría estar relacionado con una base de datos masiva de 71 millones de credenciales únicas que han estado circulando en línea durante algunos meses, una gran parte de las cuales fue robada mediante malware ladrón.

La noticia del conjunto de datos proviene de Troy Hunt, operador del ¿Me han engañado? Servicio utilizado para identificar correos electrónicos que aparecen en violaciones de datos.

Caza escribe que una conocida empresa de tecnología se puso en contacto con él para hablarle de Naz.API, una colección de mil millones de credenciales. «A diferencia de listas similares que son meras colecciones de nombres de usuario y contraseñas de filtraciones de datos anteriores, este conjunto de datos incluye 25 millones de contraseñas que nunca antes se habían filtrado», escribe.

Cuando no estábamos mirando, @haveibeenpwnedLas contraseñas Pwned de Pwned superaron los 7 * mil millones * de solicitudes en un mes ð² pic.twitter.com/hVDxWp3oQG

– Troy Hunt (@troyhunt) 16 de enero de 2024

Hunt descubrió que Naz.API contenía 319 archivos con un total de 104 GB y 70.840.771 direcciones de correo electrónico únicas. Afectó a 427.308 suscriptores individuales de HIBP, y el 65,03% de las direcciones ya están en HIBP (según un conjunto de muestra aleatoria de 1.000).

El hecho de que un tercio de las direcciones de correo electrónico nunca hayan sido vistas en filtraciones anteriores es significativo. En la publicación del foro que incluía la base de datos, el autor afirmó que se creó extrayendo datos de registros de ladrones. Esta forma de malware intenta robar datos de las máquinas infectadas, como contraseñas, datos de tarjetas de crédito, billeteras criptográficas y más.

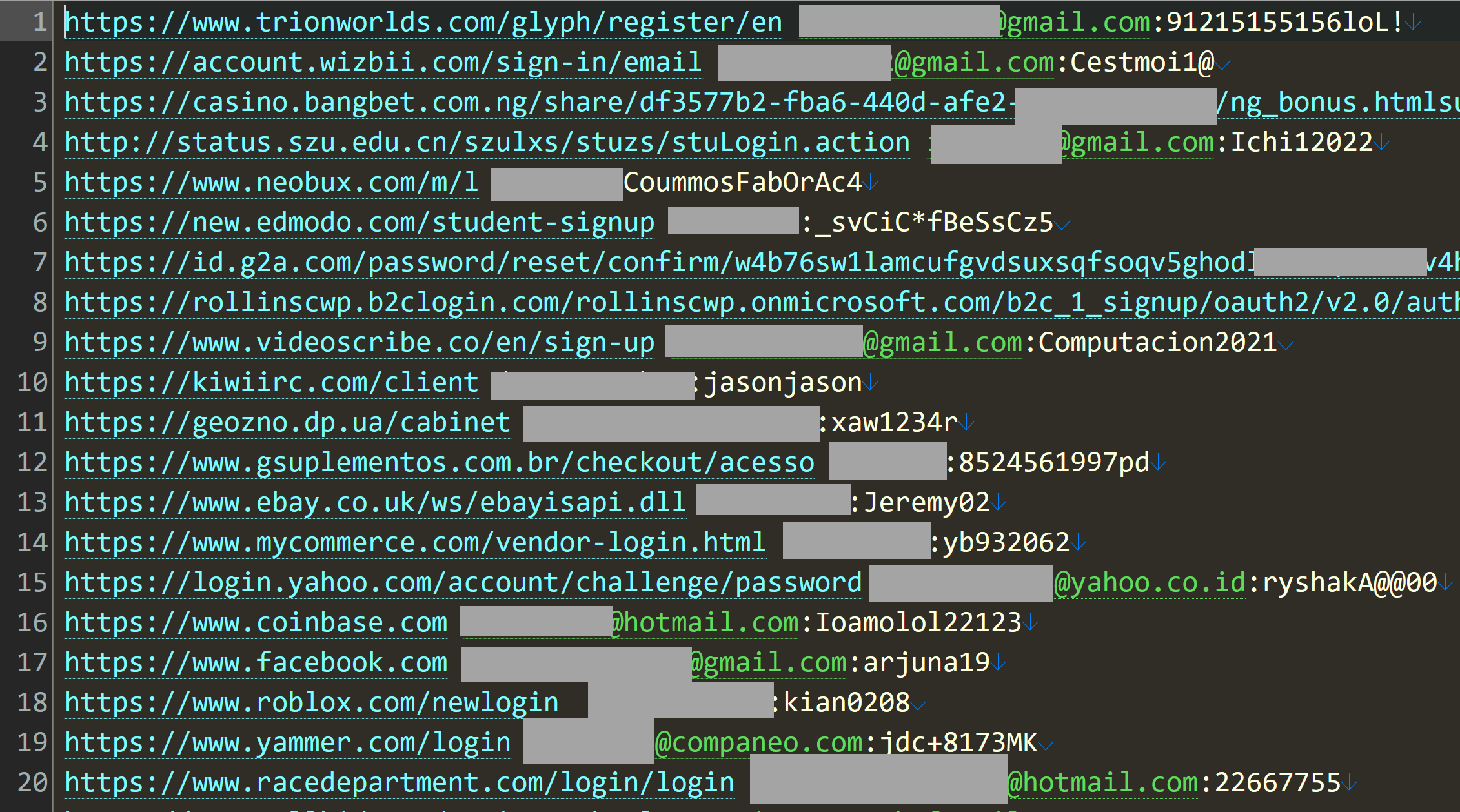

Hunt publicó una captura de pantalla del conjunto de datos que mostraba algunos de los datos robados. Las contraseñas aparecen en texto sin formato en lugar de estar codificadas y muchas son increíblemente simples. comúnmente utilizado instrumentos de cuerda. Como hemos visto tantas veces antes y a menudo advertimos contra ello, hay una gran cantidad de personas que utilizan la misma combinación de contraseña y dirección de correo electrónico en múltiples servicios.

Hunt se puso en contacto con algunas personas de la lista para confirmar que sus credenciales son o fueron alguna vez precisas. También confirmó que una selección de correos electrónicos estaban asociados con los sitios web nombrados, que incluyen Facebook, Roblox, Coinbase, Yammer y Yahoo.

No todos los datos provienen de malware ladrón. Un gran porcentaje son el resultado del relleno de credenciales, que recopila datos de violaciones anteriores. Una de las contraseñas del propio Hunt apareció en los datos, aunque no la ha utilizado desde antes de 2011.

«Algunos de estos datos no provienen de malware y han existido durante un período de tiempo significativo», escribió. «Mi propia dirección de correo electrónico, por ejemplo, iba acompañada de una contraseña que no se había utilizado durante más de una década y no acompañaba a un sitio web que indicara que provenía de malware».

Para verificar si sus datos aparecen en el conjunto de datos Naz.API o en cualquier violación anterior, visite ¿Me han engañado?.