Dos nuevas vulnerabilidades afectan a ConnectWise ScreenConnect, el software de acceso y escritorio remoto utilizado para soporte: CVE-2024-1709 y CVE-2024-1708, siendo el primero particularmente peligroso para las organizaciones.

La vulnerabilidad CVE-2024-1709, que afecta a ScreenConnect 23.9.7 y anteriores, permite a cualquier atacante remoto evitar la autenticación para eliminar la base de datos de usuarios de ScreenConnect y obtener el control de un usuario administrador. La explotación masiva por parte de atacantes continúa en la naturaleza, con más de 3.000 instancias vulnerables accesibles desde Internet. Las empresas de seguridad han observado que se instalan ransomware, ladrones de información y cargas útiles de Cobalt Strike, por nombrar algunos, después de explotar con éxito la vulnerabilidad.

La vulnerabilidad CVE-2024-1708, que no es tan grave como CVE-2024-1709, permite atravesar rutas, lo que permite a un atacante acceder a archivos y directorios a los que no debería ser accesible.

Detalles técnicos sobre la vulnerabilidad ScreenConnect CVE-2024-1709

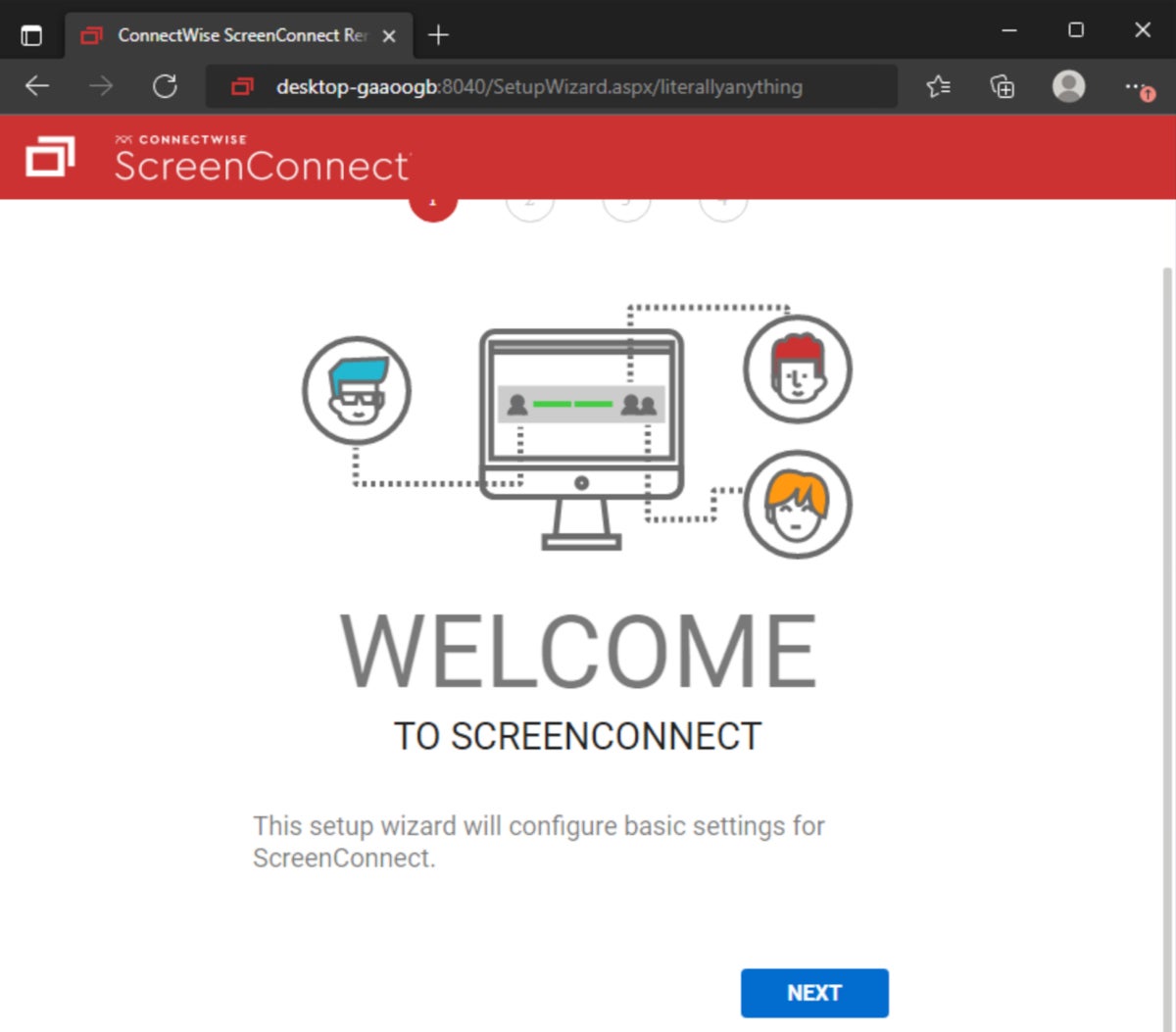

Liberada la empresa estadounidense de ciberseguridad Huntress detalles técnicos sobre las vulnerabilidades ScreenConnect CVE-2024-1708 y CVE-2024-1709siendo este último particularmente peligroso porque una simple solicitud a una ruta especial en instancias expuestas permite a un atacante conectarse al asistente de configuración de la instancia (Figura A).

Como explicaron los investigadores de Huntress, el asistente de configuración es responsable de configurar el usuario administrador inicial e instalar una licencia en el sistema. El equipo de Huntress escribió: «La parte de creación de usuarios de esta configuración ocurre inmediatamente después de hacer clic en el botón ‘Siguiente’ en la página de configuración, por lo que no es necesario completar el asistente de configuración por completo para explotar el sistema». Si un atacante completa este paso, la base de datos de usuarios interna se sobrescribirá por completo y se eliminarán todos los usuarios locales, dejando solo al atacante como administrador de la instancia.

Una vez hecho esto, es trivial crear y cargar una extensión ScreenConnect maliciosa para obtener la ejecución remota completa del código en la instancia, según los investigadores.

También se ha informado de otra vulnerabilidad, CVE-2024-1708, que es una vulnerabilidad menos grave que permite atravesar rutas.

Ha comenzado la explotación masiva de CVE-2024-1709 en estado salvaje

Se publicó en GitHub una prueba de concepto para explotar CVE-2024-1709, que muestra cómo agregar un nuevo usuario al sistema comprometido.

La empresa de ciberseguridad Sophos observado varios ataques el 21 de febrero de 2024, en los que los atacantes lanzaron ransomware creado con el Constructor LockBit herramienta en 30 redes de clientes. Nota importante: el uso de la herramienta de creación de ransomware LockBit no significa que tenga vínculos con los desarrolladores de LockBit, especialmente cuando el La infraestructura LockBit fue eliminada recientemente. Cualquier ciberdelincuente con acceso al constructor puede estar detrás de esos ataques, y la nota de rescate observada por Sophos mencionaba la variante “buthtiRansom”. Sophos declaró que se observó otro ransomware basado en el constructor LockBit llamado “LockBit Black”, pero no se implementó en el entorno del cliente.

Ladrones de contraseñas, RAT y cargas útiles de Cobalt Strike

Los ataques de ciberseguridad distintos del ransomware están afectando actualmente a las instancias vulnerables expuestas de ScreenConnect; por ejemplo, los ladrones de contraseñas (como Vidar/línea roja) o RAT (como asíncrono) también se han observado en la naturaleza después de la explotación de la vulnerabilidad CVE-2024-1709.

Las cargas útiles de Cobalt Strike también han afectado a instancias expuestas de ScreenConnect. Sophos vio tres ataques similares que arrojaban un archivo .cmd en la carpeta temporal donde ScreenConnect descarga archivos antes de ejecutarlo. El cmd intentó iniciar PowerShell para descargar una carga útil adicional, pero falló debido a la protección del punto final.

Miles de instancias de ScreenConnect expuestas, en su mayoría en direcciones IP de EE. UU.

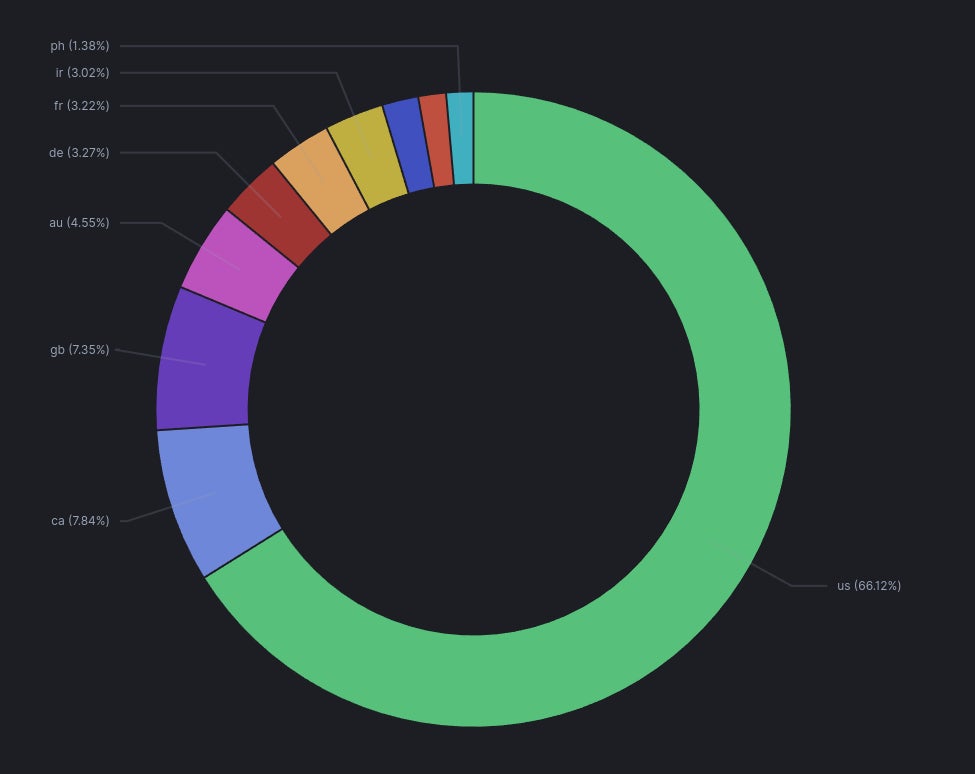

ONYPHE, un motor de búsqueda de ciberdefensa francés dedicado al descubrimiento y la gestión de superficies de ataque, proporcionó a TechRepublic estadísticas sobre las instancias expuestas de ScreenConnect.

Entre el 19 y el 25 de febrero de 2024, ONYPHE vio 5731 direcciones IP únicas de ScreenConnect expuestas, de las cuales 3284 eran vulnerables a CVE-2024-1709. La mayoría de esas instancias se ejecutan en direcciones IP de EE. UU. (66,12 %), seguidas de Canadá (7,84 %) y el Reino Unido (7,35 %).Figura B).

Cómo protegerse de la explotación a través de estas vulnerabilidades de ConnectWise ScreenConnect

Cómo detectar la explotación de estas vulnerabilidades de ConnectWise ScreenConnect

En cuanto a la detección, la búsqueda del patrón “/SetupWizard.aspx/” en los registros del servidor puede indicar un intento de ataque. La carpeta “%ProgramFiles(x86)%\ScreenConnect\App_Extensions” también debe monitorearse, ya que podría usarse para almacenar y ejecutar cargas útiles de los atacantes.

VER: Descargar esto Política de procedimientos de respuesta y notificación de incidentes de TechRepublic Premium

Cómo proteger su empresa de estos exploits de ConnectWise ScreenConnect

ConnectWise así lo indica en su boletín de seguridad el 23 de febrero de 2024 que «han tomado una medida excepcional para apoyar a los socios que ya no están bajo mantenimiento al hacerlos elegibles para instalar la versión 22.4 sin costo adicional, lo que solucionará CVE-2024-1709».

ConnectWise recomienda a los socios locales que actualicen inmediatamente ScreenConnect a 23.9.8 o superior para corregir las vulnerabilidades informadas. ConnectWise también ha implementado un paso de mitigación adicional para usuarios locales sin parches que suspende una instancia si no está en la versión 23.9.8 o posterior.

Los socios de la nube reciben medidas correctivas contra las vulnerabilidades informadas por ConnectWise. Se recomienda a los socios locales que actualicen inmediatamente a la última versión de ScreenConnect. ConnectWise ha eliminado las restricciones de licencia, por lo que los socios que ya no reciben mantenimiento pueden actualizar a la última versión de ScreenConnect.

Divulgación: Trabajo para Trend Micro, pero las opiniones expresadas en este artículo son mías.