Se ha encontrado un nuevo ladrón de información que aprovecha el código de bytes de Lua para mayor sigilo y sofisticación, según revelan los hallazgos de McAfee Labs.

La firma de ciberseguridad ha evaluado que se trata de una variante de un conocido malware llamado RedLine Stealer debido a que el servidor de comando y control (C2) dirección IP ha sido identificado previamente como asociado con el malware.

ladrón de línea roja, documentado por primera vez en marzo de 2020, generalmente se entrega a través de correo electrónico y campañas de publicidad maliciosa, ya sea directamente o a través de kits de explotación y cargador de malware como puntoRunpeX y Secuestrador.

El malware disponible en el mercado es capaz de recopilar información de carteras de criptomonedas, software VPN y navegadores web, como credenciales guardadas, datos de autocompletar, información de tarjetas de crédito y ubicaciones geográficas basadas en las direcciones IP de las víctimas.

A lo largo de los años, RedLine Stealer ha sido incorporado por varios actores de amenazas a sus cadenas de ataque, lo que lo convierte en una cepa predominante que abarca América del Norte, América del Sur, Europa, Asia y Australia.

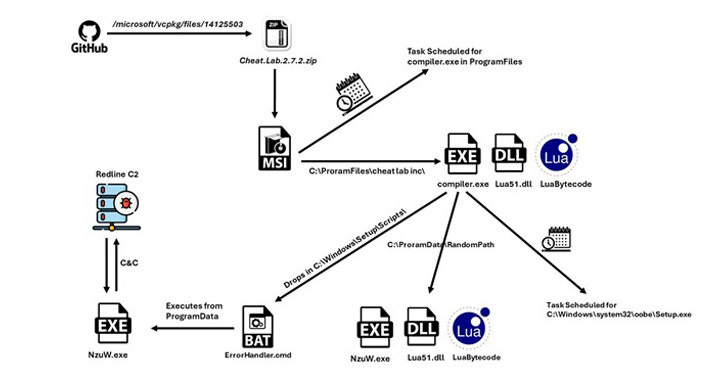

La secuencia de infección identificada por McAfee abusa de GitHub, utilizando dos de los repositorios oficiales de Microsoft para su implementación de la Biblioteca estándar C++ (STL) y vcpkg para alojar la carga útil cargada de malware en forma de archivos ZIP.

Actualmente no se sabe cómo se cargaron los archivos en el repositorio, pero la técnica es una señal de que los actores de amenazas están utilizando como arma la confianza asociada con los repositorios confiables para distribuir malware. Los archivos ZIP ya no están disponibles para descargar desde los repositorios de Microsoft.

El archivo ZIP («Cheat.Lab.2.7.2.zip» y «Cheater.Pro.1.6.0.zip») se hace pasar por un truco de juego, lo que indica que los jugadores probablemente sean el objetivo de la campaña. Viene equipado con un instalador MSI diseñado para ejecutar el código de bytes malicioso Lua.

«Este enfoque ofrece la ventaja de ofuscar las picaduras maliciosas y evitar el uso de scripts fácilmente reconocibles como wscript, JScript o PowerShell, mejorando así las capacidades de sigilo y evasión del actor de amenazas», investigadores Mohansundaram M. y Neil Tyagi dicho.

En un intento de pasar el malware a otros sistemas, el instalador de MSI muestra un mensaje instando a la víctima a compartir el programa con sus amigos para obtener la versión desbloqueada del software.

El ejecutable «compiler.exe» dentro del instalador, al ejecutar el código de bytes Lua incrustado en el archivo «readme.txt» presente en el archivo ZIP, configura la persistencia en el host mediante una tarea programada y suelta un archivo CMD que, en A su vez, ejecuta «compiler.exe» con otro nombre «NzUw.exe».

En la etapa final, «NzUw.exe» inicia comunicaciones con un servidor de comando y control (C2) a través de HTTP, la dirección IP antes mencionada atribuida a RedLine.

El malware funciona más como una puerta trasera, llevando a cabo tareas obtenidas del servidor C2 (por ejemplo, tomar capturas de pantalla) y exfiltrando los resultados hacia él.

Actualmente se desconoce el método exacto mediante el cual se distribuyen los enlaces a los archivos ZIP. A principios de este mes, Checkmarx reveló cómo los actores de amenazas aprovechan la funcionalidad de búsqueda de GitHub para engañar a usuarios desprevenidos para que descarguen repositorios cargados de malware.

El desarrollo se produce cuando Recorded Future detalló una «operación de cibercrimen a gran escala en ruso» que selecciona a la comunidad de jugadores y aprovecha falsos señuelos de juegos Web3 para entregar malware capaz de robar información confidencial de usuarios de macOS y Windows, una técnica llamada trampa de phishing.

«La campaña implica la creación de proyectos de juegos Web3 de imitación con ligeras modificaciones en el nombre y la marca para que parezcan legítimos, junto con cuentas de redes sociales falsas para reforzar su autenticidad», Insikt Group dicho.

«Las principales páginas web de estos proyectos ofrecen descargas que, una vez instaladas, infectan los dispositivos con varios tipos de malware «robador de información», como Atomic macOS Stealer (AMOS), Stealc, Rhadamanthys o RisePro, dependiendo del sistema operativo».

También sigue a una ola de campañas de malware dirigidas a entornos empresariales con cargadores como PikaBot y una nueva cepa llamada Cargador NewBot.

«Los atacantes demostraron una amplia gama de técnicas y vectores de infección en cada campaña, con el objetivo de ofrecer el Carga útil de PikaBot,» McAfee dicho.

Esto incluye un ataque de phishing que aprovecha el secuestro de conversaciones de correo electrónico y una falla de Microsoft Outlook llamada MonikerLink (CVE-2024-21413) para atraer a las víctimas a descargar el malware desde un recurso compartido SMB.