Después de dos años de trabajo, el Instituto Nacional de Estándares y Tecnología de EE.UU. (NIST) ha emitido la versión 2.0 de su marco de ciberseguridad (CSF, por sus siglas en inglés), ampliamente referenciado, ampliando el versión borrador 2.0 emitió en septiembre. El CSF 2.0, citado en el informe del presidente Biden Estrategia Nacional de Ciberseguridad y varias declaraciones gubernamentales emergentes de políticas de ciberseguridad, ha cambiado su enfoque de la protección de infraestructuras críticas, como hospitales y plantas de energía, a todas las organizaciones de cualquier sector. El título anterior del marco, «Marco para mejorar la ciberseguridad de las infraestructuras críticas», se abandonó en favor del «Marco de ciberseguridad del NIST (CSF) 2.0» en reconocimiento de este cambio.

Más que cualquiera de las dos versiones anteriores del CSF, la versión original lanzada en 2015 y la versión 1.1 lanzada en 2018, la versión 2.0 es menos un recurso estático y más una canasta de recursos que guían la implementación del marco. «El CSF ha sido una herramienta vital para muchas organizaciones, ayudándolas a anticipar y abordar las amenazas a la ciberseguridad», dijo Laurie E. Locascio, subsecretaria de Comercio para Estándares y Tecnología y directora del NIST. “CSF 2.0, que se basa en versiones anteriores, no se trata sólo de un documento. Se trata de un conjunto de recursos que se pueden personalizar y utilizar individualmente o en combinación a lo largo del tiempo a medida que las necesidades de ciberseguridad de una organización cambian y sus capacidades evolucionan”.

La nueva función de Gobernar es el cambio más significativo

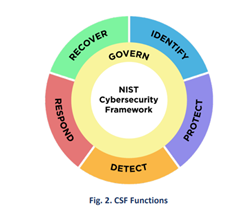

El cambio estructural más significativo del CSF es la adición de una sexta función, Gobernar, en torno a la cual giran las cinco funciones anteriores de Identificar, Proteger, Detectar, Responder y Recuperar. La función de Gobernar tiene como objetivo ayudar a las organizaciones a incorporar la gestión de riesgos de ciberseguridad en programas más amplios de gestión de riesgos empresariales mediante la presentación de «resultados» o estados deseados, para informar lo que una organización puede hacer para lograr y priorizar los resultados de las otras cinco funciones.

NIST

El objetivo de crear una nueva categoría de Gobierno es elevar todas las actividades de gestión de riesgos de ciberseguridad a los niveles C-suite y de la junta directiva de las organizaciones. «Creo que el gran enfoque en 2.0 es promover la gobernanza como una función», dijo a CSO Padraic O’Reilly, fundador y director de innovación de CyberSaint. «Creo que ahora existe un entendimiento, y es bastante común en el ámbito de la ciberseguridad, de que si la gobernanza no participa activamente, simplemente estás haciendo girar tus ruedas».

La cadena de suministro juega un papel más destacado

CSF 2.0 también incorpora y amplía los resultados de gestión de riesgos de la cadena de suministro contenidos en CSF 1.1 y agrupa la mayoría de ellos bajo la función de Gobernar. Según el marco 2.0, dadas “las relaciones complejas e interconectadas en este ecosistema, la gestión de riesgos de la cadena de suministro (SCRM) es fundamental para las organizaciones. Cybersecurity SCRM (C-SCRM) es un proceso sistemático para gestionar la exposición al riesgo de ciberseguridad a lo largo de las cadenas de suministro y desarrollar estrategias, políticas, procesos y procedimientos de respuesta adecuados. Las subcategorías dentro de la categoría CSF C-SCRM [GV.SC] Proporcionar una conexión entre los resultados que se centran exclusivamente en la ciberseguridad y aquellos que se centran en C-SCRM”.

Incluir la gestión de riesgos de la cadena de suministro en la función de Gobierno es sólo un paso en la dirección correcta para abordar uno de los temas más espinosos de la ciberseguridad. «La cadena de suministro es un desastre», dice O’Reilly. “Es un desastre, y es un desastre porque es complejo. Creo que están gobernando parte de la cadena de suministro porque es necesario hacer más para gestionarla desde arriba. Porque en este momento hay algunas prácticas que son medio decentes, pero que solo captan quizás la mitad del problema”.