El actor de amenazas iraní conocido como MuddyWater ha sido atribuido a una nueva infraestructura de comando y control (C2) llamada DarkBeatC2convirtiéndose en la última herramienta de este tipo en su arsenal después Daño simple, MuddyC3, falsoC2y MuddyC2Go.

«Si bien ocasionalmente cambian a una nueva herramienta de administración remota o cambian su marco C2, los métodos de MuddyWater permanecen constantes», dijo el investigador de seguridad de Deep Instinct, Simon Kenin. dicho en un informe técnico publicado la semana pasada.

Se considera que MuddyWater, también llamada Boggy Serpens, Mango Sandstorm y TA450, está afiliada al Ministerio de Inteligencia y Seguridad de Irán (MOIS). Se sabe que está activo desde al menos 2017, orquestando ataques de phishing que conducen a la implementación de varias soluciones legítimas de monitoreo y administración remota (RMM) en sistemas comprometidos.

Hallazgos anteriores de Microsoft muestran que el grupo tiene vínculos con otro grupo de actividad de amenazas iraní rastreado como Tormenta-1084 (también conocido como DarkBit), y este último aprovecha el acceso para orquestar ataques destructivos contra entidades israelíes.

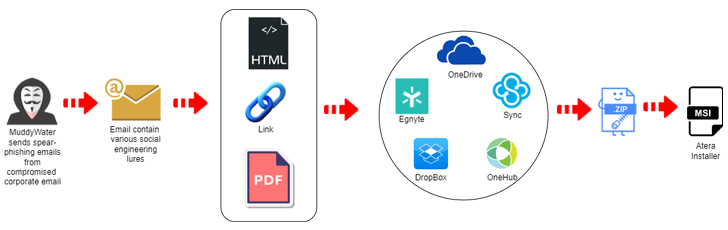

La última campaña de ataque, cuyos detalles también fueron previamente revelado realizado por Proofpoint el mes pasado, comienza con correos electrónicos de phishing enviados desde cuentas comprometidas que contienen enlaces o archivos adjuntos alojados en servicios como Egnyte para entregar el software Atera Agent.

Una de las URL en cuestión es «kinneretacil.egnyte[.]com», donde el subdominio «kinneretacil» se refiere a «kinneret.ac.il», una institución educativa en Israel y cliente de Rashim, que, a su vez, era violado por Lord Nemesis (también conocido como Gatito Némesis o TunnelVision) como parte de un ataque a la cadena de suministro dirigido al sector académico del país.

Se sospecha que Lord Nemesis es un «falsotivista«operación dirigida contra Israel. También vale la pena señalar que Nemesis Kitten es una empresa contratista privada llamada Najee Technology, un subgrupo dentro Tormenta de arena de menta eso está respaldado por el Cuerpo de la Guardia Revolucionaria Islámica de Irán (CGRI). la empresa estaba sancionada por el Tesoro de Estados Unidos en septiembre de 2022.

«Esto es importante porque si ‘Lord Nemesis’ pudo violar el sistema de correo electrónico de Rashim, podrían haber violado los sistemas de correo electrónico de los clientes de Rashim utilizando las cuentas de administrador que ahora sabemos que obtuvieron de ‘Rashim'», explicó Kenin.

La red de conexiones ha planteado la posibilidad de que MuddyWater haya utilizado la cuenta de correo electrónico asociada con Kinneret para distribuir los enlaces, dando así a los mensajes una ilusión de confianza y engañando a los destinatarios para que hagan clic en ellos.

«Aunque no son concluyentes, el marco temporal y el contexto de los acontecimientos indican una posible transferencia o colaboración entre el IRGC y el MOIS para infligir el mayor daño posible a organizaciones e individuos israelíes», añadió Kenin.

Los ataques también se destacan por depender de un conjunto de dominios y direcciones IP denominados colectivamente DarkBeatC2 que son responsables de administrar los puntos finales infectados. Esto se logra mediante código PowerShell diseñado para establecer contacto con el servidor C2 al obtener acceso inicial por otros medios.

De acuerdo a hallazgos independientes de la Unidad 42 de Palo Alto Networks, se ha observado que el actor de amenazas abusa de la función AutodialDLL del Registro de Windows para cargar una DLL maliciosa y, en última instancia, configurar conexiones con un dominio DarkBeatC2.

El mecanismo, en particular, implica establecer persistencia a través de una tarea programada que ejecuta PowerShell para aprovechar la clave de registro AutodialDLL y cargar la DLL para el marco C2. La firma de ciberseguridad dijo que la técnica se utilizó en un ciberataque dirigido a un objetivo no identificado en Medio Oriente.

Otros métodos adoptados por MuddyWater para establecer una conexión C2 incluyen el uso de una carga útil de primera etapa entregada a través del correo electrónico de phishing y el aprovechamiento de la carga lateral de DLL para ejecutar una biblioteca maliciosa.

Un contacto exitoso permite que el host infectado reciba respuestas de PowerShell que, a su vez, recupera dos scripts de PowerShell más del mismo servidor.

Mientras que uno de los scripts está diseñado para leer el contenido de un archivo llamado «C:\ProgramData\SysInt.log» y transmitirlo al servidor C2 a través de una solicitud HTTP POST, el segundo script sondea periódicamente el servidor para obtener cargas útiles adicionales y Escribe los resultados de la ejecución en «SysInt.log». Actualmente se desconoce la naturaleza exacta de la carga útil de la siguiente etapa.

«Este marco es similar a los marcos C2 anteriores utilizados por MuddyWater», dijo Kenin. «PowerShell sigue siendo su ‘pan de cada día'».

Serpens curiosas apunta al sector de defensa con la puerta trasera FalseFont

La revelación se produce cuando la Unidad 42 desempacó el funcionamiento interno de una puerta trasera llamada Fuente falsa que es utilizado por un actor de amenazas iraní conocido como Peach Sandstorm (también conocido como APT33, Curious Serpens, Elfin y Refined Kitten) en ataques dirigidos a los sectores aeroespacial y de defensa.

«Los actores de amenazas imitan el software legítimo de recursos humanos, utilizando un proceso de contratación de trabajo falso para engañar a las víctimas para que instalen la puerta trasera», afirman los investigadores de seguridad Tom Fakterman, Daniel Frank y Jerome Tujague. dichodescribiendo FalseFont como «muy específico».

Una vez instalado, presenta una interfaz de inicio de sesión que se hace pasar por una empresa aeroespacial y captura las credenciales, así como el historial educativo y laboral ingresado por la víctima en un servidor C2 controlado por un actor de amenazas en formato JSON.

El implanteademás de su componente de interfaz gráfica de usuario (GUI) para las entradas del usuario, también activa sigilosamente un segundo componente en segundo plano que establece persistencia en el sistema, recopila metadatos del sistema y ejecuta comandos y procesos enviados desde el servidor C2.

Otras características de FalseFont incluyen la capacidad de descargar y cargar archivos, robar credenciales, realizar capturas de pantalla, finalizar procesos específicos, ejecutar comandos de PowerShell y actualizar automáticamente el malware.