Los actores de amenazas han estado explotando la falla de día cero recientemente revelada en el software PAN-OS de Palo Alto Networks que se remonta al 26 de marzo de 2024, casi tres semanas antes de que saliera a la luz ayer.

La división Unit 42 de la empresa de seguridad de redes es seguimiento la actividad bajo el nombre Operación Eclipse de Medianocheatribuyéndolo como obra de un único actor de amenazas de procedencia desconocida.

La vulnerabilidad de seguridad, rastreada como CVE-2024-3400 (Puntuación CVSS: 10.0), es una falla de inyección de comandos que permite a atacantes no autenticados ejecutar código arbitrario con privilegios de root en el firewall.

Vale la pena señalar que el problema se aplica solo a las configuraciones de firewall PAN-OS 10.2, PAN-OS 11.0 y PAN-OS 11.1 que tienen habilitada la puerta de enlace GlobalProtect y la telemetría del dispositivo.

La operación MidnightEclipse implica la explotación de la falla para crear un trabajo cron que se ejecuta cada minuto para recuperar comandos alojados en un servidor externo («172.233.228[.]93/póliza» o «172.233.228[.]93/patch»), que luego se ejecutan usando el shell bash.

Se dice que los atacantes administraron manualmente una lista de control de acceso (ACL) para el servidor de comando y control (C2) para garantizar que solo se pueda acceder a él desde el dispositivo que se comunica con él.

Si bien se desconoce la naturaleza exacta del comando, se sospecha que la URL sirve como vehículo de entrega para una puerta trasera basada en Python en el firewall que Volexity, que descubrió la explotación salvaje de CVE-2024-3400 el 10 de abril. 2024: sigue como UPSTYLE y está alojado en un servidor diferente («144.172.79[.]92» y «nhdata.s3-us-west-2.amazonaws[.]com»).

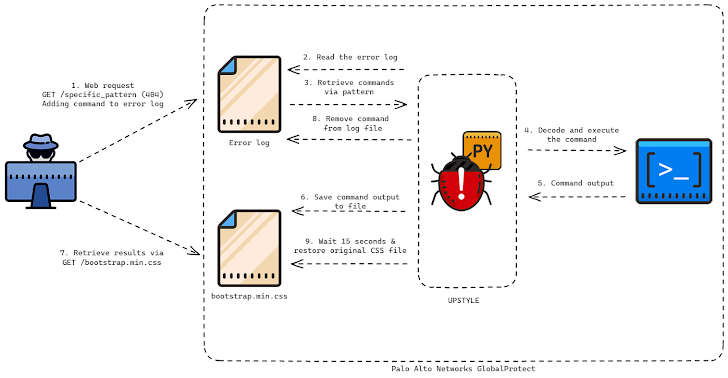

El archivo Python está diseñado para escribir e iniciar otro script Python («system.pth»), que posteriormente decodifica y ejecuta el componente de puerta trasera integrado que es responsable de ejecutar los comandos del actor de amenazas en un archivo llamado «sslvpn_ngx_error.log». Los resultados de la operación se escriben en un archivo separado llamado «bootstrap.min.css».

El aspecto más interesante de la cadena de ataque es que tanto los archivos utilizados para extraer los comandos como para escribir los resultados son archivos legítimos asociados con el firewall.

- /var/log/pan/sslvpn_ngx_error.log

- /var/appweb/sslvpndocs/global-protect/portal/css/bootstrap.min.css

En cuanto a cómo se escriben los comandos en el registro de errores del servidor web, el actor de amenazas falsifica solicitudes de red especialmente diseñadas para una página web inexistente que contiene un patrón específico. Luego, la puerta trasera analiza el archivo de registro y busca la línea que coincide con la misma expresión regular («img\[([a-zA-Z0-9+/=]+)\]») para decodificar y ejecutar el comando dentro de él.

«El script creará entonces otro hilo que ejecutará una función llamada restaurar», dijo la Unidad 42. «La función de restauración toma el contenido original del archivo bootstrap.min.css, así como el acceso original y los tiempos de modificación, duerme durante 15 segundos y escribe el contenido original nuevamente en el archivo y establece el acceso y los tiempos de modificación en sus originales. «.

El objetivo principal parece ser evitar dejar rastros de los resultados del comando, lo que requiere que los resultados se extraigan dentro de los 15 segundos antes de que se sobrescriba el archivo.

Volexity, en su propio análisis, dijo que observó al actor de amenazas explotando remotamente el firewall para crear un shell inverso, descargar herramientas adicionales, pivotar hacia redes internas y, en última instancia, exfiltrar datos. La escala exacta de la campaña no está clara actualmente. La empresa le ha asignado al adversario el apodo de UTA0218.

«La habilidad y la velocidad empleadas por el atacante sugieren un actor de amenazas altamente capaz con un manual claro de a qué acceder para promover sus objetivos», dijo la firma estadounidense de ciberseguridad. dicho.

«Los objetivos iniciales de UTA0218 estaban dirigidos a obtener las claves DPAPI de respaldo del dominio y apuntar a las credenciales del directorio activo obteniendo el archivo NTDS.DIT. Además, apuntaron a las estaciones de trabajo de los usuarios para robar cookies guardadas y datos de inicio de sesión, junto con las claves DPAPI de los usuarios».

Se recomienda a las organizaciones buscar señales de movimiento lateral internamente desde su dispositivo de firewall GlobalProtect de Palo Alto Networks.

El desarrollo también ha llevado a la Agencia de Seguridad de Infraestructura y Ciberseguridad de EE. UU. (CISA) a agregar la falla de sus vulnerabilidades explotadas conocidas (KEV), lo que exige que las agencias federales apliquen los parches antes del 19 de abril para mitigar posibles amenazas. Se espera que Palo Alto Networks publique correcciones para la falla a más tardar el 14 de abril.

«Apuntar a dispositivos de vanguardia sigue siendo un vector de ataque popular para los actores de amenazas capaces que tienen el tiempo y los recursos para invertir en la investigación de nuevas vulnerabilidades», dijo Volexity.

«Es muy probable que UTA0218 sea un actor de amenazas respaldado por el estado según los recursos necesarios para desarrollar y explotar una vulnerabilidad de esta naturaleza, el tipo de víctimas a las que se dirige este actor y las capacidades mostradas para instalar la puerta trasera de Python y acceder aún más a la víctima. redes.»