Los notorios actores del Grupo Lazarus explotaron una falla de escalada de privilegios recientemente reparada en el Kernel de Windows como un día cero para obtener acceso a nivel de kernel y deshabilitar el software de seguridad en los hosts comprometidos.

La vulnerabilidad en cuestión es CVE-2024-21338 (Puntuación CVSS: 7,8), que puede permitir a un atacante obtener privilegios del SISTEMA. Microsoft lo resolvió a principios de este mes como parte de Actualizaciones del martes de parches.

«Para aprovechar esta vulnerabilidad, un atacante primero tendría que iniciar sesión en el sistema», explicó Microsoft. dicho. «Un atacante podría entonces ejecutar una aplicación especialmente diseñada que podría explotar la vulnerabilidad y tomar el control de un sistema afectado».

Si bien no había indicios de explotación activa de CVE-2024-21338 en el momento del lanzamiento de las actualizaciones, Redmond revisó el miércoles su «evaluación de explotabilidad» para detectar la falla a «Explotación detectada».

El proveedor de ciberseguridad Avast, que descubierto un exploit salvaje del administrador al kernel para el error, dijo que la primitiva de lectura/escritura del kernel lograda al convertir la falla en un arma permitió al Grupo Lazarus «realizar manipulación directa de objetos del kernel en una versión actualizada de su rootkit FudModule de solo datos «.

El rootkit FudModule fue reportado por primera vez por ESET y AhnLab en octubre de 2022 como capaz de deshabilitar el monitoreo de todas las soluciones de seguridad en hosts infectados mediante lo que se llama un ataque Bring Your Own Vulnerable Driver (BYOVD), en el que un atacante utiliza un controlador susceptible a una falla conocida o de día cero. para aumentar los privilegios.

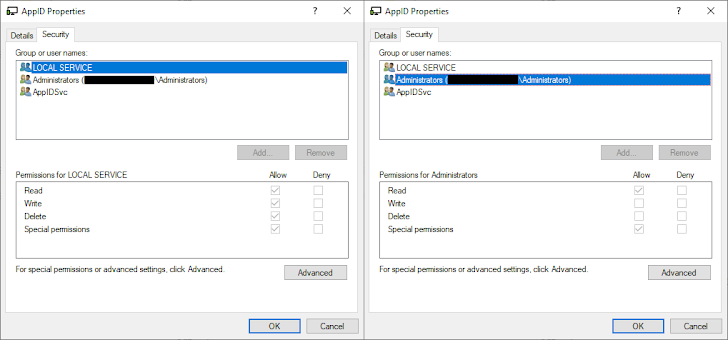

Lo que hace que el último ataque sea significativo es que va «más allá de BYOVD al explotar un día cero en un controlador que se sabe que ya está instalado en la máquina de destino». Ese controlador susceptible es appid.sys, que es crucial para el funcionamiento de un componente de Windows llamado Locker de aplicaciones que es responsable del control de la aplicación.

El exploit del mundo real ideado por Lazarus Group implica el uso de CVE-2024-21338 en el controlador appid.sys para ejecutar código arbitrario de una manera que evita todos los controles de seguridad y ejecuta el rootkit FudModule.

«FudModule está sólo ligeramente integrado en el resto del ecosistema de malware de Lazarus y Lazarus es muy cuidadoso al usar el rootkit, implementándolo solo bajo demanda y en las circunstancias adecuadas», dijo el investigador de seguridad Jan Vojtěšek, describiendo el malware como en desarrollo activo.

Además de tomar medidas para eludir la detección desactivando los registradores del sistema, FudModule está diseñado para desactivar software de seguridad específico como AhnLab V3 Endpoint Security, CrowdStrike Falcon, HitmanPro y Microsoft Defender Antivirus (anteriormente Windows Defender).

El desarrollo marca un nuevo nivel de sofisticación técnica asociada con los grupos de hackers norcoreanos, que iteran continuamente su arsenal para mejorar el sigilo y la funcionalidad. También ilustra las elaboradas técnicas empleadas para dificultar la detección y hacer mucho más difícil su seguimiento.

El colectivo adversario enfoque multiplataforma también se ejemplifica por el hecho de que ha sido observado utilizando enlaces de invitación a reuniones de calendario falsos para instalar sigilosamente malware en sistemas Apple macOS, una campaña que fue previamente documentado por SlowMist en diciembre de 2023.

«El Grupo Lazarus sigue siendo uno de los actores de amenazas persistentes avanzadas más prolíficos y de larga data», afirmó Vojtěšek. «El rootkit FudModule es el último ejemplo y representa una de las herramientas más complejas que Lazarus tiene en su arsenal».