Desde la primera edición de La lista de verificación definitiva para la gestión de la postura de seguridad (SSPM) de SaaS fue lanzado hace tres años, la expansión corporativa de SaaS ha estado creciendo a un ritmo de dos dígitos. En las grandes empresas, la cantidad de aplicaciones SaaS que se utilizan hoy en día es de cientos, distribuidas en pilas departamentales, lo que complica el trabajo de los equipos de seguridad para proteger a las organizaciones contra las amenazas en evolución.

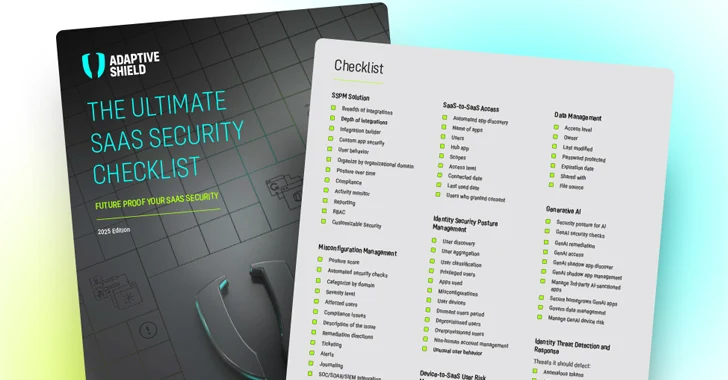

A medida que la seguridad de SaaS se convierte en una prioridad máxima, las empresas están recurriendo a SaaS Security Posture Management (SSPM) como facilitador. El Lista de verificación de seguridad definitiva de SaaS 2025diseñado para ayudar a las organizaciones a elegir un SSPM, cubre todas las características y capacidades que deben incluirse en estas soluciones.

Antes de profundizar en cada superficie de ataque, al implementar una solución SSPM, es esencial cubrir una amplia gama de integraciones, incluidas integraciones de aplicaciones personalizadas y listas para usar, así como controles de seguridad en profundidad. Si bien hay aplicaciones que son más sensibles y complejas de proteger, una infracción puede provenir de cualquier aplicación, por lo que la cobertura es clave.

Conceptos básicos de prevención de amenazas para proteger la pila SaaS

Las capacidades de prevención esenciales de un SSPM para proteger toda la pila de SaaS deben cubrir lo siguiente:

Gestión de configuraciones incorrectas

Al actuar como núcleo de un SSPM, la gestión de configuraciones incorrectas debe proporcionar visibilidad y control profundos de todas las configuraciones de seguridad en todas las aplicaciones SaaS para todos los usuarios. Debe tener amplias funcionalidades como puntuación de postura, controles de seguridad automatizados, medición de gravedad, controles de cumplimiento, alertas, además de SOAR/SIEM y cualquier integración del sistema de emisión de tickets para corregir errores de configuración utilizando herramientas de seguridad existentes. Dichas plataformas deben incluir planes de remediación detallados y una sólida infraestructura de colaboración entre el propietario de la aplicación y el equipo de seguridad para garantizar que el ciclo de remediación se cierre adecuadamente.

Seguridad de identidad

Las sólidas capacidades de gestión de la postura de seguridad de la identidad (ISPM) son de suma importancia para proteger la pila SaaS. En lo que respecta a las identidades humanas, una organización debe tener la capacidad de gobernar a los usuarios con privilegios excesivos, los usuarios inactivos, los que se unen, los que se mudan, los que salen y los usuarios externos, y recortar los permisos en consecuencia. Esto también incluye la aplicación de configuraciones centradas en la identidad, como MFA y SSO, especialmente para aquellos que tienen roles o acceso confidenciales.

A medida que los usuarios instalan aplicaciones, con o sin el conocimiento y consentimiento del equipo de seguridad, un SSPM debe tener la capacidad de monitorear las identidades no humanas asociadas con la conexión de aplicaciones de terceros a centros centrales para mitigar el riesgo. Una herramienta de seguridad SaaS debe tener detección y administración automatizadas de aplicaciones para permitir que los equipos de seguridad vean todas las aplicaciones, alcances y permisos sancionados y ocultos, y remedien en consecuencia.

Gestión de permisos

Obtener todos los derechos de SaaS en un solo lugar mejora la gestión de la postura de seguridad de la identidad para reducir la superficie de ataque y mejorar los esfuerzos de cumplimiento.

Las aplicaciones sofisticadas, como Salesforce, Microsoft 365, Workday, Google Workspace, ServiceNow, Zendesk y más, tienen estructuras de permisos muy complejas, con capas de permisos, perfiles y conjuntos de permisos. La visibilidad unificada para el descubrimiento de permisos complejos permite a los equipos de seguridad comprender mejor los riesgos provenientes de cualquier usuario.

Relación dispositivo-SaaS

Al seleccionar un SSPM, asegúrese de que se integre con el sistema Unified Endpoint Management para garantizar la gestión de los riesgos de los dispositivos de sus usuarios de SaaS. A través de esta característica, el equipo de seguridad tiene información sobre los dispositivos vulnerables, no administrados y de baja higiene de los usuarios de SaaS que pueden ser susceptibles al robo de datos.

Postura de seguridad de GenAI

Los proveedores de SaaS están compitiendo para agregar capacidades de IA generativa a las aplicaciones SaaS para capitalizar la ola de productividad que ofrece esta nueva forma de IA. Complementos como Salesforce Einstein Copilot y Microsoft Copilot utilizan GenAI para crear informes, redactar propuestas y enviar correos electrónicos a los clientes. La facilidad de uso de las herramientas GenAI ha aumentado el riesgo de fuga de datos, ha ampliado la superficie de ataque y ha abierto nuevas áreas de explotación.

Al evaluar una solución de seguridad SaaS, asegúrese de que incluya monitoreo GenAI, que incluye:

- Postura de seguridad para aplicaciones de IA para identificar aplicaciones impulsadas por IA con mayores niveles de riesgo

- Verificaciones de todas las configuraciones de GenAI y corrección de desviaciones de configuración de GenAI

- Acceso GenAI para monitorear el acceso de los usuarios a las herramientas GenAI según roles

- Descubrimiento de aplicaciones ocultas GenAI para identificar aplicaciones ocultas utilizando GenAI, incluidas aplicaciones maliciosas

- Gobernanza de la gestión de datos para controlar a qué datos pueden acceder las herramientas GenAI

Proteger los datos de la empresa para evitar fugas

Las aplicaciones SaaS contienen información confidencial que podría causar un daño considerable a la empresa si se hiciera pública. Además, muchos usuarios de SaaS comparten archivos de sus aplicaciones SaaS con usuarios externos, como contratistas o agencias, como parte de su proceso operativo.

Los equipos de seguridad necesitan visibilidad de las configuraciones compartidas de los documentos que están disponibles públicamente o se comparten externamente. Esta visibilidad les permite cerrar brechas en la seguridad de los documentos y evitar que se produzcan fugas de datos. Un SPPM debería poder identificar documentos, archivos, repositorios y otros activos que estén disponibles públicamente o compartidos con usuarios externos.

Una solución de seguridad SaaS debe incluir capacidades en el área de protección contra fugas de datos, tales como:

- Nivel de acceso que muestra si un elemento se comparte externa o públicamente.

- Una lista de usuarios «compartidos con» a quienes se les ha otorgado acceso al documento.

- Fecha de vencimiento: muestra si el enlace caducará automáticamente y ya no será accesible al público:

Descargue la edición completa de la lista de verificación de seguridad de SaaS 2025.

Detección y respuesta a amenazas

La detección y respuesta a amenazas de identidad (ITDR) proporciona una segunda capa de protección a la pila SaaS que sirve como una pieza crítica del tejido de identidad.

Cuando los actores de amenazas violan una aplicación, ITDR detecta y responde a amenazas relacionadas con la identidad basándose en la detección de indicadores clave de compromiso (IOC) y análisis del comportamiento de usuarios y entidades (UEBA). Esto activa una alerta y pone en marcha el mecanismo de respuesta a incidentes.

Un SSPM debe incluir capacidades ITDR basadas en registros provenientes de toda la pila de SaaS; esta es otra razón por la cual la cobertura de la pila es tan importante. Al extender los datos enriquecidos recopilados a través de la pila SaaS, las capacidades de ITDR tienen una comprensión mucho más rica del comportamiento estándar del usuario y la detección de anomalías de la manera más precisa.

Ejemplos de indicadores de compromiso incluyen:

- Tokens anómalos: identifique tokens inusuales, como un token de acceso con un período de validez extremadamente largo o un token que se pasa desde una ubicación inusual.

- Comportamiento anómalo: el usuario actúa de manera diferente a lo habitual, como descargar de manera inusual grandes volúmenes de datos.

- Pico de inicio de sesión fallido: múltiples fallos de inicio de sesión utilizando diferentes cuentas de usuario desde la misma dirección IP

- Detección de comportamiento geográfico: un usuario inicia sesión desde dos ubicaciones en un corto período de tiempo

- Aplicaciones SaaS maliciosas: instalación de una aplicación SaaS maliciosa de terceros

- Rociado de contraseña: el usuario inicia sesión usando el rociado de contraseña para acceder a una aplicación SaaS.

Elegir el SSPM adecuado

Al desarrollar mejores prácticas para la seguridad de SaaS, las organizaciones pueden crecer de forma segura con aplicaciones SaaS. Para comparar y elegir el SSPM adecuado para su organización, consulte la edición completa de la lista de verificación 2025 que describe qué capacidades buscar para elevar la seguridad de su SaaS y estar preparado para afrontar nuevos desafíos.

Obtenga la guía completa junto con la lista de verificación imprimible aquí.