El malware que borra datos llamado ÁcidoVerter puede haber sido implementado en ataques dirigidos a cuatro proveedores de telecomunicaciones en Ucrania, según muestran nuevos hallazgos de SentinelOne.

La firma de ciberseguridad también confirmó conexiones entre el malware y AcidRain, vinculándolo con grupos de actividades de amenazas asociados con la inteligencia militar rusa.

«Las capacidades ampliadas de AcidPour le permitirían deshabilitar mejor los dispositivos integrados, incluidas redes, IoT, almacenamiento grande (RAID) y posiblemente dispositivos ICS que ejecutan distribuciones Linux x86», dijeron los investigadores de seguridad Juan Andrés Guerrero-Saade y Tom Hegel. dicho.

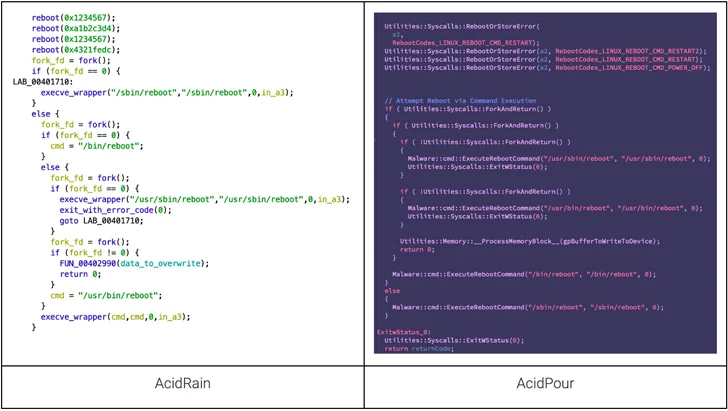

AcidPour es una variante de Lluvia ácidaun limpiador que se utilizó para hacer operativos los módems Viasat KA-SAT al inicio de la guerra ruso-ucraniana a principios de 2022 y paralizar las comunicaciones militares de Ucrania.

También se basa en las características de este último, mientras se dirige a sistemas Linux que se ejecutan en arquitectura x86. AcidRain, por otro lado, está compilado para arquitectura MIPS.

Mientras que AcidRain era más genérico, AcidPour incorpora lógica para apuntar a dispositivos integrados, redes de área de almacenamiento (SAN), dispositivos de almacenamiento conectado a la red (NAS) y matrices RAID dedicadas.

Dicho esto, ambas tensiones se superponen en lo que respecta al uso de las llamadas de reinicio y el método empleado para la limpieza recursiva del directorio. También es idéntico el mecanismo de limpieza de dispositivos basado en IOCTL que también comparte puntos en común con otro malware vinculado a Sandworm conocido como VPNFilter.

«Uno de los aspectos más interesantes de AcidPour es su estilo de codificación, que recuerda al pragmático Caddy limpiaparabrisas ampliamente utilizado contra objetivos ucranianos junto con malware notable como Industrial 2«, dijeron los investigadores.

El malware basado en C viene con una función de autoeliminación que se sobrescribe en el disco al comienzo de su ejecución, al mismo tiempo que emplea un método de limpieza alternativo según el tipo de dispositivo.

AcidPour ha sido atribuido a un equipo de hackers rastreado como UAC-0165, que está asociado con Sandworm y tiene un audio grabado de llamativo Infraestructura crítica ucraniana.

El Equipo de Respuesta a Emergencias Informáticas de Ucrania (CERT-UA), en octubre de 2023, implicado adversario de ataques dirigidos a al menos 11 proveedores de servicios de telecomunicaciones en el país entre mayo y septiembre del año pasado.

«[AcidPour] podría haberse utilizado en 2023», dijo Hegel a The Hacker News. «Es probable que el actor haya utilizado herramientas relacionadas con AcidRain/AcidPour de manera consistente durante toda la guerra. Una brecha en esta perspectiva habla del nivel de conocimiento que el público a menudo tiene sobre las intrusiones cibernéticas, generalmente bastante limitado e incompleto».

Los vínculos con Sandworm se ven reforzados aún más por el hecho de que un actor de amenazas conocido como Solntsepyok (también conocido como Solntsepek o SolntsepekZ) afirmó haberse infiltrado en cuatro operadores de telecomunicaciones diferentes en Ucrania e interrumpido sus servicios el 13 de marzo de 2024, tres días antes del descubrimiento de Ácido vertido.

Solntsepyok, según el Servicio Estatal de Comunicaciones Especiales de Ucrania (SSSCIP), es una amenaza persistente avanzada (APT) rusa con probables vínculos con la Dirección Principal del Estado Mayor de las Fuerzas Armadas de la Federación Rusa (GRU), que también opera Gusano de arena.

Vale la pena señalar que Solntsepyok también ha sido acusado de piratear los sistemas de Kyivstar ya en mayo de 2023. La infracción salió a la luz a finales de diciembre.

Si bien actualmente no está claro si AcidPour se utilizó en el último conjunto de ataques, el descubrimiento sugiere que los actores de amenazas están refinando constantemente sus tácticas para organizar ataques destructivos e infligir un impacto operativo significativo.

«Esta progresión revela no sólo un refinamiento en las capacidades técnicas de estos actores de amenazas, sino también su enfoque calculado para seleccionar objetivos que maximicen los efectos posteriores, interrumpiendo la infraestructura y las comunicaciones críticas», dijeron los investigadores.