Los investigadores de ciberseguridad han encontrado varios repositorios de GitHub que ofrecen software descifrado que se utiliza para entregar un ladrón de información llamado RisePro.

La campaña, cuyo nombre en clave github, incluye 17 repositorios asociados a 11 cuentas diferentes, según G DATA. Desde entonces, la filial propiedad de Microsoft ha eliminado los repositorios en cuestión.

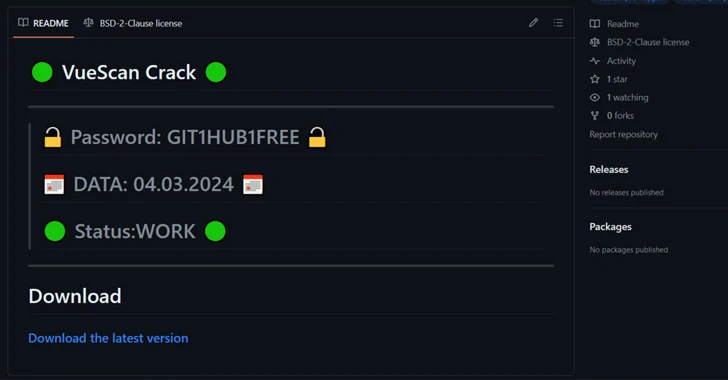

«Los repositorios tienen un aspecto similar, con un archivo README.md que promete ser software descifrado gratuito», afirma la empresa alemana de ciberseguridad. dicho.

«Los círculos verdes y rojos se usan comúnmente en Github para mostrar el estado de las compilaciones automáticas. Los actores de amenazas de Gitgub agregaron cuatro círculos verdes Unicode a su README.md que pretenden mostrar un estado junto con una fecha actual y brindar una sensación de legitimidad y actualidad. «

La lista de repositorios es la siguiente, y cada uno de ellos apunta a un enlace de descarga («digitalxnetwork[.]com») que contiene un archivo RAR –

- andreastanaj/AVAST

- andreastanaj/Sound-Booster

- aymenkort1990/fabfilter

- BenWebsite/-IObit-Smart-Defrag-Crack

- Faharnaqvi/VueScan-Crack

- javisolis123/Voicemod

- lolusuario/AOMEI-Backupper

- lolusuario/Daemon-Tools

- lolusuario/EaseUS-Partition-Master

- lolusario/CALMA-2

- mostofakamaljoy/ccleaner

- rik0v/ManyCam

- Roccinhu/Tenorshare-Reiboot

- Roccinhu/Tenorshare-iCareFone

- True-Oblivion/AOMEI-Partition-Asistente

- vaibhavshiledar/droidkit

- vaibhavshiledar/TOON-BOOM-ARMONÍA

El archivo RAR, que requiere que las víctimas proporcionen una contraseña mencionada en el archivo README.md del repositorio, contiene un archivo de instalación, que descomprime la carga útil de la siguiente etapa, un archivo ejecutable que se infla a 699 MB en un esfuerzo por bloquear herramientas de análisis como IDA Pro.

El contenido real del archivo, que ocupa apenas 3,43 MB, actúa como un cargador para inyectar RisePro (versión 1.6) en AppLaunch.exe o RegAsm.exe.

RisePro saltó a la fama a finales de 2022 cuando era repartido utilizando un servicio de descarga de malware de pago por instalación (PPI) conocido como PrivateLoader.

Escrito en C++, está diseñado para recopilar información sensible desde hosts infectados y exfiltrarlos a dos canales de Telegram, que a menudo son utilizados por actores de amenazas para extraer datos de las víctimas. Curiosamente, una investigación reciente de Checkmarx presentado que es posible infiltrarse y reenviar mensajes desde el bot de un atacante a otra cuenta de Telegram.

El desarrollo se produce cuando Splunk detalló las tácticas y técnicas adoptadas por Registrador de teclas serpientedescribiéndolo como un malware ladrón que «emplea un enfoque multifacético para la filtración de datos».

«El uso de FTP facilita la transferencia segura de archivos, mientras que SMTP permite el envío de correos electrónicos que contienen información confidencial», Splunk dicho. «Además, la integración con Telegram ofrece una plataforma de comunicación en tiempo real, lo que permite la transmisión inmediata de datos robados».

El malware ladrón se ha vuelto cada vez más popular y a menudo se convierte en el principal vector de ransomware y otras filtraciones de datos de alto impacto. De acuerdo a un informe De Specops publicado esta semana, RedLine, Vidar y Raccoon se han convertido en los ladrones más utilizados, y solo RedLine representa el robo de más de 170,3 millones de contraseñas en los últimos seis meses.

«El aumento actual del malware que roba información es un claro recordatorio de las amenazas digitales en constante evolución», Flashpoint anotado en enero de 2024. «Si bien las motivaciones detrás de su uso casi siempre tienen su origen en la ganancia financiera, los ladrones se adaptan continuamente y son más accesibles y fáciles de usar».