Al menos dos grupos diferentes de ciberespionaje sospechosos de estar vinculados a China, rastreados como UNC5325 y UNC3886se han atribuido a la explotación de fallas de seguridad en los dispositivos Ivanti Connect Secure VPN.

UNC5325 abusado CVE-2024-21893 para entregar una amplia gama de nuevo malware llamado LITTLELAMB.WOOLTEA, PITSTOP, PITDOG, PITJET y PITHOOK, así como para mantener el acceso persistente a los dispositivos comprometidos, dijo Mandiant.

La firma de inteligencia de amenazas propiedad de Google ha evaluado con confianza moderada que UNC5325 está asociado con UNC3886 debido a las superposiciones de código fuente en LITTLELAMB.WOOLTEA y PITHOOK con el malware utilizado por este último.

Vale la pena señalar que UNC3886 tiene un historial de aprovechamiento de fallas de día cero en soluciones Fortinet y VMware para implementar una variedad de implantes como VIRTUALPITA, VIRTUALPIE, THINCRUST y CASTLETAP.

«UNC3886 se ha dirigido principalmente a la base industrial de defensa, la tecnología y las organizaciones de telecomunicaciones ubicadas en los EE. UU. y [Asia-Pacific] regiones», investigadores de Mandiant dicho.

Se dice que la explotación activa de CVE-2024-21893, una vulnerabilidad de falsificación de solicitudes del lado del servidor (SSRF) en el componente SAML de Ivanti Connect Secure, Ivanti Policy Secure e Ivanti Neurons para ZTA, por parte de UNC5325 ocurrió ya en enero. 19 de septiembre de 2024, dirigido a un número limitado de dispositivos.

La cadena de ataque implica combinar CVE-2024-21893 con una vulnerabilidad de inyección de comando previamente revelada y rastreada como CVE-2024-21887 para obtener acceso no autorizado a dispositivos susceptibles, lo que en última instancia conduce a la implementación de una nueva versión de CAMINATA.

Algunos casos también han implicado el uso indebido de componentes legítimos de Ivanti, como los complementos de SparkGateway, para eliminar cargas útiles adicionales. Esto incluye el complemento PITFUEL para cargar un objeto compartido malicioso con nombre en código LITTLELAMB.WOOLTEA, que viene con capacidades para persistir en eventos de actualización del sistema, parches y restablecimientos de fábrica.

Además, actúa como una puerta trasera que admite la ejecución de comandos, administración de archivos, creación de shell, proxy SOCKS y tunelización del tráfico de red.

También se observa otro complemento malicioso de SparkGateway denominado PITDOG que inyecta un objeto compartido conocido como PITHOOK para ejecutar persistentemente un implante denominado PITSTOP que está diseñado para la ejecución de comandos de shell, escritura y lectura de archivos en el dispositivo comprometido.

Mandiant describió que el actor de amenazas demostró una «comprensión matizada del dispositivo y su capacidad para subvertir la detección a lo largo de esta campaña» y utilizó técnicas de vida de la tierra (LotL) para pasar desapercibido.

La firma de ciberseguridad dijo que espera que «UNC5325, así como otros actores de espionaje del nexo con China, continúen aprovechando las vulnerabilidades de día cero en los dispositivos de borde de la red, así como el malware específico de los dispositivos para obtener y mantener el acceso a los entornos de destino».

Vínculos encontrados entre Volt Typhoon y UTA0178

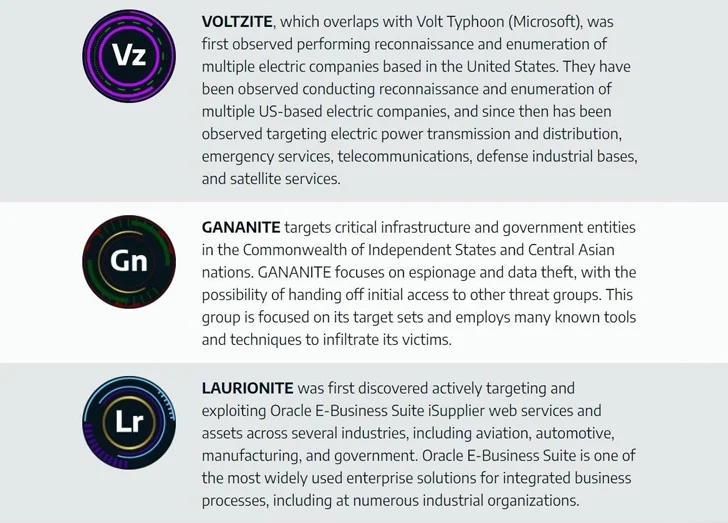

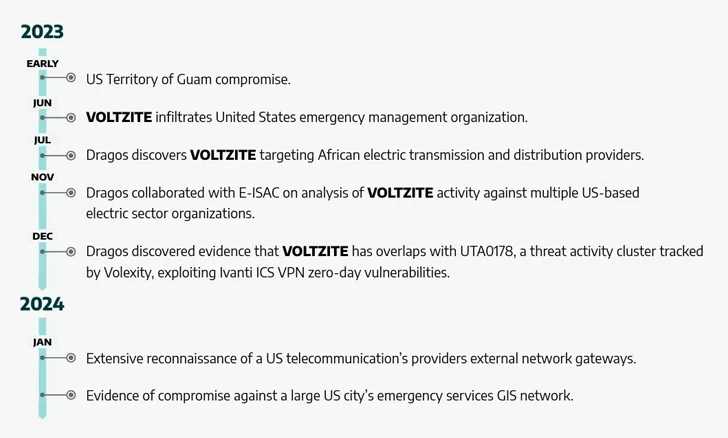

La divulgación se produce cuando la empresa de ciberseguridad industrial Dragos atribuido Patrocinado por China Voltio tifón (también conocido como Voltzite) hasta actividades de reconocimiento y enumeración dirigidas a múltiples compañías eléctricas, servicios de emergencia, proveedores de telecomunicaciones, bases industriales de defensa y servicios satelitales con sede en EE. UU.

«Las acciones de Voltzite hacia entidades eléctricas, telecomunicaciones y sistemas GIS de Estados Unidos significan objetivos claros para identificar vulnerabilidades dentro de la infraestructura crítica del país que pueden ser explotadas en el futuro con ciberataques destructivos o disruptivos», dijo.

Desde entonces, la huella victimológica de Volt Typhoon se ha ampliado para incluir a proveedores africanos de transmisión y distribución de electricidad, con evidencia que conecta al adversario con UTA0178un grupo de actividades de amenazas vinculado a la explotación de día cero de las fallas de Ivanti Connect Secure a principios de diciembre de 2023.

El actor de ciberespionaje, que depende en gran medida de los métodos de LotL para eludir la detección, Uniones Otros dos nuevos grupos, a saber, Gananite y Laurionite, que salieron a la luz en 2023, llevan a cabo operaciones de reconocimiento a largo plazo y robo de propiedad intelectual dirigidas a infraestructuras críticas y entidades gubernamentales.

«Voltzite utiliza herramientas mínimas y prefiere realizar sus operaciones ocupando el menor espacio posible», explicó Dragos. «Voltzite se centra principalmente en la evasión de detección y el acceso persistente a largo plazo con la intención evaluada de espionaje a largo plazo y exfiltración de datos».