El infame sindicato de delitos cibernéticos conocido como FIN7 ha sido vinculado a una campaña de phishing dirigida a la industria automotriz estadounidense para ofrecer una puerta trasera conocida llamada Carbanak (también conocida como Anunak).

«FIN7 identificó a los empleados de la empresa que trabajaban en el departamento de TI y tenían niveles más altos de derechos administrativos», dijo el equipo de investigación e inteligencia de BlackBerry. dicho en un nuevo artículo.

«Usaron el atractivo de una herramienta gratuita de escaneo de IP para ejecutar su conocida puerta trasera Anunak y ganar un punto de apoyo inicial utilizando binarios, scripts y bibliotecas que viven de la tierra (MUÑECAS). «

FIN7, también conocido como Carbon Spider, Elbrus, Gold Niagara, ITG14, Sangria Tempest, es un conocido grupo de cibercrimen motivado financieramente que tiene un historial de atacar una amplia gama de sectores verticales de la industria para entregar malware capaz de robar información de sistemas de puntos de venta (PoS) desde 2012.

En los últimos años, el actor de amenazas ha hecho la transición a realizar operaciones de ransomware, que ofrece varias variedades como Black Basta, Cl0p, DarkSide y REvil. Dos miembros ucranianos del grupo, Fedir Hladyr y Andrii Kolpakov, han sido sentenciado a prisión en Estados Unidos hasta la fecha.

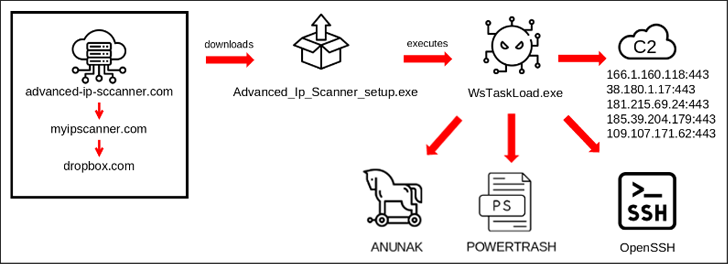

La última campaña descubierta por BlackBerry a finales de 2023 comienza con un correo electrónico de phishing que incluye un enlace trampa que apunta a un sitio falso («advanced-ip-sccanner[.]com») que se hace pasar por Escáner IP avanzado.

«Este sitio falso redirige a ‘myipscanner[.]com’, que a su vez redireccionaba a un Dropbox propiedad del atacante que descargó el ejecutable malicioso WsTaskLoad.exe en la máquina de la víctima», dijo la compañía canadiense de ciberseguridad.

El binario, por su parte, inicia un proceso de varias etapas que finalmente conduce a la ejecución de Carbanak. También está diseñado para entregar cargas útiles adicionales como BASURA DE ENERGÍA y establezca persistencia instalando OpenSSH para acceso remoto.

Actualmente no se sabe si los actores de la amenaza planeaban implementar ransomware, ya que el sistema infectado fue detectado tempranamente y eliminado de la red antes de que pudiera alcanzar la etapa de movimiento lateral.

Si bien el objetivo del ataque era un «gran fabricante multinacional de automóviles» con sede en EE. UU., BlackBerry dijo que encontró varios dominios maliciosos similares en el mismo proveedor, lo que indica que puede ser parte de una campaña más amplia de FIN7.

Para mitigar los riesgos que plantean este tipo de amenazas, se recomienda que las organizaciones estén atentas a los intentos de phishing, habiliten la autenticación multifactor (MFA), mantengan todo el software y los sistemas actualizados y supervisen los intentos de inicio de sesión inusuales.