Los actores de amenazas están aprovechando anuncios de trabajo falsos en Facebook como señuelo para engañar a objetivos potenciales para que instalen un nuevo malware ladrón basado en Windows con nombre en código. Ov3r_Stealer.

«Este malware está diseñado para robar credenciales y billeteras criptográficas y enviarlas a un canal de Telegram que el actor de amenazas monitorea», Trustwave SpiderLabs dicho en un informe compartido con The Hacker News.

Ov3r_Stealer es capaz de desviar ubicación basada en direcciones IP, información de hardware, contraseñas, cookies, información de tarjetas de crédito, autocompletar, extensiones de navegador, billeteras criptográficas, documentos de Microsoft Office y una lista de productos antivirus instalados en el host comprometido.

Si bien se desconoce el objetivo final exacto de la campaña, es probable que la información robada se ofrezca a la venta a otros actores de amenazas. Otra posibilidad es que Ov3r_Stealer pueda actualizarse con el tiempo para que actúe como un Cargador tipo QakBot para cargas útiles adicionales, incluido ransomware.

El punto de partida del ataque es un archivo PDF armado que pretende ser un archivo alojado en OneDrive, instando a los usuarios a hacer clic en el botón «Acceder al documento» incrustado en él.

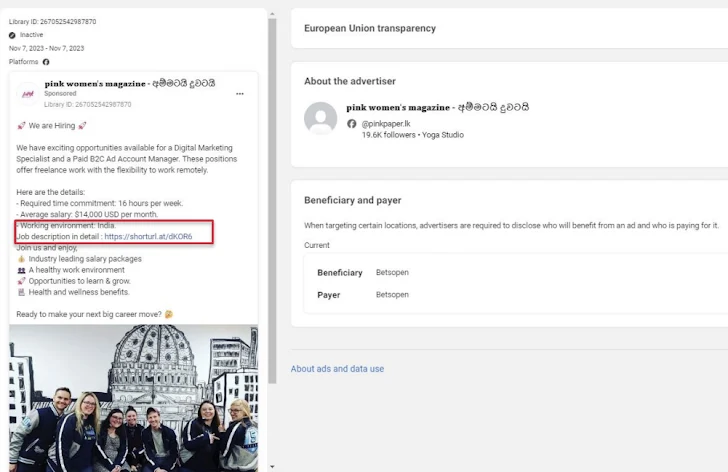

Trustwave dijo que identificó el archivo PDF que se compartía en una cuenta falsa de Facebook que se hacía pasar por el director ejecutivo de Amazon, Andy Jassy, así como a través de anuncios de Facebook para trabajos de publicidad digital.

Los usuarios que terminan haciendo clic en el botón reciben un archivo de acceso directo a Internet (.URL) que se hace pasar por un documento de DocuSign alojado en Red de entrega de contenido de Discord (CDN). Luego, el archivo de acceso directo actúa como un conducto para entregar un archivo de elemento del panel de control (.CPL), que luego se ejecuta utilizando el proceso binario del Panel de control de Windows («control.exe«).

La ejecución del archivo CPL conduce a la recuperación de un cargador de PowerShell («DATA1.txt») de un repositorio de GitHub para finalmente iniciar Ov3r_Stealer.

Vale la pena señalar en esta etapa que un cadena de infección casi idéntica Trend Micro reveló recientemente que los actores de amenazas lo habían utilizado para eliminar otro ladrón llamado Phemedrone Stealer al explotar la falla de derivación SmartScreen de Microsoft Windows Defender (CVE-2023-36025puntuación CVSS: 8,8).

Las similitudes se extienden al repositorio de GitHub utilizado (nateeintanan2527) y al hecho de que Ov3r_Stealer comparte superposiciones a nivel de código con Phemedrone.

«Este malware ha sido reportado recientemente, y es posible que Phemedrone haya sido reutilizado y renombrado a Ov3r_Stealer», dijo Trustwave. «La principal diferencia entre los dos es que Phemedrone está escrito en C#».

Los hallazgos se producen cuando Hudson Rock reveló que los actores de amenazas están anunciando su acceso a portales de solicitudes de aplicación de la ley de organizaciones importantes como binance, Google, Meta y TikTok explotando credenciales obtenidas de infecciones de robo de información.

También siguen a la aparición de una categoría de infecciones llamadas Cantil Agrietado que aprovechan el software descifrado como vector de acceso inicial para descargar cargadores como PrivateLoader y SmokeLoader, para luego actuar como mecanismo de entrega para ladrones de información, criptomineros, botnets proxy y ransomware.