Los actores de amenazas detrás del grupo de ransomware Akira han extorsionado aproximadamente 42 millones de dólares en ganancias ilícitas después de violar las redes de más de 250 víctimas hasta el 1 de enero de 2024.

«Desde marzo de 2023, el ransomware Akira ha afectado a una amplia gama de empresas y entidades de infraestructura crítica en América del Norte, Europa y Australia», dijeron las agencias de ciberseguridad de los Países Bajos y EE. UU., junto con el Centro Europeo de Ciberdelincuencia (EC3) de Europol. dicho en una alerta conjunta.

«En abril de 2023, tras un enfoque inicial en los sistemas Windows, los actores de amenazas de Akira implementaron una variante de Linux dirigida a las máquinas virtuales VMware ESXi».

Se ha observado que el grupo de doble extorsión utiliza una variante C++ del casillero en las primeras etapas, antes de cambiar a un código basado en Rust a partir de agosto de 2023. Vale la pena señalar que el actor del crimen electrónico está completamente diferente de la familia de ransomware Akira que estuvo activa en 2017.

El acceso inicial a las redes de destino se facilita mediante la explotación de fallas conocidas en los dispositivos Cisco (por ejemplo, CVE-2020-3259 y CVE-2023-20269).

Los vectores alternativos implican el uso del Protocolo de escritorio remoto (PDR), phishing, credenciales válidas y servicios de red privada virtual (VPN) que carecen de protecciones de autenticación multifactor (MFA).

También se sabe que los actores de Akira aprovechan varias formas de configurar la persistencia creando una nueva cuenta de dominio en el sistema comprometido, así como evadir la detección abusando del controlador Zemana AntiMalware para finalizar procesos relacionados con el antivirus a través de lo que se llama Bring Your Own Vulnerable Driver. (BYOVD) ataque.

Para ayudar en la escalada de privilegios, el adversario confía en herramientas de extracción de credenciales como Mimikatz y LaZagne, mientras que Windows RDP se utiliza para moverse lateralmente dentro de la red de la víctima. La filtración de datos se logra a través de FileZilla, WinRAR, WinSCP y RClone.

«Akira ransomware cifra los sistemas específicos utilizando un algoritmo de cifrado híbrido que combina Chacha20 y RSA», Trend Micro dicho en un análisis del ransomware publicado en octubre de 2023.

«Además, el binario de ransomware Akira, como la mayoría de los binarios de ransomware modernos, tiene una característica que le permite inhibir la recuperación del sistema eliminando instantáneas del sistema afectado».

Datos de blockchain y código fuente sugiere que el grupo de ransomware Akira probablemente esté afiliado al ahora desaparecido conti pandilla de ransomware. Un descifrador para Akira fue liberado por Avast en julio pasado, pero es muy probable que las deficiencias ya se hayan solucionado.

También sigue la mutación de Akira para apuntar a entornos empresariales Linux movimientos similares por otras familias de ransomware establecidas como LockBit, Cl0p, Royal, Monti y RTM Locker.

Las luchas de LockBit por regresar

La revelación se produce cuando Trend Micro reveló que la amplia eliminación policial del prolífico BloquearBit La pandilla a principios de febrero tuvo un impacto operativo y de reputación significativo en la capacidad del grupo para recuperarse, lo que lo llevó a publicar víctimas antiguas y falsas en su nuevo sitio de filtración de datos.

«LockBit fue uno de los más prolífico y cepas RaaS ampliamente utilizadas en funcionamiento, con potencialmente cientos de afiliados, incluidos muchos asociados con otras cepas destacadas», Chainalysis anotado en febrero.

La firma de análisis blockchain dijo que descubrió rastros de criptomonedas que conectan a un administrador de LockBit con un periodista con sede en Sebastopol conocido como Coronel Cassad, quien tiene un historial de solicitar donaciones para operaciones de grupos de milicias rusas en las jurisdicciones sancionadas de Donetsk y Luhansk luego del inicio de la crisis Russo. -Guerra de Ucrania en 2022.

Cabe señalar que Cisco Talos, en enero de 2022, vinculado Coronel Cassad (también conocido como Boris Rozhin) a una campaña de desinformación contra Ucrania orquestada por el grupo patrocinado por el estado ruso conocido como APT28.

«Después de la operación, LockBitSupp [the alleged leader of LockBit] parece estar intentando inflar el aparente recuento de víctimas y al mismo tiempo centrarse en publicar víctimas de países cuyas agencias policiales participaron en la interrupción», Trend Micro dicho en una inmersión profunda reciente.

«Esto es posiblemente un intento de reforzar la narrativa de que volvería más fuerte y atacaría a los responsables de su interrupción».

En una entrevista con Recorded Future News el mes pasado, LockBitSupp admitido la caída de ganancias a corto plazo, pero prometió mejorar sus medidas de seguridad y «trabajar mientras mi corazón late».

«La reputación y la confianza son claves para atraer afiliados, y cuando se pierden, es más difícil lograr que la gente regrese. Operación Cronos logró atacar un elemento de su negocio que era más importante: su marca», afirmó Trend Micro.

Agenda regresa con una versión Rust actualizada

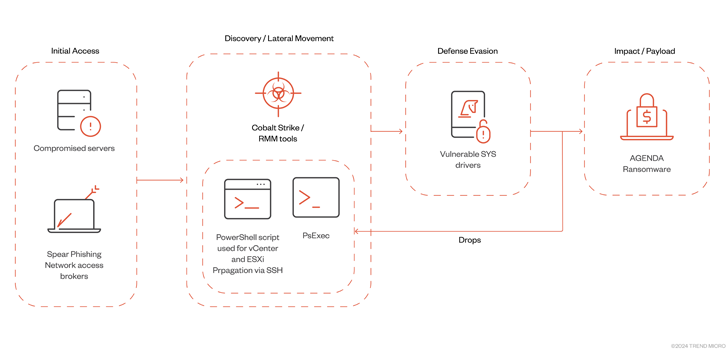

El desarrollo también sigue el Agenda El uso del grupo de ransomware (también conocido como Qilin y Water Galura) de una variante actualizada de Rust para infectar servidores VMWare vCenter y ESXi a través de herramientas de administración y monitoreo remoto (RMM) y Cobalt Strike.

«La capacidad del ransomware Agenda para propagarse a la infraestructura de máquinas virtuales muestra que sus operadores también se están expandiendo a nuevos objetivos y sistemas», afirma la empresa de ciberseguridad. dicho.

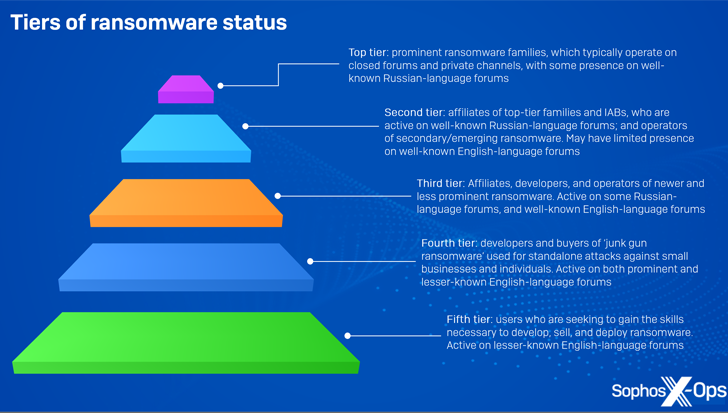

Incluso como un nueva cosecha de actores de ransomware continúa dinamizando el panorama de las amenazas, también es cada vez más claro que el «ransomware crudo y barato» vendido en el mundo del cibercrimen se está utilizando en ataques del mundo real, lo que permite a los actores de amenazas individuales de nivel inferior generar ganancias significativas sin tener que ser un parte de un grupo bien organizado.

Curiosamente, la mayoría de estas variedades están disponibles por un precio único, a partir de tan solo $20 por una sola construcción, mientras que algunas otras, como HardShield y RansomTuga, se ofrecen sin costo adicional.

«Lejos de la compleja infraestructura del ransomware moderno, el ransomware basura permite a los delincuentes participar en la acción de forma económica, sencilla e independiente», Sophos dichodescribiéndolo como un «fenómeno relativamente nuevo» que reduce aún más el costo de entrada.

«Pueden apuntar a pequeñas empresas e individuos, que probablemente no tengan los recursos para defenderse o responder eficazmente a los incidentes, sin darle una parte a nadie más».