El informe de BSI sobre el estado de la seguridad informática en Alemania presenta cifras alarmantes: en 2023, la Oficina Federal de Seguridad de la Información registró cada día una media de 68 nuevas vulnerabilidades en productos de software, lo que supone casi 25.000 nuevas vulnerabilidades al año.

Se contaron errores relacionados con la seguridad en programas de todo tipo, desde aplicaciones especializadas para la industria hasta software de servidor para empresas y aplicaciones para teléfonos inteligentes.

La mayoría de estas vulnerabilidades, alrededor del 47 por ciento, permitieron la ejecución de comandos o códigos de programas no autorizados. De esta forma, los atacantes podrían, por ejemplo, instalar ransomware en un ordenador, eludir las medidas de seguridad, ampliar sus propios derechos de acceso o leer datos para venderlos a otros grupos o chantajear a los propietarios.

Winrar ejecuta scripts incrustados y carga código malicioso

En una versión anterior de Winrar, los atacantes podían introducir de contrabando scripts en el ordenador del usuario a través de un archivo preparado.

IDG

En agosto de 2023, se detectó una vulnerabilidad de seguridad. descubierto en el popular programa de embalaje Winrar que permitía a los piratas informáticos ejecutar scripts en la computadora del usuario. La causa fue un error en el manejo de las extensiones de nombre de archivo por parte de la herramienta.

Sobre esta base, fue posible preparar archivos RAR de tal manera que al abrir un archivo se iniciara automáticamente un script y, por ejemplo, se descargaran archivos adicionales de Internet.

En agosto, Win.rar GmbH lanzó la versión revisada 6.23, que solucionó el error. La versión 6.24 ya está disponible. Sin embargo, es probable que muchos usuarios todavía estén trabajando con una versión anterior y vulnerable del programa.

Otro problema importante es que muchos otros fabricantes han licenciado el mecanismo de compresión de Winrar y lo han incorporado en sus propios productos. Un ejemplo es el Comandante total administrador de archivos. Por lo tanto, si un programa ofrece abrir y crear archivos RAR, definitivamente debes actualizarlo a la última versión.

Otras lecturas: El mejor antivirus para Windows

VLC Media Player ya está disponible en la versión 3.0.20, en la que se ha solucionado la vulnerabilidad.

IDG

El software de código abierto Reproductor de multimedia VLC lleva varios años atrayendo la atención de los medios, ya que una y otra vez se han descubierto vulnerabilidades de seguridad. Sin embargo, algunos de estos fueron informes falsos, como una noticia de 2019.

El error sólo afectó a la versión Linux del reproductor VLC y, según los desarrolladores de VLC, la causa no estaba en su software sino en una biblioteca de programas defectuosa en algunas distribuciones de Linux.

Sin embargo, se ha confirmado que algunas descargas de VLC de sitios no oficiales contienen un archivo DLL externo que se carga cuando se llama a la herramienta y posteriormente permite el acceso a la computadora desde el exterior. La lección aprendida: descargue software únicamente del sitio web del fabricante o de sitios confiables.

Sin embargo, en 2022 también se conocieron una serie de vulnerabilidades de seguridad críticas en VLC Player. Esto permitía a un atacante provocar el fallo de la herramienta, por ejemplo a través de un archivo preparado, recuperar códigos maliciosos de fuentes externas o provocar una denegación de servicio, es decir, paralizar el ordenador. Todo lo que el usuario tenía que hacer era reproducir un archivo de vídeo o abrir una lista de reproducción.

El fabricante Videolan solucionó los problemas con la versión 3.0.18; la versión actual es 3.0.20.

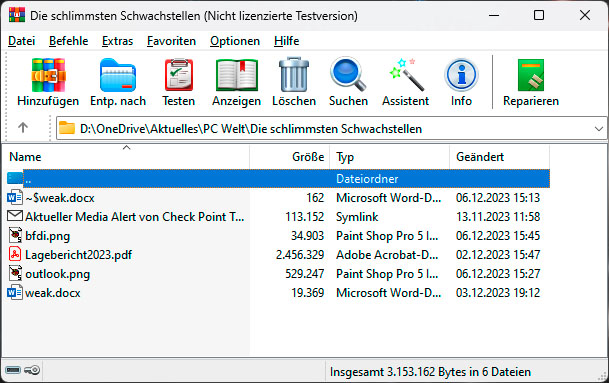

Las imágenes en formato gráfico Webp contienen códigos maliciosos

Además de Google Chrome, la entrada en la base de datos de vulnerabilidades del NIST enumera varios otros programas y sistemas operativos que eran vulnerables a la falla en el formato de gráficos Webp.

IDG

El pasado mes de septiembre, Google registró un vulnerabilidad en su navegador Chrome eso permitió a los atacantes provocar un desbordamiento del búfer y ejecutar código malicioso. El formato gráfico ampliamente utilizado Webp, que se caracteriza por archivos de tamaño especialmente pequeño, se vio afectado.

Todo lo que el usuario tenía que hacer era abrir una imagen diseñada en este formato y el código se ejecutaba en su computadora. En Google Chrome bastaba con abrir un sitio web con una imagen Webp.

Unas horas más tarde, la empresa se corrigió y explicó que otras aplicaciones además de Chrome eran vulnerables. De hecho, el error no estaba en el navegador en sí, sino en la biblioteca abierta libwebp, a la que accede el programa al abrir imágenes webp. Esta biblioteca también es utilizada por muchos otros programas, incluidos Chrome, Firefox y Edge, así como por aplicaciones como Gimp, Inkscape, Libreoffice, Signal, Thunderbird y 1Password.

Si bien hace tiempo que hay parches disponibles para los navegadores, que también se instalan automáticamente, muchos programas en las PC de los usuarios probablemente todavía se estén ejecutando en versiones obsoletas y sin parches. Por lo tanto, debe actualizar inmediatamente cualquier software que pueda leer gráficos Webp al número de versión más reciente.

Cómo protegerse de las vulnerabilidades en los programas

Recientemente, se han descubierto numerosas vulnerabilidades de seguridad graves en programas ampliamente utilizados. Estos representan una amenaza masiva para la seguridad de la PC. Le mostraremos qué vulnerabilidades están involucradas y cómo puede cerrarlas.

- Instale los parches disponibles y las nuevas versiones de software de inmediato. Utilice una herramienta como la gratuita comprobar para comprobar periódicamente si hay nuevos lanzamientos.

- Utilice un administrador de contraseñas como Dashlane o bitwarden. Define una contraseña diferente para cada servicio, tienda, cuenta, etc. y elige combinaciones de caracteres largas y complejas.

- Siempre que sea posible, debes utilizar la autenticación de dos factores.

- Haga una copia de seguridad periódica de sus datos más importantes en un medio externo, que luego desconectará de su computadora.

- Sea consciente de los peligros de los correos electrónicos de phishing. Consulta la dirección del remitente y los enlaces contenidos en los mensajes de bancos, proveedores de streaming y servicios de entrega en particular.

Los errores de memoria en Foxit PDF Reader permiten la ejecución de código malicioso

Una versión anterior de Foxit PDF Reader tenía una vulnerabilidad que permitía la ejecución de código malicioso al abrir archivos PDF preparados. No se sabe si los usuarios de Foxit fueron realmente atacados.

IDG

En noviembre de 2023, Se descubrieron varias vulnerabilidades. en Foxit PDF Reader y Foxit PDF Editor que podrían provocar errores de memoria al abrir archivos de documentos manipulados. Entonces era posible que un atacante ejecutara código malicioso arbitrario en la computadora.

El fabricante ha lanzado ahora la versión 2023.3, que soluciona estas vulnerabilidades.

Otras lecturas: Los mejores administradores de contraseñas

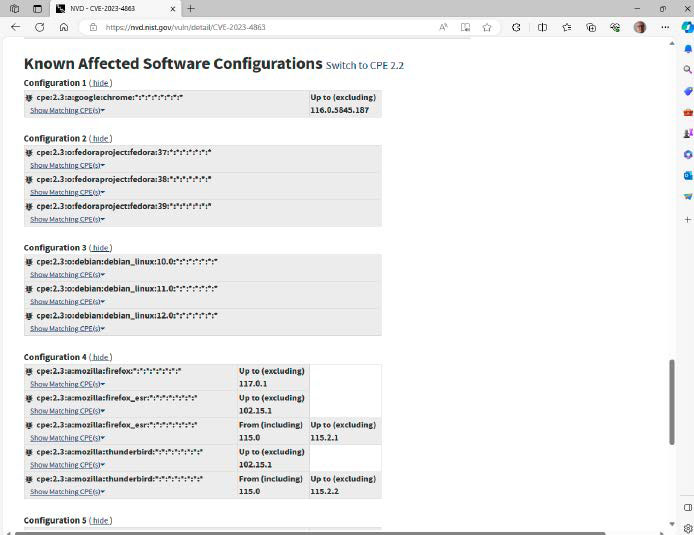

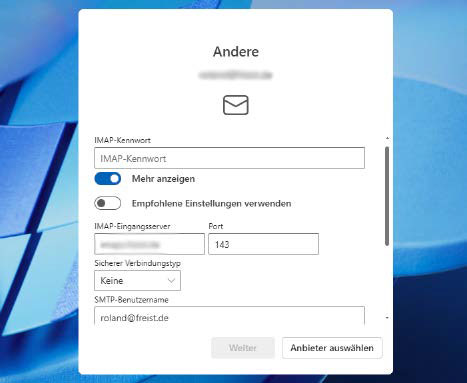

Cuidado: la nueva versión de Outlook transfiere los datos de inicio de sesión

Al configurar el nuevo Outlook, se le solicitarán sus datos de acceso IMAP, que luego se guardarán en la nube de Microsoft.

IDG

Los días de los programas de Windows Mail y Calendar están contados. Microsoft quiere implantar un programa de correo electrónico con una interfaz estandarizada y el nombre Outlook en todas las plataformas de sistemas operativos. La versión web de Outlook será el modelo.

Las dos aplicaciones de Windows mencionadas anteriormente también serán víctimas de estos planes, y se instará más o menos amablemente a los usuarios a cambiar al nuevo Outlook en Windows 11 en los próximos meses. Ya está incluido en el actual Windows 11. Sin embargo, esta no es la nueva versión de Outlook planificada de Microsoft 365, que no se presentará hasta más adelante.

Para realizar el cambio, los usuarios deben configurar sus cuentas IMAP en el nuevo Outlook y también ingresar sus nombres de usuario y contraseñas. Como ahora se ha revelado, estos datos no permanecen en el ordenador local, sino que se transfieren a la nube de Microsoft y se almacenan allí.

El razonamiento de Microsoft: esto hace posible sincronizar todas las cuentas de correo electrónico existentes del usuario para que solo necesite un programa de correo electrónico para todos sus buzones. Sin embargo, si Microsoft tiene los datos de acceso, la empresa puede leer todos los correos electrónicos de una persona, tanto los mensajes de sus propios servicios como Outlook.com como los correos electrónicos de las bandejas de entrada de otros proveedores.

Este artículo fue traducido del alemán al inglés y apareció originalmente en pcwelt.de.