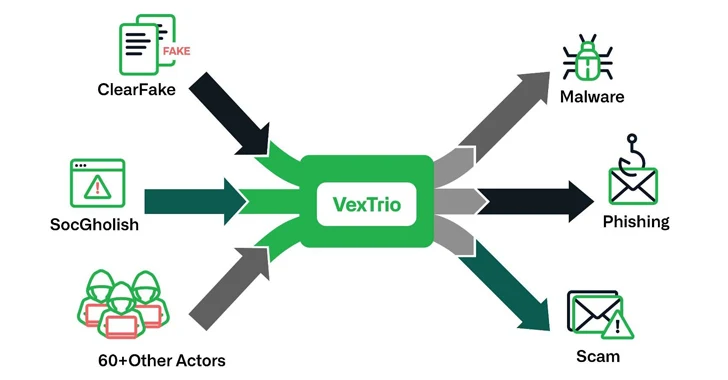

Los actores de amenazas detrás de ClearFake, SocGholish y docenas de otros actores han establecido asociaciones con otra entidad conocida como VexTrio como parte de un «programa de afiliados criminal» masivo, revelan nuevos hallazgos de Infoblox.

El último desarrollo demuestra la «amplitud de sus actividades y la profundidad de sus conexiones dentro de la industria del cibercrimen», dijo la compañía. dichoque describe a VexTrio como el «agente de tráfico malicioso más grande descrito en la literatura de seguridad».

VexTrio, que se cree que ha estado activo desde al menos 2017, se ha atribuido a campañas maliciosas que utilizan dominios generados por un algoritmo de generación de dominios de diccionario (ddga) para propagar estafas, software de riesgo, software espía, software publicitario, programas potencialmente no deseados (PUP) y contenido pornográfico.

Esto también incluye un grupo de actividades para 2022 que distribuyó el malware Glupteba tras un intento anterior de Google de eliminar una parte importante de su infraestructura en diciembre de 2021.

En agosto de 2023, el grupo orquestado un ataque generalizado que involucra sitios web de WordPress comprometidos que redirigen condicionalmente a los visitantes a dominios intermediarios de comando y control (C2) y DDGA.

Lo que hizo que las infecciones fueran significativas fue el hecho de que el actor de la amenaza aprovechó el protocolo del Sistema de nombres de dominio (DNS) para recuperar las URL de redireccionamiento, actuando efectivamente como un sistema de distribución (o entrega o dirección) de tráfico basado en DNS (SDT).

Se estima que VexTrio opera una red de más de 70.000 dominios conocidos, intermediando el tráfico de hasta 60 afiliados, incluidos clarofalso, SocGholishy Actualización de TikTok.

«VexTrio opera su programa de afiliados de una manera única, proporcionando una pequeña cantidad de servidores dedicados a cada afiliado», dijo Infoblox en un informe detallado compartido con The Hacker News. «Las relaciones con los afiliados de VexTrio parecen ser de larga data».

Sus cadenas de ataque no solo pueden incluir múltiples actores, VexTrio también controla múltiples redes TDS para dirigir a los visitantes del sitio a contenido ilegítimo en función de sus atributos de perfil (por ejemplo, geolocalización, cookies del navegador y configuración de idioma del navegador) con el fin de maximizar las ganancias, mientras filtra el resto.

Estos ataques presentan infraestructura propiedad de diferentes partes en la que los afiliados participantes reenvían el tráfico procedente de sus propios recursos (por ejemplo, sitios web comprometidos) a servidores TDS controlados por VexTrio. En la siguiente fase, este tráfico se retransmite a otros sitios fraudulentos o redes de afiliados maliciosas.

«La red de VexTrio utiliza un TDS para consumir tráfico web de otros ciberdelincuentes, así como para vender ese tráfico a sus propios clientes», dijeron los investigadores. «El TDS de VexTrio es un servidor de clúster grande y sofisticado que aprovecha decenas de miles de dominios para gestionar todo el tráfico de red que pasa a través de él».

El TDS operado por VexTrio viene en dos versiones, uno basado en HTTP que maneja consultas de URL con diferentes parámetros, y otro basado en DNS, el último de los cuales comenzó a utilizarse por primera vez en julio de 2023.

Vale la pena señalar en esta etapa que, si bien SocGholish (también conocido como FakeUpdates) es un afiliado de VexTrio, también opera otros servidores TDS, como Keitaro y TDS del loroy este último actúa como un mecanismo para redirigir el tráfico web a la infraestructura de SocGholish.

Según la Unidad 42 de Palo Alto Networks, Parrot TDS ha estado activo desde octubre de 2021, aunque hay evidencia que sugiere que pudo haber existido ya en agosto de 2019.

«Los sitios web con Parrot TDS tienen scripts maliciosos inyectados en el código JavaScript existente alojado en el servidor», dijo la empresa. anotado en un análisis la semana pasada. «Este script inyectado consta de dos componentes: un script de inicio que perfila a la víctima y un script de carga útil que puede dirigir el navegador de la víctima a una ubicación o contenido malicioso».

Las inyecciones, a su vez, se ven facilitadas por la explotación de vulnerabilidades de seguridad conocidas en sistemas de gestión de contenidos (CMS) como WordPress y Joomla!

Los vectores de ataque adoptados por la red de afiliados de VexTrio para recopilar tráfico de víctimas no son diferentes en el sentido de que principalmente seleccionan sitios web que ejecutan una versión vulnerable del software WordPress para insertar JavaScript fraudulento en sus páginas HTML.

En un caso identificado por Infobox, se descubrió que un sitio web comprometido con sede en Sudáfrica tenía JavaScript inyectado de ClearFake, SocGholish y VexTrio.

Eso no es todo. Además de contribuir con tráfico web a numerosas campañas cibernéticas, también se sospecha que VexTrio lleva a cabo algunas propias, ganando dinero abusando de programas de referencia y recibiendo tráfico web de un afiliado y luego revendiendo ese tráfico a un actor de amenazas.

«El modelo de negocio avanzado de VexTrio facilita las asociaciones con otros actores y crea un ecosistema sostenible y resiliente que es extremadamente difícil de destruir», concluyó Infoblox.

«Debido al diseño complejo y la naturaleza enredada de la red de afiliados, es difícil lograr una clasificación y atribución precisas. Esta complejidad ha permitido que VexTrio florezca mientras permanece anónimo para la industria de la seguridad durante más de seis años».