El actor de amenazas conocido como TA558 se ha atribuido a una nueva campaña masiva de phishing que se dirige a una amplia gama de sectores en América Latina con el objetivo de implementar Venom RAT.

Los ataques se centraron principalmente en los sectores hotelero, de viajes, comercial, financiero, manufacturero, industrial y gubernamental en España, México, Estados Unidos, Colombia, Portugal, Brasil, República Dominicana y Argentina.

Activo desde al menos 2018, TA558 tiene un historia de entidades dirigidas en la región LATAM para distribuir una variedad de malware como Loda RAT, Vjw0rm y Revenge RAT.

La última cadena de infección, según el investigador de Perception Point Idan Tarabaprovecha los correos electrónicos de phishing como vector de acceso inicial para eliminar Guerra de venenoun tenedor de Quasar RAT que viene con capacidades para recopilar datos confidenciales y controlar sistemas de forma remota.

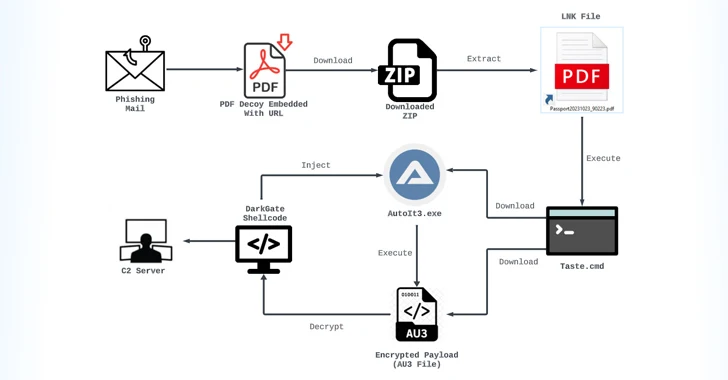

La divulgación se produce cuando se ha observado cada vez más que los actores de amenazas utilizan el Puerta oscura cargador de malware siguiendo las Eliminación policial de QakBot el año pasado para apuntar a instituciones financieras en Europa y EE. UU.

«Los grupos de ransomware utilizan DarkGate para crear una posición inicial y desplegar varios tipos de malware en redes corporativas», afirma Arda Büyükkaya, investigadora de EclecticIQ anotado.

«Estos incluyen, entre otros, ladrones de información, ransomware y herramientas de administración remota. El objetivo de estos actores de amenazas es aumentar la cantidad de dispositivos infectados y el volumen de datos extraídos de una víctima».

También sigue la aparición de campañas de publicidad maliciosa diseñado para distribuir malware como Actualizaciones falsas (también conocido como SocGholish), Nitrógenoy Radamantis.

A principios de este mes, la empresa israelí de seguridad publicitaria GeoEdge reveló que un notorio grupo de publicidad maliciosa rastreó como Club de estafas «ha cambiado su enfoque hacia los ataques de publicidad maliciosa en videos, lo que ha resultado en un aumento en Volúmenes de redireccionamiento forzado por VAST desde el 11 de febrero de 2024.»

Los ataques implican el uso malicioso de plantillas de publicación de anuncios de vídeo (VASTO) etiquetas, que se utilizan para publicidad en vídeo, para redirigir a usuarios desprevenidos a páginas fraudulentas o fraudulentas, pero sólo tras superar con éxito determinadas técnicas de toma de huellas dactilares del lado del cliente y del servidor.

La mayoría de las víctimas se encuentran en Estados Unidos (60,5%), seguido de Canadá (7,2%), Reino Unido (4,8%), Alemania (2,1%) y Malasia (1,7%), entre otros.