¿Lo que acaba de suceder? Una revisión gubernamental del ataque al servicio de correo electrónico alojado Exchange Online de Microsoft por parte de un grupo vinculado a China criticó a la compañía de Redmond por permitir una «cascada de fallas de seguridad» que se podían prevenir y que nunca debieron haber ocurrido. El informe describe la cultura de seguridad de Microsoft como «inadecuada» y que requiere una revisión.

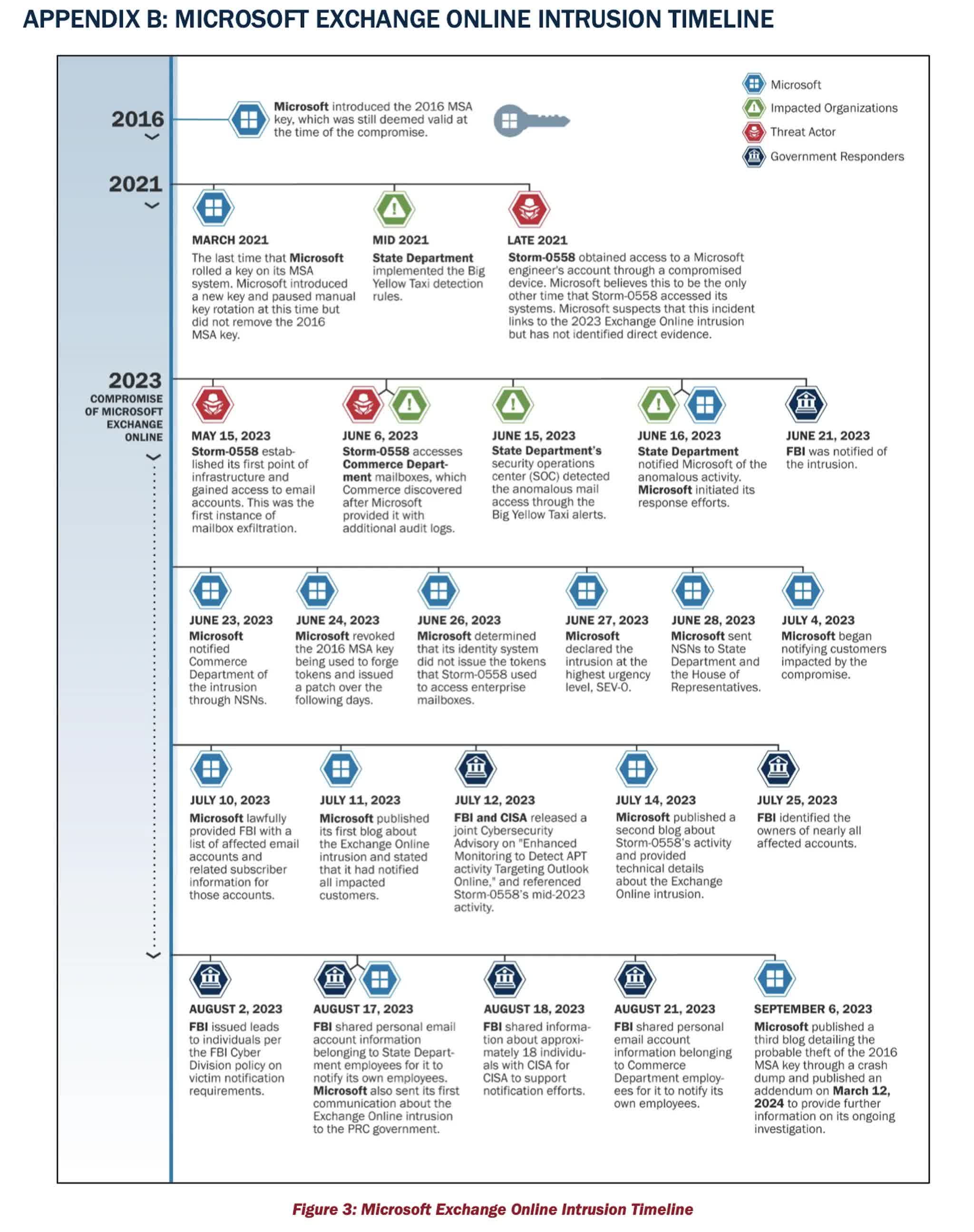

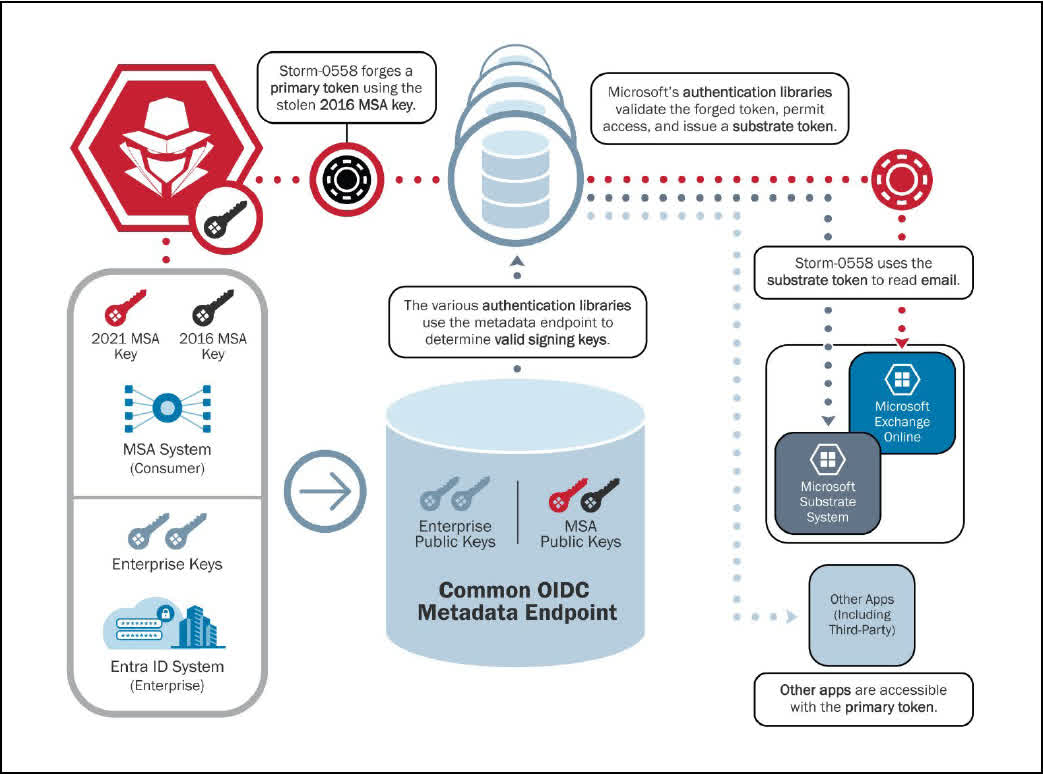

Se cree que el hackeo de Exchange Online que tuvo lugar en mayo pasado estuvo vinculado a un actor de amenazas afiliado a China conocido como Storm-0558 que robó una clave de firma de Azure a finales de este año. 2021 de la computadora portátil comprometida de un ingeniero que pasó a manos de Microsoft después de una adquisición.

El ataque permitió a los responsables acceder a las bandejas de entrada de correo electrónico en línea de 22 organizaciones, lo que afectó a más de 500 personas, incluida la Secretaria de Comercio, Gina Raimondo, el Embajador de Estados Unidos en la República Popular China, R. Nicholas Burns, el Congresista Don Bacon y el Subsecretario de Estado para Asuntos de Asia Oriental y el Pacífico Daniel Kritenbrink.

A revisar del incidente llevado a cabo por la Junta de Revisión de Seguridad Cibernética (CSRB) de la Agencia de Seguridad de Infraestructura y Ciberseguridad del gobierno de EE. UU. afirma que el ataque fue «prevenible» y que una serie de decisiones de Microsoft fomentaron «una cultura corporativa que despriorizó las inversiones en seguridad empresarial y una gestión rigurosa de riesgos». «.

La revisión agrega que la cultura de seguridad de Microsoft requiere «una revisión, particularmente a la luz de la centralidad de la empresa en el ecosistema tecnológico y el nivel de confianza que los clientes depositan en la empresa para proteger sus datos y operaciones».

Otras recomendaciones incluyen que el CEO y la junta directiva de Microsoft se centren directamente en la cultura de seguridad y desarrollen y compartan un plan para realizar reformas centradas en la seguridad en toda la empresa. Además, el liderazgo de la empresa debería considerar ordenar a los equipos internos de Microsoft que desprioricen el desarrollo de funciones en toda la infraestructura de nube y el conjunto de productos de la empresa hasta que se hayan realizado mejoras sustanciales en la seguridad.

El informe también afirma que no hay evidencia definitiva sobre cómo el pirata informático obtuvo la clave de firma de la Cuenta de Servicios de Microsoft (MSA) de 2016, que debería haber sido revocada en marzo de 2021.

El fabricante de Windows fue criticado además por el tiempo que tardó en corregir sus declaraciones iniciales sobre el ataque. Microsoft dijo en septiembre de 2023 que el incidente se debió a la presencia de una clave criptográfica en un volcado de memoria. Microsoft no modificó esa publicación hasta el 12 de marzo, cuando aceptado no se encontró ningún volcado de memoria que contuviera la clave.

«Nuestra principal hipótesis sigue siendo que los errores operativos provocaron que el material clave abandonara el entorno seguro de firma de tokens al que posteriormente se accedió en un entorno de depuración a través de una cuenta de ingeniería comprometida», escribió Microsoft en su publicación actualizada.

Microsoft ha investigado 46 teorías sobre cómo se produjo el ataque, incluido el pirata informático que posee una capacidad teórica de computación cuántica para romper la criptografía de clave pública y un informante que robó la clave durante su creación, ninguna de las cuales ha podido probar.

La semana pasada llegaron más malas noticias para Microsoft cuando la Cámara de Representantes de EE.UU. emitió una prohibición estricta sobre el personal del Congreso que utiliza la herramienta de inteligencia artificial generativa Copilot de la compañía por temores de seguridad