Los actores de amenazas patrocinados por el estado de Corea del Norte han sido atribuidos a una campaña de ciberespionaje dirigida al sector de defensa en todo el mundo.

En un aviso conjunto publicado por la Oficina Federal para la Protección de la Constitución (BfV) de Alemania y el Servicio de Inteligencia Nacional (NIS) de Corea del Sur, las agencias dijeron que el objetivo de los ataques es saquear tecnologías de defensa avanzadas de una manera «rentable». .

«El régimen está utilizando tecnologías militares para modernizar y mejorar el rendimiento de las armas convencionales y desarrollar nuevos sistemas de armas estratégicas, incluidos misiles balísticos, satélites de reconocimiento y submarinos», afirmaron. anotado.

Se ha culpado al infame Grupo Lazarus de uno de los dos incidentes de piratería informática, que implicó el uso de ingeniería social para infiltrarse en el sector de defensa como parte de una operación de larga data llamada Trabajo soñado. La campaña ha sido en curso desde agosto de 2020 a lo largo de varias olas.

En estos ataques, los actores de amenazas crean un perfil falso o aprovechan perfiles legítimos pero comprometidos en plataformas como LinkedIn para acercarse a posibles objetivos y generar confianza en ellos, antes de ofrecerles oportunidades laborales lucrativas y cambiar la conversación a un servicio de mensajería diferente como WhatsApp. para iniciar el proceso de reclutamiento.

Luego, a las víctimas se les envían tareas de codificación y documentos de ofertas de trabajo cargados de malware que, cuando se inician, activan el procedimiento de infección para comprometer sus computadoras.

«En general, el hecho de que los empleados no hablen normalmente con sus compañeros o con su empleador sobre ofertas de trabajo favorece al atacante», afirman las agencias.

«El grupo LAZARUS cambió sus herramientas a lo largo de la campaña y demostró más de una vez que es capaz de desarrollar todo lo necesario para adaptarse a la situación.»

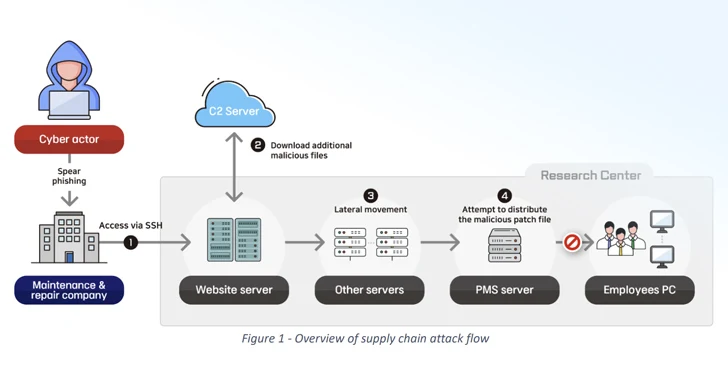

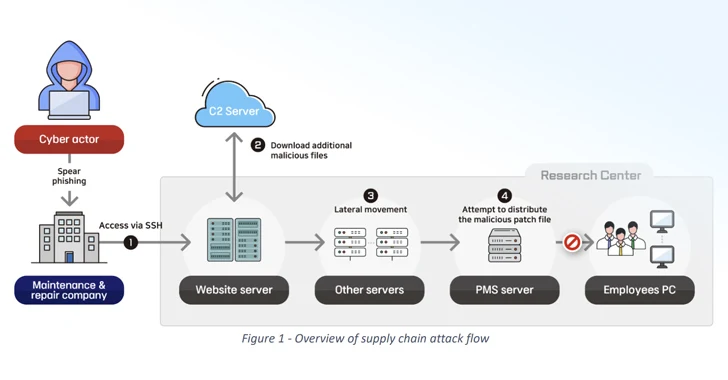

El segundo caso se refiere a una intrusión en un centro de investigación de defensa a finales de 2022 mediante la ejecución de un ataque a la cadena de suministro de software contra una empresa anónima responsable del mantenimiento de uno de los servidores web del centro de investigación.

«El ciberactor se infiltró aún más en el centro de investigación mediante la implementación de malware de control remoto a través de un sistema de gestión de parches (PMS) del centro de investigación y robó información diversa de cuentas de portales comerciales y contenidos de correo electrónico», dijeron la BfV y el NIS.

La infracción, que fue llevada a cabo por otro actor de amenazas con sede en Corea del Norte, se desarrolló en cinco etapas:

- Hackee la empresa de mantenimiento del servidor web, robe credenciales SSH y obtenga acceso remoto al servidor del centro de investigación

- Descargue herramientas maliciosas adicionales utilizando comandos curl, incluido un software de túnel y un descargador basado en Python.

- Realizar movimientos laterales y saquear las credenciales de las cuentas de los empleados.

- Aprovechar la información de la cuenta del administrador de seguridad robada para distribuir sin éxito una actualización troyanizada que incluye capacidades para cargar y descargar archivos, ejecutar código y recopilar información del sistema.

- Persistir en el entorno de destino utilizando como arma una vulnerabilidad de carga de archivos en el sitio web para implementar un shell web para acceso remoto y enviar correos electrónicos de phishing.

«El actor evitó realizar un ataque directo contra su objetivo, que mantenía un alto nivel de seguridad, sino que realizó un ataque inicial contra su proveedor, la empresa de mantenimiento y reparación», explicaron las agencias. «Esto indica que el actor se aprovechó de la relación de confianza entre las dos entidades».

Este boletín de seguridad es el segundo que publican BfV y NIS en otros tantos años. En marzo de 2023, las agencias prevenido de actores de Kimsuky que utilizan extensiones de navegador fraudulentas para robar las bandejas de entrada de Gmail de los usuarios. kimsuky era sancionada por el gobierno de Estados Unidos en noviembre de 2023.

El desarrollo se produce cuando la firma de análisis blockchain Chainalysis reveló que el Grupo Lazarus ha pasado a utilizar el mezclador de bitcoins YoMix para lavar las ganancias robadas tras el cierre de Simbad a finales del año pasado, lo que indica su capacidad para adaptar su modus operandi en respuesta a las acciones policiales.

«Sinbad se convirtió en el mezclador preferido de los hackers afiliados a Corea del Norte en 2022, poco después de la sanción de Tornado en efectivoque anteriormente había sido el recurso preferido de estos sofisticados ciberdelincuentes», afirmó la empresa. dicho. «Con Sinbad fuera de escena, el mezclador YoMix basado en Bitcoin ha actuado como un reemplazo».

Las actividades maliciosas son obra de una plétora de unidades de piratería norcoreanas que operan bajo el amplio paraguas de Lazarus, que son conocidas por participar en una serie de operaciones de piratería que van desde ciberespionaje hasta robos de criptomonedasransomware y ataques a la cadena de suministro para lograr sus objetivos estratégicos.