Se ha observado una nueva campaña de phishing que aprovecha un novedoso cargador de malware para entregar un ladrón de información y un registrador de pulsaciones llamado Agente Tesla.

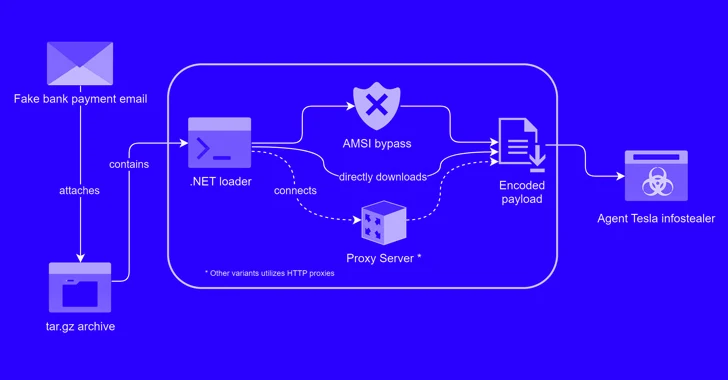

Trustwave SpiderLabs dijo que identificó un correo electrónico de phishing con esta cadena de ataque el 8 de marzo de 2024. El mensaje se hace pasar por una notificación de pago bancario, instando al usuario a abrir un archivo adjunto.

El archivo («Bank Handlowy w Warszawie – dowód wpłaty_pdf.tar.gz») oculta un cargador malicioso que activa el procedimiento para implementar el Agente Tesla en el host comprometido.

«Este cargador luego utilizó la ofuscación para evadir la detección y aprovechó el comportamiento polimórfico con métodos complejos de descifrado», dijo el investigador de seguridad Bernard Bautista. dicho en un análisis del martes.

«El cargador también mostró la capacidad de eludir las defensas antivirus y recuperó su carga útil utilizando URL específicas y agentes de usuario que aprovechan los servidores proxy para ofuscar aún más el tráfico».

La táctica de incrustar malware en archivos aparentemente benignos es una táctica que los actores de amenazas han empleado repetidamente para engañar a víctimas desprevenidas para que desencadenen la secuencia de infección.

El cargador utilizado en el ataque está escrito en .NET, y Trustwave descubrió dos variantes distintas, cada una de las cuales utiliza una rutina de descifrado diferente para acceder a su configuración y, en última instancia, recuperar la carga útil del Agente Tesla codificada con XOR de un servidor remoto.

En un esfuerzo por evadir la detección, el cargador también está diseñado para omitir la interfaz de escaneo antimalware de Windows (AARMI), cual ofertas la capacidad del software de seguridad para escanear archivos, memoria y otros datos en busca de amenazas.

Lo logra «parcheando la función AmsiScanBuffer para evadir el escaneo de malware del contenido en memoria», explicó Bautista.

La última fase implica decodificar y ejecutar el Agente Tesla en la memoria, lo que permite a los actores de amenazas filtrar sigilosamente datos confidenciales a través de SMTP utilizando una cuenta de correo electrónico comprometida asociada con un proveedor legítimo de sistemas de seguridad en Turquía («merve@temikan[.]com[.]tr»).

El enfoque, dijo Trustwave, no sólo no genera ninguna señal de alerta, sino que también ofrece una capa de anonimato que hace que sea más difícil rastrear el ataque hasta el adversario, sin mencionar que ahorra el esfuerzo de tener que establecer canales de exfiltración dedicados.

«[The loader] «Emplea métodos como parches para evitar la detección de la interfaz de escaneo antimalware (AMSI) y cargar dinámicamente cargas útiles, asegurando una ejecución sigilosa y minimizando los rastros en el disco», dijo Bautista. «Este cargador marca una evolución notable en las tácticas de implementación del Agente Tesla».

La divulgación llega como BlueVoyant descubierto otra actividad de phishing realizada por un grupo de ciberdelincuencia llamado TA544 que aprovecha archivos PDF disfrazados de facturas legales para propagar WikiLoader (también conocido como WailingCrab) y establecer conexiones con el servidor de comando y control (C2) que abarca casi exclusivamente sitios de WordPress pirateados.

Vale la pena señalar que TA544 también armado una falla de omisión de seguridad de Windows rastreada como CVE-2023-36025 en noviembre de 2023 para distribuir Remcos RAT a través de una familia de cargadores diferente denominada Cargador IDATpermitiéndole tomar el control de los sistemas infectados.

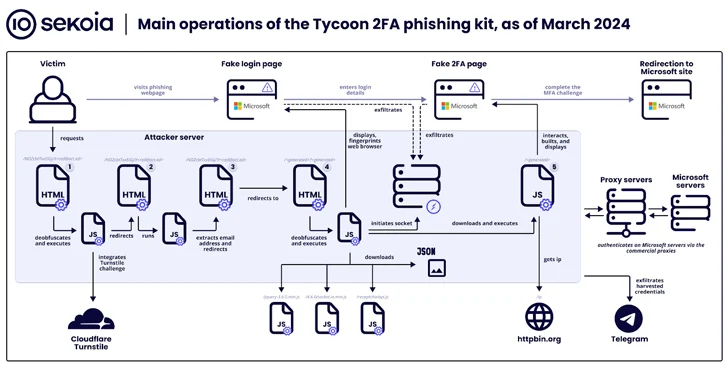

Los hallazgos también siguen a un aumento en el uso de un equipo de phishing llamado Tycoon, que según Sekoia se ha «convertido en uno de los más extendidos [adversary-in-the-middle] kits de phishing en los últimos meses, con más de 1100 nombres de dominio detectados entre finales de octubre de 2023 y finales de febrero de 2024».

Magnate, documentado públicamente por Trustwave el mes pasado, permite a los ciberdelincuentes atacar a los usuarios de Microsoft 365 con páginas de inicio de sesión falsas para capturar sus credenciales, cookies de sesión y códigos de autenticación de dos factores (2FA). Se sabe que está activo desde al menos agosto de 2023, y el servicio se ofrece a través de canales privados de Telegram.

El kit de phishing se destaca por incorporar amplios métodos de filtrado de tráfico para frustrar la actividad de los bots y los intentos de análisis, lo que requiere que los visitantes del sitio completen un Desafío del torniquete de Cloudflare antes de redirigir a los usuarios a una página de recolección de credenciales.

Tycoon también comparte similitudes operativas y a nivel de diseño con el kit de phishing Dadsec OTT, lo que plantea la posibilidad de que los desarrolladores tuvieran acceso y modificaran el código fuente de este último para adaptarlo a sus necesidades. Esto se ve respaldado por el hecho de que Dadsec OTT vio filtrado su código fuente en octubre de 2023.

«El desarrollador mejoró las capacidades de sigilo en la versión más reciente del kit de phishing», Sekoia dicho. «Las actualizaciones recientes podrían reducir la tasa de detección por parte de los productos de seguridad de las páginas de phishing y la infraestructura de Tycoon 2FA. Además, su facilidad de uso y su precio relativamente bajo lo hacen bastante popular entre los actores de amenazas».