Los usuarios de Apple se están convirtiendo en el objetivo de una nueva ola de ataques de phishing llamado «Bombardeo MFA» que se basa en la impaciencia del usuario y en un error en el mecanismo de restablecimiento de contraseña de Apple.

Los ataques de phishing a menudo dependen de que los usuarios proporcionen información a un atacante o les permitan hacer algo con su cuenta, a menudo a través de un correo electrónico, un mensaje de texto u otros medios de mensajería. Un ataque de phishing descubierto recientemente ha utilizado una nueva ruta para hacer que las víctimas caigan en la trampa, utilizando el sistema de restablecimiento de contraseña de Apple.

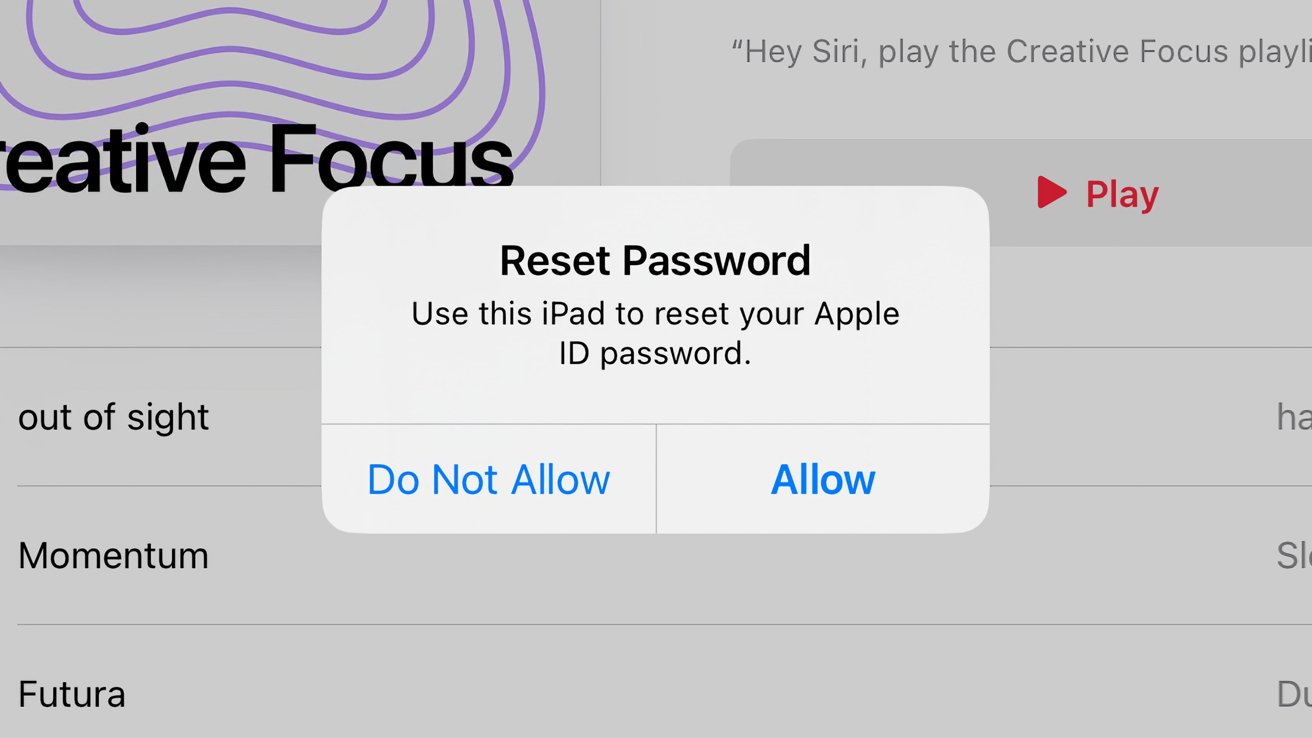

Apodado «Bombardeo MFA», «Fatiga MFA» o «Bombardeo de Empuje», el ataque detallado por Krebs sobre la seguridad es un elaborado ataque de phishing que parece girar en torno a un error en la función de restablecimiento de contraseña. Las víctimas se ven inundadas por notificaciones de «Restablecer contraseña», incluido el texto «Utilice este iPhone para restablecer la contraseña de su ID de Apple» y las opciones para permitir o rechazar la solicitud.

Esta notificación es genuina. Por lo general, se muestra una vez al usuario cuando intenta restablecer su contraseña de ID de Apple, como una forma de autenticación multifactor en un iPhone, Mac, iPado reloj de manzana.

El problema con el ataque es que el atacante bombardea al objetivo con tantas notificaciones. Se espera que el usuario seleccione accidentalmente Permitir en lugar de No permitir, o que se moleste por la avalancha de notificaciones que seleccionarán Permitir para detenerlo.

En este caso, seleccionar Permitir permitiría al atacante restablecer la contraseña de ID de Apple, otorgando acceso a la cuenta.

Notificaciones, luego llamadas.

Si la gran cantidad de notificaciones no funciona para los atacantes, puede ocurrir una segunda fase, si conocen el número de teléfono del objetivo.

Los atacantes llaman a la víctima, haciéndose pasar por Soporte de Apple, con el número de teléfono de llamada falsificado para mostrar el número de atención al cliente real de Apple. Después de una cantidad inusual de notificaciones que pueden parecer un error, una víctima desprevenida puede creer que la persona que llama es genuinamente de Apple.

Anoche fui objeto de un sofisticado ataque de phishing a mi ID de Apple.

Este fue un intento concentrado de gran esfuerzo hacia mí.

Otros fundadores están siendo atacados por el mismo grupo/ataque, así que comparto lo que sucedió para mayor visibilidad.

Así es como sucedió:

– Parte (@parth220_) 23 de marzo de 2024

Luego se pide a las víctimas que verifiquen su información, y el atacante utiliza fuentes de datos como sitios web que ofrecen detalles de identidad para «confirmar» otros detalles de la cuenta, todo para ser más convincente.

Una vez que la víctima cree que la persona que llama es el soporte de Apple, el atacante puede activar el envío de un código de restablecimiento de ID de Apple a la víctima, en un intento por lograr que revele la contraseña de un solo uso al «agente de soporte». Nuevamente, esto permite al atacante restablecer la contraseña de la cuenta y bloquear al usuario.

No es fácil de evitar

En el caso de un usuario de Apple que recibió notificaciones durante varios días y estaba preocupado por la facilidad con la que podrían haber otorgado acceso a un atacante, se comunicaron con el soporte técnico genuino de Apple sobre los problemas y lo derivaron a un ingeniero senior de Apple.

El ingeniero advirtió que habilitar una Clave de recuperación de Apple impediría que un atacante utilice el proceso estándar de recuperación de cuenta. Esto implicó la generación de un código de 28 caracteres que se utilizaría para la recuperación de cuentas.

Sin embargo, a pesar de tenerlo habilitado en su cuenta, las notificaciones de restablecimiento de contraseña continuaron llegando.

Apple no respondió a las solicitudes de comentarios de Krebs sobre el tema.

Se desconoce si Apple realmente conoce el posible error de notificación en el sistema de recuperación de contraseña. Sin embargo, anteriormente se había ocupado de un problema de notificación similar.

En 2019, un exploit llamado «AirDoS» permitió a un atacante enviar spam constantemente cerca iOS dispositivos con un mensaje para compartir un archivo a través de AirDrop. El problema se solucionó en iOS 13.3cuatro meses después de su descubrimiento, Apple agregó una limitación de tarifas más estricta a las solicitudes de AirDrop.

Cómo protegerse del bombardeo del MFA

Los usuarios de Apple que se enfrentan a un ataque de este tipo tienen algunas oportunidades para protegerse del ataque. Pero, en este momento, no se puede evitar que lleguen las notificaciones.

Las víctimas deben estar alerta y seleccionar «No permitir» cada vez que aparece.

Si los atacantes llaman para solicitar el código, la mejor práctica es decirles que les devolverá la llamada a través del número de soporte oficial de Apple. Apple tampoco proporcionará información del cliente por teléfono como forma de verificación, lo cual es otro indicador de que la persona que llama no es genuina.

Habilitar la clave de recuperación de Apple es una opción más extrema que ayudará a garantizar que un atacante no pueda restablecer la contraseña de la cuenta. Requiere que conserves un código de acceso largo para realizar la acción por ti mismo en el futuro y, como dice la notificación, el código no debe proporcionarse a nadie, ni siquiera si lo solicita.