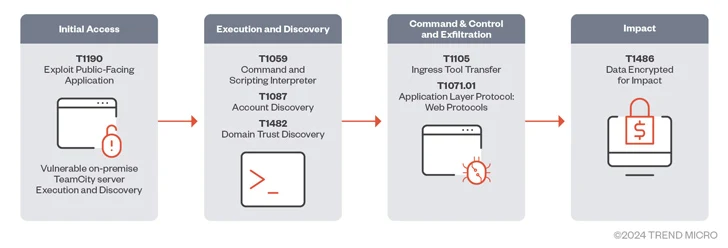

Múltiples actores de amenazas están explotando las fallas de seguridad recientemente reveladas en el software JetBrains TeamCity para implementar ransomware, mineros de criptomonedas, balizas Cobalt Strike y un troyano de acceso remoto basado en Golang llamado Spark RAT.

Los ataques implican la explotación de CVE-2024-27198 (Puntuación CVSS: 9,8) que permite a un adversario eludir las medidas de autenticación y obtener control administrativo sobre los servidores afectados.

«Los atacantes luego pueden instalar malware que puede llegar a su servidor de comando y control (C&C) y ejecutar comandos adicionales, como implementar balizas Cobalt Strike y troyanos de acceso remoto (RAT)», Trend Micro dicho en un nuevo informe.

«Luego se puede instalar ransomware como carga útil final para cifrar archivos y exigir pagos de rescate a las víctimas».

Tras la divulgación pública de la falla a principios de este mes, los actores de amenazas asociados con ella la han utilizado como arma. BianLian y ransomware jazmín familias, así como para eliminar el minero de criptomonedas XMRig y Chispa RATA.

Se recomienda a las organizaciones que confían en TeamCity para sus procesos de CI/CD que actualicen su software lo antes posible para protegerse contra posibles amenazas.

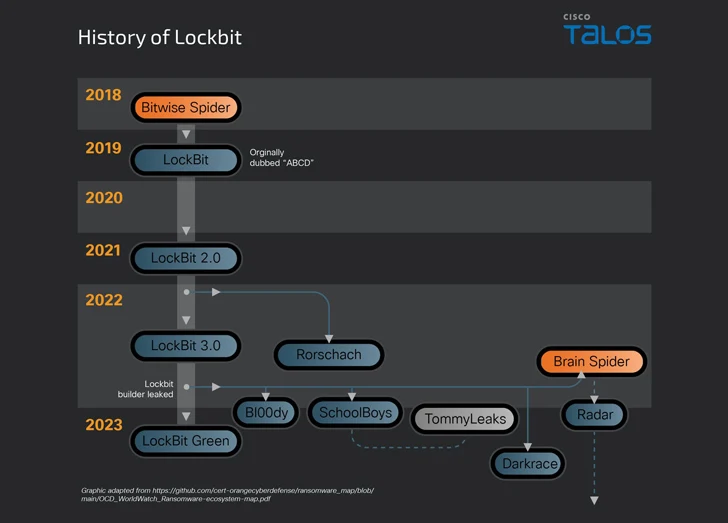

Este avance se produce en un momento en el que el ransomware sigue siendo formidable y rentable, con nuevas cepas como DoNex, hormiga malvada, Encendedor, Mundo RAy WinDestroyer surgiendo en la naturaleza, incluso cuando equipos de delitos cibernéticos notorios como LockBit todavía aceptan afiliados en su programa a pesar de acciones de aplicación de la ley contra ellos.

WinDestroyer, en particular, se destaca por su capacidad para cifrar archivos e inutilizar sistemas específicos sin medios para recuperar los datos, lo que plantea la posibilidad de que los actores de amenazas detrás de esto tengan motivaciones geopolíticas.

«Uno de los principales problemas a la hora de abordar los delitos de ransomware es la naturaleza del programa de afiliados, ya que los actores suelen trabajar para varios equipos de RaaS a la vez», Cisco Talos dicho. «Se necesitarán esfuerzos estratégicos persistentes para dañar significativamente las operaciones de RaaS y debilitar el poder regenerativo de estas pandillas».

Los datos compartidos por el Centro de Denuncias de Delitos en Internet (IC3) de la Oficina Federal de Investigaciones (FBI) de EE. UU. muestran que 2.825 infecciones por ransomware se reportaron en 2023, causando pérdidas ajustadas de más de $59,6 millones. De ellos, 1.193 procedían de organizaciones pertenecientes a un sector de infraestructuras críticas.

Las cinco principales variantes de ransomware que afectan la infraestructura crítica en los EE. UU. incluyen LockBit, BlackCat (también conocido como ALPHV o Noberus), Akira, Royal y Black Basta.

Además de ofrecer una mayor parte de las ganancias a los afiliados de los tribunales, el panorama es testigo de una mayor colaboración entre diferentes grupos de ransomware que comparten sus herramientas maliciosas entre sí.

Estas asociaciones también se manifiestan en forma de grupos fantasmasen el que una operación de ransomware subcontrata sus habilidades a otra, como se ve en el caso de Zeon, LockBit y Akira.

Symantec, propiedad de Broadcom, en un informe publicado la semana pasada, reveló que «la actividad de ransomware sigue en una tendencia ascendente a pesar de que el número de ataques reclamados por actores de ransomware disminuyó en poco más del 20% en el cuarto trimestre de 2023».

Según las estadísticas publicadas por NCC Group, el número total de casos de ransomware en febrero de 2024 aumentó un 46% con respecto a enero, de 285 a 416, liderados por LockBit (33%), Hunters (10%), BlackCat (9%), Qilin (9%), BianLian (8%), Play (7%) y 8Base (7%).

«La reciente actividad policial tiene el potencial de polarizar el panorama del ransomware, creando grupos de operadores RaaS más pequeños que son muy activos y más difíciles de detectar debido a su agilidad en foros y mercados clandestinos», Matt Hull, jefe global de inteligencia de amenazas de NCC Group. , dicho.

«Parece que la atención atraída por el ransomware de ‘marca’ más grande, como LockBit y Cl0p, está llevando a que nuevas y pequeñas asociaciones genéricas de afiliados de RaaS se conviertan en la norma. Como resultado, la detección y la atribución podrían volverse más difíciles, y los afiliados pueden fácilmente Cambiar de proveedor debido a los bajos umbrales de entrada y la mínima participación monetaria».

Esto también se ha complementado con actores de amenazas. encontrar formas novedosas infectar a las víctimas explotando principalmente vulnerabilidades en aplicaciones públicas y evadir la detecciónademás de perfeccionar sus tácticas apostando cada vez más por software legítimo y técnicas de vida de la tierra (LotL).

También son populares entre los atacantes de ransomware herramientas como TrueSightKiller, GhostDriver y Terminator, que aprovechan la técnica Bring Your Own Vulnerable Driver (BYOVD) para desactivar el software de seguridad.

«Los ataques BYOVD son atractivos para los actores de amenazas, ya que pueden proporcionar un medio para desactivar las soluciones AV y EDR al mismo tiempo. nivel del núcleo,» investigadores de Sophos Andreas Klopsch y Matt Wixey dicho en un informe de este mes. «La gran cantidad de controladores vulnerables conocidos significa que los atacantes tienen una gran cantidad de opciones para elegir».