El grupo de cibercrimen de habla rusa llamó rojorizo está aprovechando un componente legítimo de Microsoft Windows llamado Asistente de compatibilidad de programas (PCA) para ejecutar comandos maliciosos.

«El Servicio Asistente de Compatibilidad de Programas (pcalua.exe) es un servicio de Windows diseñado para identificar y solucionar problemas de compatibilidad con programas más antiguos», Trend Micro dicho en un análisis publicado este mes.

«Los adversarios pueden explotar esta utilidad para permitir la ejecución de comandos y eludir las restricciones de seguridad usándola como un intérprete de línea de comandos alternativo. En esta investigación, el actor de amenazas utiliza esta herramienta para ocultar sus actividades».

rojorizoSe sabe que , que también se llama Earth Kapre y Red Wolf, está activo desde al menos 2018, orquestando ataques de ciberespionaje corporativo contra entidades ubicadas en Australia, Canadá, Alemania, Rusia, Eslovenia, el Reino Unido, Ucrania y Estados Unidos.

En julio de 2023, FACCT reveló que un importante banco ruso y una empresa australiana fueron atacados por el actor de amenazas en noviembre de 2022 y mayo de 2023 para robar secretos corporativos confidenciales e información de los empleados.

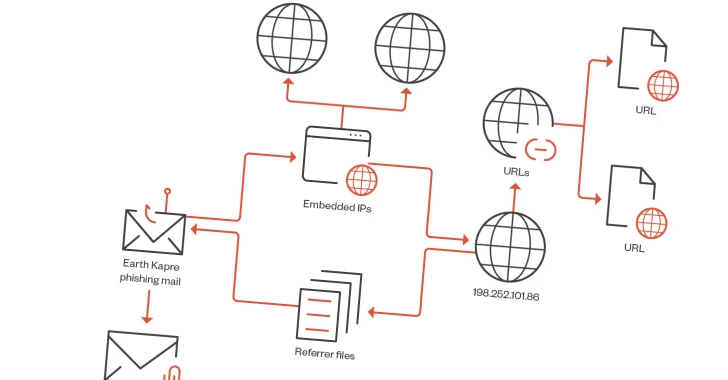

La cadena de ataque examinada por Trend Micro implica el uso de correos electrónicos de phishing que contienen archivos adjuntos maliciosos (archivos .ISO y .IMG) para activar un proceso de varias etapas que comienza con el uso de cmd.exe para descargar una utilidad legítima llamada curl desde un dispositivo remoto. servidor, que luego actúa como un canal para entregar un cargador (ms.dll o ps.dll).

El archivo DLL malicioso, a su vez, aprovecha PCA para generar un proceso de descarga que se encarga de establecer una conexión con el mismo dominio utilizado por curl para recuperar el cargador.

También se utiliza en el ataque el uso del software de código abierto Impacket para la ejecución de comandos no autorizados.

Las conexiones con Earth Kapre surgen de superposiciones en la infraestructura de comando y control (C2), así como de similitudes con artefactos de descarga conocidos utilizados por el grupo.

«Este caso subraya la amenaza actual y activa que plantea Earth Kapre, un actor de amenazas que apunta a una amplia gama de industrias en varios países», dijo Trend Micro.

«El actor emplea tácticas sofisticadas, como abusar de PowerShell, curl y el Asistente de compatibilidad de programas (pcalua.exe) para ejecutar comandos maliciosos, mostrando su dedicación a evadir la detección dentro de las redes específicas».

El acontecimiento se produce cuando el grupo de Estado-nación ruso conocido como La Torre (también conocido como Iron Hunter, Pensive Ursa, Secret Blizzard, Snake, Uroburos, Venomous Bear y Waterbug) ha comenzado a emplear una nueva DLL contenedora con nombre en código Pelmeni para implementar la puerta trasera Kazuar basada en .NET.

Pelmeni, que se hace pasar por bibliotecas relacionadas con SkyTel, NVIDIA GeForce Experience, vncutil o ASUS, se carga mediante carga lateral de DLL. Una vez que el software legítimo instalado en la máquina llama a esta DLL falsificada, la descifra y ejecuta Kazuar, Lab52. dicho.

.jpg)