RPO súper bajo con protección de datos continua:

Vuelva a marcar unos segundos antes de un ataque

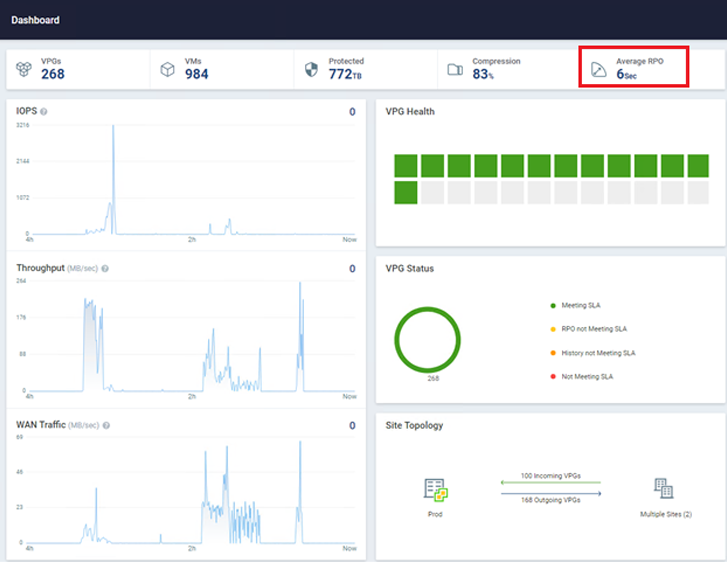

zerto, una empresa de Hewlett Packard Enterprise, puede ayudarle a detectar y recuperarse del ransomware casi en tiempo real. Esta solución aprovecha la protección continua de datos (CDP) para garantizar que todas las cargas de trabajo tengan el objetivo de punto de recuperación (RPO) más bajo posible. Lo más valioso de CDP es que no utiliza instantáneas, agentes ni ninguna otra metodología periódica de protección de datos. Zerto no tiene ningún impacto en las cargas de trabajo de producción y puede alcanzar RPO en la región de 5 a 15 segundos en miles de máquinas virtuales simultáneamente. Por ejemplo, el entorno de la imagen siguiente tiene casi 1000 máquinas virtuales protegidas con un RPO promedio de solo seis segundos.

Protección centrada en la aplicación:

Agrupe sus máquinas virtuales para obtener control a nivel de aplicación

Puede proteger sus máquinas virtuales con el enfoque centrado en aplicaciones de Zerto utilizando grupos de protección virtual (VPG). Esta agrupación lógica de máquinas virtuales garantiza que todas sus pilas de aplicaciones se puedan recuperar en una única unidad cohesiva, con puntos de control tomados con solo unos segundos de diferencia desde exactamente el mismo momento en varias máquinas virtuales del grupo.

Detección de cifrado en línea en tiempo real:

Reciba alerta temprana cuando ocurra un ataque

Zerto puede detectar posibles ataques de ransomware en tiempo real, a diferencia de otros productos que necesitan esperar a que se complete una copia de seguridad antes de escanear los datos. Zerto escanea los datos en línea en tiempo real a medida que se replican, brindándole la señal de advertencia más temprana de un posible ataque cibernético que ocurre dentro de su entorno.

Obtenga más información sobre el cifrado en tiempo real con Zerto.

Echemos un vistazo a cómo son un ataque de ransomware y la recuperación de Zerto.

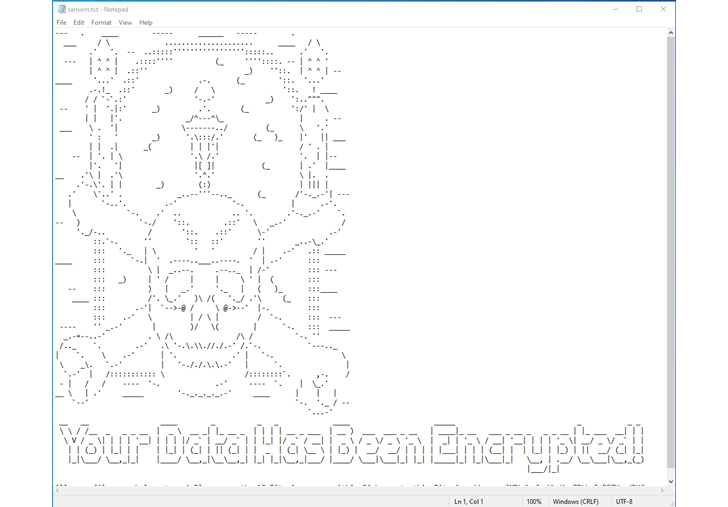

En un escenario de ciberataque de la vida real, no cifrarías tus archivos a sabiendas. Es evidente que el servidor de archivos en este gráfico ha sido infectado con ransomware, que cifra los archivos alojados en él.

Después de un ataque de ransomware, todos los archivos se cifrarán y no se podrán utilizar.

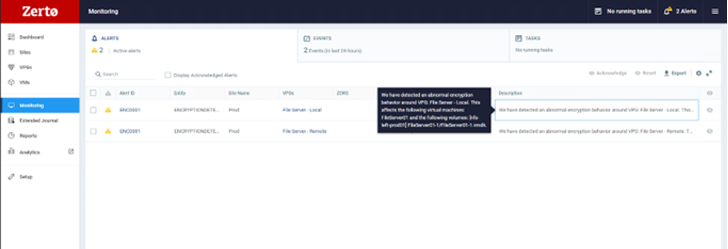

Al usar Zerto, al comienzo de un ciberataque, verá una advertencia activada en su consola Zerto, que indica una posible actividad sospechosa en su VM. Puede profundizar para ver el disco exacto desde el que se genera la actividad anómala, lo que le permite identificar rápidamente las máquinas infectadas, limitar el radio de la explosión y crear una línea de tiempo de eventos para ayudar en las investigaciones y análisis forenses posteriores a la recuperación, como se muestra en esta imagen. .

Recuperación instantánea a nivel de archivos:

Restaure una aplicación o una máquina virtual, o incluso profundice en un solo archivo

Ante un ataque, recibirá alertas automáticas por correo electrónico o notificaciones de las API extensibles de Zerto, lo que le permitirá tomar medidas rápidamente. Puede restaurar archivos directamente en la máquina virtual en tiempo real, solo unos segundos antes del evento de cifrado, lo que garantiza una pérdida mínima de datos.

El siguiente gráfico muestra cómo. Primero, seleccione Restaurarentonces Archivos.

A continuación, elija la máquina virtual desde y hacia la que desea restaurar. Una vez que haya realizado estas selecciones, podrá explorar las capacidades de registro de diario únicas de Zerto. Notarás que hay más de 700 puntos en el tiempo, con sólo unos segundos de diferencia, de los que puedes recuperarte. Esto garantiza que su RPO sea lo más bajo posible. Luego, revisará estos puntos de control e identificará los que Zerto ha etiquetado como sospechosos. Luego, puedes retroceder un poco más y examinar los marcados como limpios. Este proceso le permite recuperarse directamente antes de que se detectara actividad sospechosa.

Ahora puede explorar los archivos y carpetas que desea restaurar utilizando un sencillo asistente. Seleccione los archivos que desea restaurar, elija un conjunto de credenciales para autenticarse en la VM y presione Restaurar,

Como se muestra abajo. Sus archivos ahora se recuperarán directamente en producción sin el uso de ningún agente dentro del sistema operativo y con solo unos segundos de pérdida de datos.

El proceso de recuperación es simple y rápido de lograr, con una interrupción mínima para cualquier organización.

Ahora, consideremos cómo nos recuperaríamos en caso de un ataque a mayor escala que afecte a varias máquinas virtuales o incluso a cientos simultáneamente. Al utilizar la función de conmutación por error dentro de Zerto, puede activar una conmutación por error completa de todos los VPG seleccionados y las VM dentro de ellos a un sitio secundario. Este sitio secundario podría ser otro sitio de VMware, Hyper-V o incluso una nube pública. Con total automatización y orquestación, una conmutación por error de Zerto puede lograr beneficios como estos:

- Miles de VM con un RTO de minutos

- Re-IP completa de cada VM, si es necesario

- Restauración directamente en el almacenamiento de nivel de producción de su elección sin necesidad de migraciones adicionales (como Storage vMotion)

- Restauración directamente en computación de nivel de producción sin ningún paso adicional, como vMotion

Este tipo de recuperación es ideal para la recuperación cibernética porque las recuperaciones a gran escala pueden ser difíciles de lograr con herramientas de respaldo que no están diseñadas para la recuperación a escala.

Conmutación por error rápida al sitio secundario con automatización y orquestación completas: Movilícese, muévase y recupérese con procesos automatizados

Como puede ver, Zerto tiene algunas capacidades únicas e interesantes en lo que respecta a la resistencia al ransomware.

Para resumir:

- Zerto le permite recuperarse en minutos o segundos antes de un ataque, desde archivos y carpetas hasta miles de máquinas virtuales que crean aplicaciones complejas.

- La detección de cifrado en línea en tiempo real ayuda a identificar actividades anómalas, limitar el radio de explosión y proporcionar la señal de advertencia más temprana de que puede estar ocurriendo un ataque.

- Un conjunto completo de automatización y orquestación integrado significa que no hay necesidad de herramientas adicionales para garantizar que sus recuperaciones a gran escala sean lo más simples y rápidas posible.

¡No esperes a que ocurra un ataque! Protege tu organización y gana confianza con Zerto. Prueba Zerto gratis durante 14 días!