La colaboración es un poderoso punto de venta para las aplicaciones SaaS. Microsoft, Github, Miro y otros promueven la naturaleza colaborativa de sus aplicaciones de software que permite a los usuarios hacer más.

Los enlaces a archivos, repositorios y tableros se pueden compartir con cualquier persona y en cualquier lugar. Esto fomenta el trabajo en equipo que ayuda a crear campañas y proyectos más sólidos al fomentar la colaboración entre los empleados dispersos en regiones y departamentos.

Al mismo tiempo, la apertura de las plataformas SaaS de datos puede resultar problemática. A encuesta 2023 realizado por Cloud Security Alliance y Adaptive Shield encontró que el 58% de los incidentes de seguridad en los últimos dos años involucraron fuga de datos. Es evidente que compartir es bueno, pero el intercambio de datos debe controlarse. La mayoría de las aplicaciones SaaS tienen mecanismos para controlar el uso compartido. Estas herramientas son bastante efectivas para garantizar que los recursos de la empresa no estén abiertos para su visualización en la web pública. Este artículo analizará tres escenarios comunes de fuga de datos y recomendará mejores prácticas para compartir de forma segura.

Aprende a sVer los archivos que se comparten públicamente desde su SaaS.

Hacer público el código propietario

Los repositorios de GitHub tienen un largo historial de filtración de datos. Estas filtraciones de datos suelen ser causadas por un error del usuario, cuando el desarrollador expone accidentalmente repositorios privados o un administrador cambia los permisos para facilitar la colaboración.

Las filtraciones de GitHub han afectado a las principales marcas, incluida X (anteriormente Twitter), cuyo código propietario para su plataforma y herramientas internas se filtran a Internet. Las filtraciones de GitHub a menudo exponen secretos confidenciales, incluidos tokens de OAuth, claves API, nombres de usuario y contraseñas, claves de cifrado y certificados de seguridad.

Cuando se filtran códigos propietarios y secretos de la empresa, se puede poner en riesgo la continuidad del negocio. Proteger el código dentro de los repositorios de GitHub debería ser una máxima prioridad.

Riesgos sorprendentes de los calendarios accesibles públicamente

A primera vista, los calendarios compartidos públicamente pueden no parecer un gran riesgo para la seguridad. Los calendarios no son conocidos por contener datos confidenciales. En realidad, contienen un tesoro de información que las organizaciones no querrían que cayera en manos de ciberdelincuentes.

Los calendarios contienen invitaciones a reuniones con enlaces de videoconferencia y contraseñas. Mantener esa información abierta al público podría generar asistentes no deseados o malintencionados a su reunión. Los calendarios también incluyen agendas, presentaciones y otros materiales confidenciales.

La información de los calendarios también se puede utilizar en ataques de phishing o ingeniería social. Por ejemplo, si un actor de amenazas con acceso al calendario de Alice ve que tiene una llamada con Bob a las 3 en punto, el actor de amenazas puede llamar a Bob haciéndose pasar por el asistente de Alice y solicitar que Bob envíe por correo electrónico información confidencial antes de la reunión.

Colaboración con proveedores de servicios externos

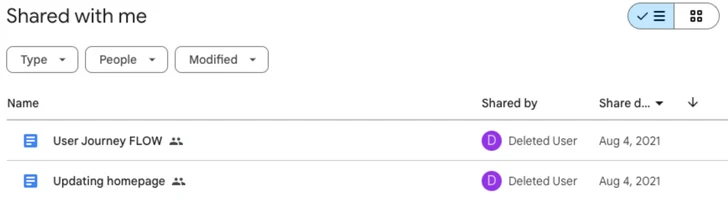

Si bien las aplicaciones SaaS simplifican el trabajo con agencias y otros proveedores de servicios, estas colaboraciones a menudo involucran a miembros que ingresan al proyecto por períodos cortos de tiempo. A menos que se administren, los documentos compartidos y los tableros de colaboración brindan a todos los que trabajan en el proyecto acceso a los materiales en todo momento.

Los propietarios de proyectos frecuentemente crearán un nombre de usuario para la agencia o compartirán archivos clave con cualquiera que tenga el enlace. Esto simplifica la administración y puede ahorrar dinero en términos de licencias. Sin embargo, el propietario del proyecto ha cedido el control sobre quién puede acceder a los materiales y trabajar con ellos.

Cualquier persona dentro del equipo externo no solo tiene acceso a archivos de proyecto propietarios, sino que a menudo conserva ese acceso después de abandonar la empresa si recuerda el nombre de usuario y la contraseña. Cuando los recursos se comparten con cualquier persona que tenga un enlace, pueden reenviar fácilmente el enlace a su cuenta de correo electrónico personal y acceder a los archivos cuando lo deseen.

|

| Figura 1: Los usuarios conservan el acceso a Google Docs compartidos incluso después de que el empleado que compartió los documentos haya dejado la empresa. |

Descubra qué configuraciones están exponiendo sus datos al público.

Mejores prácticas para compartir archivos de forma segura

Compartir recursos es un aspecto importante de las operaciones comerciales. La empresa de seguridad SaaS Adaptive Shield recomienda que las empresas sigan estas mejores prácticas siempre que compartan archivos con usuarios externos.

- Comparta siempre archivos con usuarios individuales y requiera algún tipo de autenticación.

- Nunca compartas a través de «nadie con el enlace». Cuando sea posible, el administrador debe desactivar esta capacidad.

- Cuando las aplicaciones lo permitan, agregue una fecha de vencimiento al archivo compartido.

- Agregue una fecha de vencimiento a las invitaciones para compartir archivos.

- Elimine los permisos para compartir de cualquier documento público que ya no se utilice.

Además, las organizaciones deben buscar una herramienta de seguridad SaaS que pueda identificar recursos compartidos públicamente y marcarlos para su reparación. Esta capacidad ayudará a las empresas a comprender el riesgo que corren con los archivos compartidos públicamente y las orientará hacia la protección de los archivos en riesgo.

Aprende cómo un Inventario de recursos puede identificar todos los recursos accesibles públicamente.