La empresa de gestión de identidades y acceso Okta dice que se enfrenta a una escala «sin precedentes» de ataques de relleno de credenciales, que buscan violar las cuentas de los usuarios de sus servicios en línea.

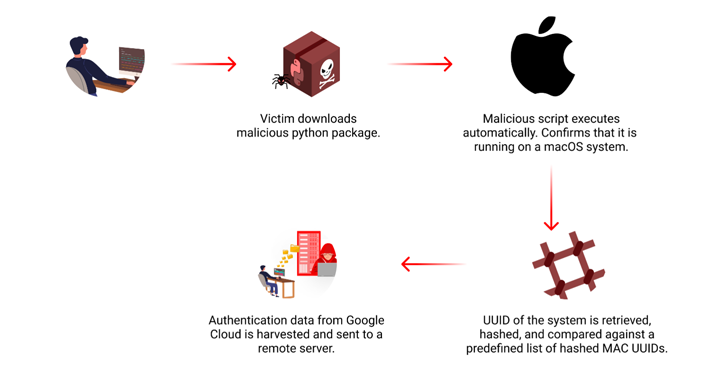

El relleno de credenciales es un tipo de ciberataque en el que los actores de amenazas utilizan una lista de nombres de usuario y contraseñas obtenida previamente y los «mete» en diferentes servicios, para ver si pueden obtener acceso.

Básicamente se trata de probar diferentes combinaciones, pero al utilizar la automatización el proceso es increíblemente rápido y los atacantes pueden probar cientos de combinaciones en minutos. Las credenciales de inicio de sesión generalmente se compran por adelantado en el mercado negro.

Mitigaciones en el borde

Okta sospecha que quien esté detrás de esta campaña también hizo lo mismo contra los servicios VPN de Cisco a principios de este año, ya que se utilizó la misma infraestructura. En todos los ataques, las solicitudes provinieron de los TOR. red de anonimización así como diferentes apoderados residenciales.

Si bien solo un «pequeño porcentaje» de clientes hizo que estas solicitudes procedieran a la autenticación, todos compartían configuraciones similares, confirmó la compañía. Estas empresas casi siempre ejecutaban Okta Classic Engine, con ThreatInsight configurado en modo de solo auditoría, a diferencia del modo de registro y aplicación. Es más, las políticas de autenticación permitían solicitudes de anonimizar servidores proxy.

En el entrada en el blogOkta proporcionó un conjunto de mitigaciones para los ataques en el borde de la red, incluida la eliminación de contraseñas (requiere Okta FastPass y FIDO2 WebAuthn, por ejemplo), obligar a los usuarios a generar contraseñas más seguras, aplicar autenticación multifactor (MFA) al iniciar sesión, denegar solicitudes de ubicaciones donde la organización no opera, denegar solicitudes de autenticación de IP con mala reputación y monitorear y responder a comportamientos de inicio de sesión anómalos.

El blog también anunció una nueva característica para los usuarios de Workforce Identity Cloud y Customer Identity Solution: la capacidad de bloquear las solicitudes de acceso que se originan en servidores proxy residenciales antes de la autenticación. Los proxies residenciales son direcciones IP asignadas a ubicaciones residenciales reales, a menudo por proveedores de servicios de Internet (ISP). Actúan como intermediarios entre el usuario e Internet, enmascarando la dirección IP real del usuario y proporcionando anonimato en línea.