Investigadores de ciberseguridad han descubierto una variante actualizada de un ladrón y cargador de malware llamado conejitocargador que modulariza sus diversas funciones y le permite evadir la detección.

«BunnyLoader está desarrollando dinámicamente malware con la capacidad de robar información, credenciales y criptomonedas, así como entregar malware adicional a sus víctimas», Unidad 42 de Palo Alto Networks dicho en un informe publicado la semana pasada.

La nueva versión, denominada BunnyLoader 3.0, fue anunciada por su desarrollador llamado Player (o Player_Bunny) el 11 de febrero de 2024, con módulos reescritos para el robo de datos, tamaño reducido de la carga útil y capacidades mejoradas de registro de teclas.

BunnyLoader era documentado por primera vez por Zscaler ThreatLabz en septiembre de 2023, describiéndolo como malware como servicio (MaaS) diseñado para recopilar credenciales y facilitar el robo de criptomonedas. Inicialmente se ofrecía mediante suscripción por 250 dólares al mes.

Desde entonces, el malware ha sido objeto de frecuentes actualizaciones cuyo objetivo es evadir las defensas antivirus y ampliar sus funciones de recopilación de datos; BunnyLoader 2.0 se lanzó a finales del mismo mes.

La tercera generación de BunnyLoader va un paso más allá no sólo incorporando nuevas características de denegación de servicio (DoS) para montar ataques de inundación HTTP contra una URL de destino, sino también dividiendo sus módulos de ladrón, clipper, keylogger y DoS en binarios distintos.

«Los operadores de BunnyLoader pueden optar por implementar estos módulos o utilizar los comandos integrados de BunnyLoader para cargar el malware que elijan», explicó la Unidad 42.

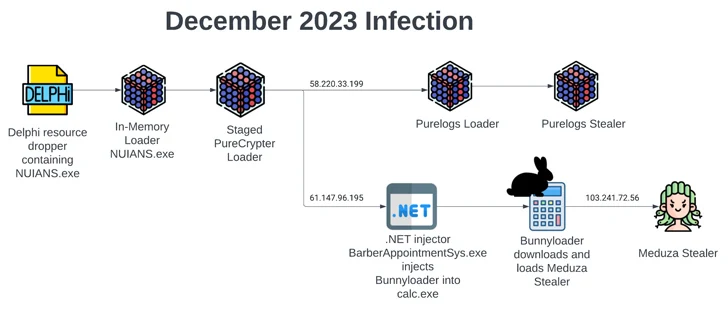

Las cadenas de infección que distribuyen BunnyLoader también se han vuelto cada vez más sofisticadas, aprovechando un gotero para cargar que antes no estaba documentado. PuroCrypterque luego se bifurca en dos ramas separadas.

Mientras que una rama lanza el cargador PureLogs para finalmente entregar el ladrón PureLogs, la segunda secuencia de ataque lanza BunnyLoader para distribuir otro malware ladrón llamado Medusa.

«En el panorama siempre cambiante de MaaS, BunnyLoader continúa evolucionando, lo que demuestra la necesidad de que los actores de amenazas se reequipen con frecuencia para evadir la detección», dijeron los investigadores de la Unidad 42.

El desarrollo se produce en medio de la continuado usar de El software malicioso SmokeLoader (también conocido como Dofoil o Sharik) por un presunto equipo de cibercrimen ruso llamado UAC-006 para objetivo el gobierno ucraniano y las entidades financieras. se sabe que es activo desde 2011.

Según un informe, se registraron hasta 23 oleadas de ataques de phishing que entregaban SmokeLoader entre mayo y noviembre de 2023. informe exhaustivo publicado por el Centro Estatal de Protección Cibernética de Ucrania (SCPC).

«SmokeLoader, principalmente un cargador con capacidades adicionales de robo de información, se ha vinculado a operaciones de cibercrimen rusas y está disponible en los foros rusos de ciberdelincuencia», Unidad 42 dicho.

A BunnyLoader y SmokeLoader se suma un nuevo malware ladrón de información con nombre en código GlorySprout, desarrollado en C++ y ofrecido por 300 dólares para acceso de por vida. Según RussianPanda, el ladrón es un clon de Ladrón de Tauro.

«Una diferencia notable es que GlorySprout, a diferencia Ladrón de Taurono descarga dependencias DLL adicionales de los servidores C2″, el investigador dicho. «Además, GlorySprout carece de la función Anti-VM que está presente en Taurus Stealer».