Se estima que más de 600.000 enrutadores de pequeñas oficinas/oficinas domésticas (SOHO) fueron bloqueados y desconectados luego de un ciberataque destructivo perpetrado por actores cibernéticos no identificados, que interrumpió el acceso de los usuarios a Internet.

El misterioso evento, que tuvo lugar entre el 25 y el 27 de octubre de 2023 y afectó a un único proveedor de servicios de Internet (ISP) en EE. UU., lleva el nombre en código Eclipse de calabaza por el equipo de Lumen Technologies Black Lotus Labs. Afectó específicamente a tres modelos de enrutadores emitidos por el ISP: ActionTec T3200, ActionTec T3260 y Sagemcom.

«El incidente tuvo lugar durante un período de 72 horas entre el 25 y el 27 de octubre, dejó los dispositivos infectados permanentemente inoperables y requirió un reemplazo de hardware», dijo la compañía. dicho en un informe técnico.

El apagón es significativo, sobre todo porque provocó la eliminación abrupta del 49% de todos los módems del número de sistema autónomo (ASN) del ISP afectado durante el período de tiempo.

Si bien no se reveló el nombre del ISP, la evidencia apunta a que se trata de Windstream, que sufrió una interrupción casi al mismo tiempo, lo que provocó usuarios a informe Los módems afectados muestran una «luz roja fija».

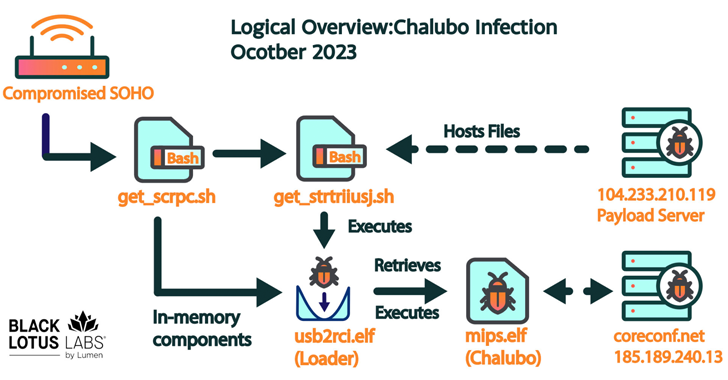

Ahora, meses después, el análisis de Lumen ha revelado un troyano de acceso remoto (RAT) llamado chalobo (un malware sigiloso documentado por primera vez por Sophos en octubre de 2018) como responsable del sabotaje, y el adversario optó por él presumiblemente en un esfuerzo por complicar los esfuerzos de atribución en lugar de utilizar un conjunto de herramientas personalizado.

«Chalubo tiene cargas útiles diseñadas para todos los principales núcleos SOHO/IoT, funcionalidad prediseñada para realizar ataques DDoS y puede ejecutar cualquier script Lua enviado al bot», dijo la compañía. «Sospechamos que el actor malicioso probablemente empleó la funcionalidad Lua para recuperar la carga útil destructiva».

Dicho esto, el método de acceso inicial exacto utilizado para violar los enrutadores no está claro actualmente, aunque se teoriza que pudo haber involucrado el abuso de credenciales débiles o la explotación de una interfaz administrativa expuesta.

Al lograr un punto de apoyo exitoso, la cadena de infección procede a soltar scripts de shell que allanan el camino para un cargador diseñado en última instancia para recuperar e iniciar Chalubo desde un servidor externo. Se desconoce el módulo destructivo del script Lua obtenido por el troyano.

Un aspecto notable de la campaña es que se dirige a un solo ASN, a diferencia de otros que normalmente se han dirigido a un modelo de enrutador específico o a una vulnerabilidad común, lo que plantea la posibilidad de que haya sido un objetivo deliberado, aunque las motivaciones detrás de esto aún no se han determinado.

«El evento no tuvo precedentes debido al número de unidades afectadas: ningún ataque que podamos recordar ha requerido el reemplazo de más de 600.000 dispositivos», dijo Lumen. «Además, este tipo de ataque sólo ha ocurrido una vez antes, con Lluvia ácida utilizado como precursor de una invasión militar activa».