Los investigadores de ciberseguridad han descubierto múltiples campañas dirigidas Centro acoplable al colocar millones de contenedores maliciosos «sin imágenes» durante los últimos cinco años, lo que subraya una vez más cómo los registros de código abierto podrían allanar el camino para los ataques a la cadena de suministro.

«Más de cuatro millones de repositorios en Docker Hub no tienen imágenes ni contenido excepto la documentación del repositorio», dijo el investigador de seguridad de JFrog, Andrey Polkovnichenko. dicho en un informe compartido con The Hacker News.

Es más, la documentación no tiene conexión alguna con el contenedor. En cambio, es una página web diseñada para atraer a los usuarios a visitar sitios web de phishing o que alojan malware.

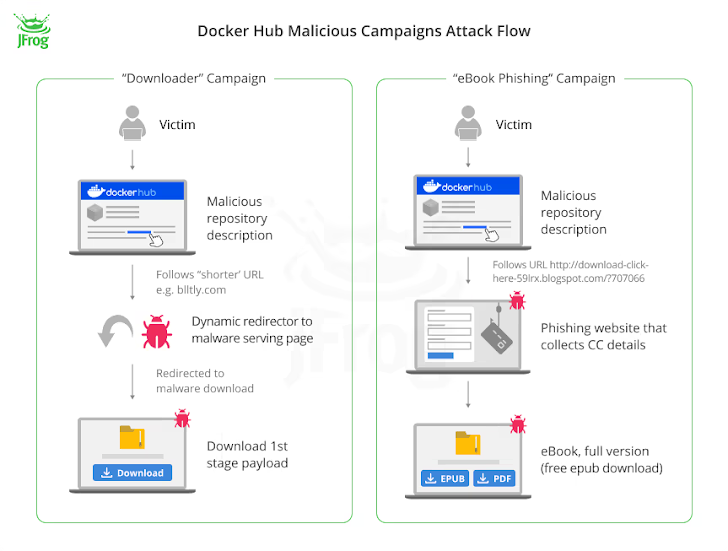

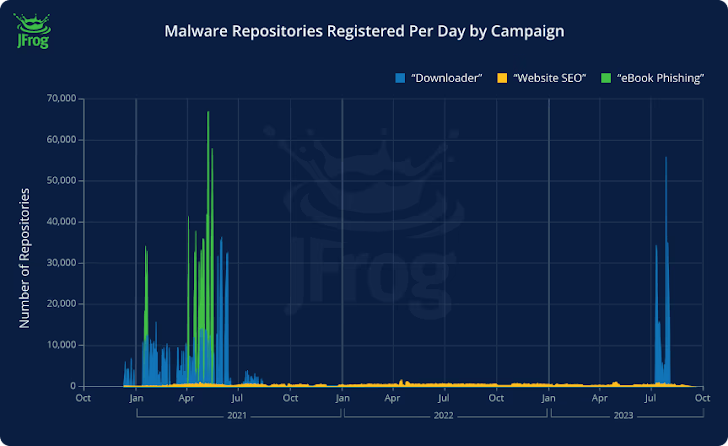

De los 4,79 millones de repositorios de Docker Hub sin imágenes descubiertos, se dice que 3,2 millones de ellos se utilizaron como páginas de destino para redirigir a usuarios desprevenidos a sitios fraudulentos como parte de tres amplias campañas:

- Downloader (repositorios creados en la primera mitad de 2021 y septiembre de 2023), que anuncia enlaces a supuestos contenidos pirateados o trucos para videojuegos, pero enlaza directamente a fuentes maliciosas o a una legítima que, a su vez, contiene código JavaScript que redirecciones a la carga maliciosa después de 500 milisegundos.

- Phishing de libros electrónicos (repositorios creados a mediados de 2021), que redirige a los usuarios que buscan libros electrónicos a un sitio web («rd.lesac.ru») que, a su vez, los insta a ingresar su información financiera para descargar los libros electrónicos. libro.

- Sitio web (miles de repositorios creados diariamente desde abril de 2021 hasta octubre de 2023), que contiene un enlace a un servicio de alojamiento de diarios en línea llamado Penzu en algunos casos.

La carga útil entregada como parte de la campaña de descarga está diseñada para contactar a un servidor de comando y control (C2) y transmitir metadatos del sistema, después de lo cual el servidor responde con un enlace al software descifrado.

Por otro lado, el objetivo exacto del grupo de sitios web no está claro actualmente, y la campaña también se propaga en sitios que tienen una política de moderación de contenido laxa.

«El aspecto más preocupante de estas tres campañas es que no hay mucho que los usuarios puedan hacer para protegerse desde el principio, aparte de tener precaución», dijo Shachar Menashe, director senior de investigación de seguridad de JFrog, en un comunicado compartido con Las noticias de los piratas informáticos.

«Básicamente, estamos ante un campo de juego de malware que en algunos casos ha tardado tres años en desarrollarse. Estos actores de amenazas están muy motivados y se esconden detrás de la credibilidad del nombre Docker Hub para atraer a las víctimas».

Con actores de amenazas tomando esfuerzos minuciosos envenenar empresas de servicios públicos bien conocidas, como se evidencia en el caso de la Compromiso de XZ Utilses imperativo que los desarrolladores tengan cuidado cuando se trata de descargar paquetes de ecosistemas de código abierto/

«Como sugiere la Ley de Murphy, si algo puede ser explotado por los desarrolladores de malware, inevitablemente lo será, por lo que esperamos que estas campañas se puedan encontrar en más repositorios además de Docker Hub», dijo Menashe.