Una nueva campaña de malware ha estado explotando el mecanismo de actualización del software antivirus eScan para distribuir puertas traseras y mineros de criptomonedas como XMRig a través de una amenaza de larga data con nombre en código GuptiMiner dirigida a grandes redes corporativas.

La firma de ciberseguridad Avast dijo que la actividad es obra de un actor de amenazas con posibles conexiones con un grupo de piratería norcoreano denominado Kimsukyque también se conoce como Black Banshee, Emerald Sleet y TA427.

«GuptiMiner es una amenaza altamente sofisticada que utiliza una interesante cadena de infección junto con un par de técnicas que incluyen realizar solicitudes DNS a los servidores DNS del atacante, realizar descargas, extraer cargas útiles de imágenes de apariencia inocente y firmar sus cargas útiles con un ancla raíz personalizada y confiable. autoridad de certificación, entre otros», Avast dicho.

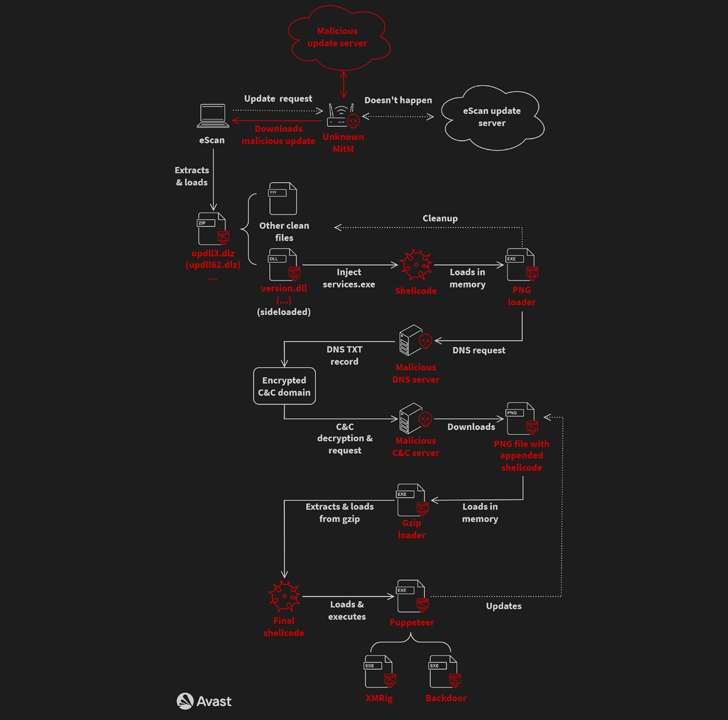

La intrincada y elaborada cadena de infección, en esencia, aprovecha una deficiencia de seguridad en el mecanismo de actualización del proveedor indio de antivirus eScan para propagar el malware mediante un ataque de adversario en el medio (AitM).

En concreto, implica secuestrar las actualizaciones sustituyendo el archivo del paquete por una versión maliciosa aprovechando el hecho de que las descargas no estaban firmadas ni protegidas mediante HTTPS. El problema, que pasó desapercibido durante al menos cinco años, fue rectificado el 31 de julio de 2023.

La DLL maliciosa («updll62.dlz») ejecutada por el software eScan carga lateralmente una DLL («version.dll») para activar una secuencia de varias etapas que comienza con un cargador de archivos PNG que, a su vez, emplea servidores DNS maliciosos para póngase en contacto con un servidor de comando y control (C2) y obtenga un archivo PNG con el código shell adjunto.

«GuptiMiner aloja sus propios servidores DNS para servir direcciones de dominio de destino reales de servidores C&C a través de respuestas DNS TXT», dijeron los investigadores Jan Rubín y Milánek.

«Como el malware se conecta directamente a los servidores DNS maliciosos, el protocolo DNS está completamente separado de la red DNS. Por lo tanto, ningún servidor DNS legítimo verá jamás el tráfico de este malware».

Luego, el archivo PNG se analiza para extraer el código shell, que luego es responsable de ejecutar un cargador Gzip que está diseñado para descomprimir otro código shell usando Gzip y ejecutarlo en un hilo separado.

El malware de tercera etapa, denominado Puppeteer, mueve todos los hilos y, en última instancia, implementa el minero de criptomonedas XMRig y puertas traseras en los sistemas infectados.

Avast dijo que encontró dos tipos diferentes de puertas traseras que vienen equipadas con funciones para permitir el movimiento lateral, aceptar comandos del actor de amenazas y entregar componentes adicionales según sea necesario.

«La primera es una versión mejorada de PuTTY Link, que proporciona escaneo SMB de la red local y permite el movimiento lateral a través de la red hacia sistemas Windows 7 y Windows Server 2008 potencialmente vulnerables en la red», explicaron los investigadores.

«La segunda puerta trasera es multimodular y acepta comandos del atacante para instalar más módulos, además de centrarse en escanear claves privadas almacenadas y carteras criptográficas en el sistema local».

El despliegue de XMRig ha sido descrito como «inesperado» para lo que de otro modo sería una operación compleja y meticulosamente ejecutada, lo que plantea la posibilidad de que el minero actúe como una distracción para evitar que las víctimas descubran el verdadero alcance del compromiso.

GuptiMiner, conocido por estar activo desde al menos 2018, también utiliza varias técnicas como trucos anti-VM y anti-depuración, virtualización de código, eliminación del cargador PNG durante eventos de apagado del sistema, almacenamiento de cargas útiles en el Registro de Windows y adición de un certificado raíz. al almacén de certificados de Windows para que las DLL del cargador PNG parezcan confiables.

Los enlaces a Kimusky provienen de un ladrón de información que, si bien no es distribuido por GuptiMiner ni a través del flujo de infección, se ha utilizado «en toda la campaña de GuptiMiner» y comparte coincidencias con un registrador de teclas. previamente identificado tal como lo utiliza el grupo.

Actualmente no está claro quiénes son los objetivos de la campaña, pero los artefactos de GuptiMiner se cargaron en VirusTotal desde India y Alemania ya en abril de 2018, y los datos de telemetría de Avast destacan nuevas infecciones que probablemente se originen en clientes de eScan desactualizados.

Los hallazgos se producen cuando la Agencia de Policía Nacional de Corea (KNPA) gritó Equipos de piratería norcoreanos como Lazarus, Andariel y Kimsuky por atacar el sector de defensa del país y extraer datos valiosos de algunos de ellos.

Un informe del Diario Económico de Corea dicho Los actores de amenazas penetraron en las redes de 83 contratistas de defensa surcoreanos y robaron información confidencial de unos 10 de ellos entre octubre de 2022 y julio de 2023.