Antiguamente, cualquiera podía espiar fácilmente el tráfico de Internet. Los datos no estaban protegidos, por lo que todo lo que se pasaba entre una computadora y un servidor estaba a la vista, ya fuera texto e imágenes del sitio web o su nombre de usuario y contraseña. Cuando el cifrado universal se hizo cargo, bloqueó el espionaje, pero desafortunadamente, los malos actores evolucionaron junto con el aumento de la seguridad.

Un tipo de ataque es especialmente popular: primero conocido como ataque de hombre en el medio (ahora denominado ataque de máquina en el medio, adversario en el medio o en ruta), permite a los piratas informáticos se insertan entre sus dispositivos y el servidor con el que se comunican, para robar información de inicio de sesión y cookies de sesión para luego hacerse cargo de su cuenta.

Comienza cuando usted hace clic en un enlace de phishing y luego ingresa sus credenciales en una copia falsa de un sitio web legítimo. Luego, los malos actores capturan el nombre de usuario y la contraseña, junto con el token de acceso, y luego lo redireccionan al sitio web real.

Los ataques MitM se pueden utilizar en cuentas con contraseñas únicas y seguras e incluso bloquearlas con Autenticación de dos factores (2FA), como apareció recientemente en las noticias cuando las cuentas de Google y Microsoft se convirtieron en objetivo de un nuevo kit de phishing. (Sí, incluso hackear puede ser tan simple como una suscripción de software).

Pero por más desconcertante que pueda parecer saber que los piratas informáticos pueden «derrotar» 2FA, no estás indefenso contra un ataque MitM. De hecho, puedes fortalecer tu seguridad con un simple cambio en la forma de iniciar sesión, aunque también puedes hacer un par de cosas más para ayudar.

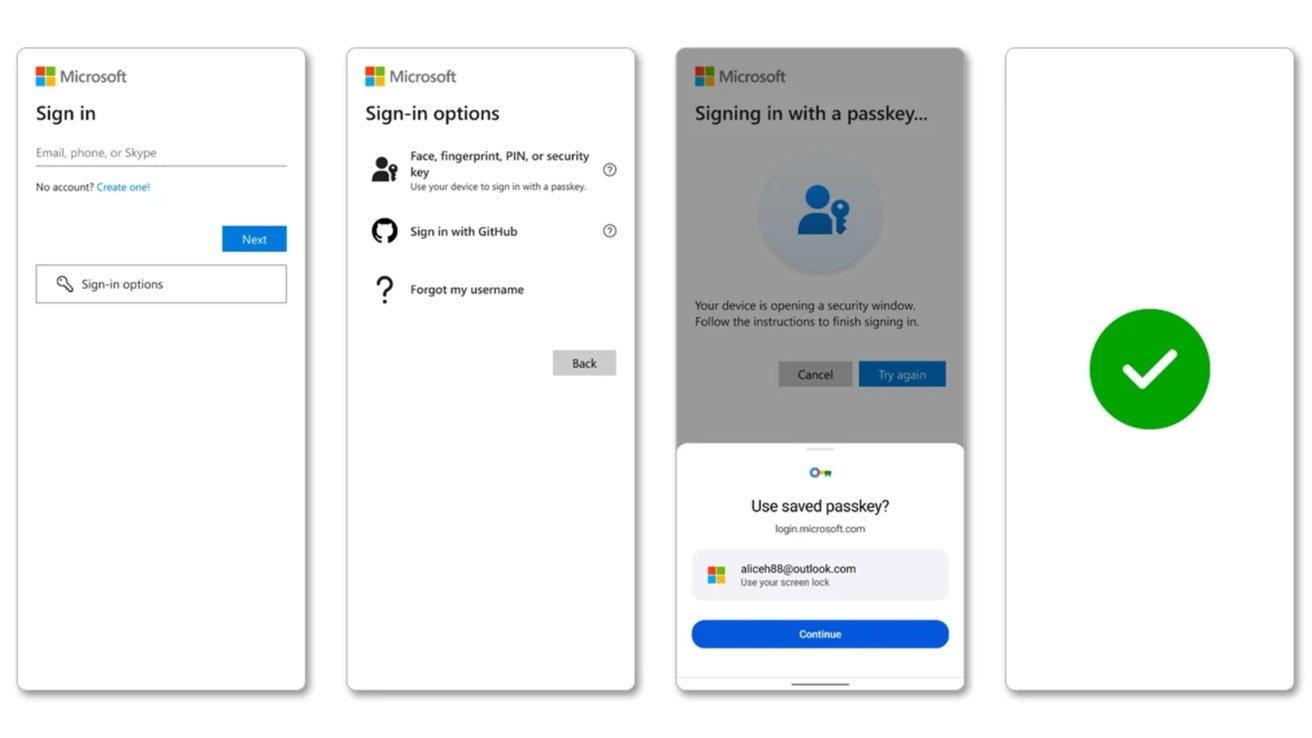

Utilice una clave de acceso

Cuando el soporte de claves de acceso comenzó a implementarse ampliamente el año pasado, los expertos las anunciaron como un gran paso adelante en seguridad, y por una buena razón. Son más fáciles de usar que las contraseñas y no se pueden robar en ataques de phishing (ejem). Contra los ataques MitM, una clave de acceso es una de las defensas más fuertes disponibles.

Todo lo que necesitas es un dispositivo como un teléfono inteligente, una PC o una llave de hardware. También puede utilizar un administrador de contraseñas que admita el almacenamiento de claves de acceso. Para cada sitio web, su dispositivo creará una clave de acceso única, que se compone de dos claves de cifrado: una pública y otra privada. La clave pública se comparte con el sitio web, mientras que la clave privada permanece protegida en el dispositivo. Nadie puede adivinar la clave privada basándose en la clave pública. Y en lo que respecta a los ataques MitM, una clave de acceso solo funciona con el sitio para el que fue creada. Al iniciar sesión, el sitio web enviará un mensaje a su dispositivo solicitando permiso para autenticarse a través de la clave de acceso. Todo lo que necesita hacer es otorgar permiso ingresando un PIN o usando datos biométricos (por ejemplo, huella digital o reconocimiento facial).

Muchos sitios web importantes ahora admiten claves de acceso, incluidos Google, Microsoft y Apple, cuentas sobre las cuales puede ser muy peligroso perder el control. (Nuestra guía para configurar claves de acceso en una cuenta de Google da una idea general de cómo empezar en general.) De hecho, cuando se le pidió un comentario sobre el último ataque MitM dirigido a cuentas de Gmail, Google mencionó las claves de acceso como una forma de reducir la vulnerabilidad a tales ataques.

La principal desventaja de las claves de acceso es que si pierde su dispositivo, puede perder el acceso a la clave de acceso, por lo que es importante tener copias de seguridad.

Utilice una autenticación de dos factores más sólida

Alaina Yee / Fundición

Incluso con la introducción de las claves de acceso, las contraseñas no han desaparecido todavía, ni mucho menos. La mayoría de los sitios web que admiten claves de acceso aún conservan su contraseña archivada. Y, por supuesto, algunos sitios aún tienen que implementar claves de acceso.

En ambos casos, la autenticación de dos factores (2FA) debería seguir siendo un primer paso para contrarrestar los ataques MitM. No todas estas campañas eluden la 2FA todavía, y para aquellas que lo hacen, la 2FA no se vuelve completamente inútil: simplemente limita los tipos que aún funcionan. Los códigos enviados por SMS (o correo electrónico) o generados por una aplicación pueden ser robados, pero las claves de hardware que utilizan protocolos como FIDO2 funcionan de manera similar a las claves de acceso. Para que la autenticación funcione, la solicitud debe llegar del dominio de confianza. Los demás no obtendrán los mismos datos durante el intercambio.

Sin embargo, las llaves de seguridad cuestan dinero. Por ejemplo, una YubiKey básica (una marca popular de llaves de hardware preferida por los entusiastas de la seguridad) comienza en $25 y llega hasta $75 para las que tienen soporte de protocolo 2FA más amplio y tipos de conexión. Y al igual que las claves de acceso, si pierde el dispositivo sin copias de seguridad, se encontrará en una situación difícil.

Evite los enlaces de phishing

Asesor Técnico

A veces, la mejor solución a un problema es cortarlo desde su origen. En el caso de los ataques MitM, puede lograrlo evitando los enlaces (y sitios) de phishing.

Es un enfoque de sentido común, pero no siempre es posible hacerlo perfectamente. Puedes toparte con un sitio web de phishing de varias maneras: tal vez hayas escrito mal una URL. Haces clic en un anuncio malicioso. No miras con suficiente atención un correo electrónico o un mensaje de texto. E incluso si no está distraído ni tiene prisa, los chatbots de IA ahora pueden ayudar a los hablantes no nativos a pulir los mensajes que acompañan a los enlaces de phishing, haciendo que las URL falsas sean más difíciles de detectar.

Pero aún puedes evitarlos. Los refinamientos en su comportamiento ayudan. ¿Recibe un mensaje no solicitado pidiéndole que inicie sesión en su cuenta o cambie su contraseña? Abra una pestaña nueva y navegue directamente al sitio. ¿No estás seguro de estar en el sitio correcto? Examine la dirección antes de hacer clic o completar cualquier formulario. ¿Quiere asegurarse de que está seleccionando un resultado de búsqueda real? Utilice un bloqueador de anuncios para evitar que aparezcan resultados patrocinados. ¿Conectarse a una red Wi-Fi pública? Enciende tu propio punto de acceso personal, o al menos usar una VPN para que nadie pueda manipular tu tráfico.

Pero el software también puede ayudarle. El antivirus es una línea de defensa principal, sea un suite de seguridad independiente o las herramientas de seguridad nativas de Windows de Microsoft. Estas aplicaciones ahora detectan automáticamente sitios web sospechosos mientras navega y descarga correo electrónico, y bloquean las URL maliciosas conocidas. Los navegadores modernos como Google Chrome y Mozilla Firefox también cuentan con protecciones de seguridad, aunque se limitan solo a la navegación web. Y las extensiones de navegador de los principales proveedores de antivirus pueden impedirle visitar un sitio incorrecto y etiquetar los resultados de la búsqueda con íconos que indican si son seguros o no.

Protección adicional está en camino

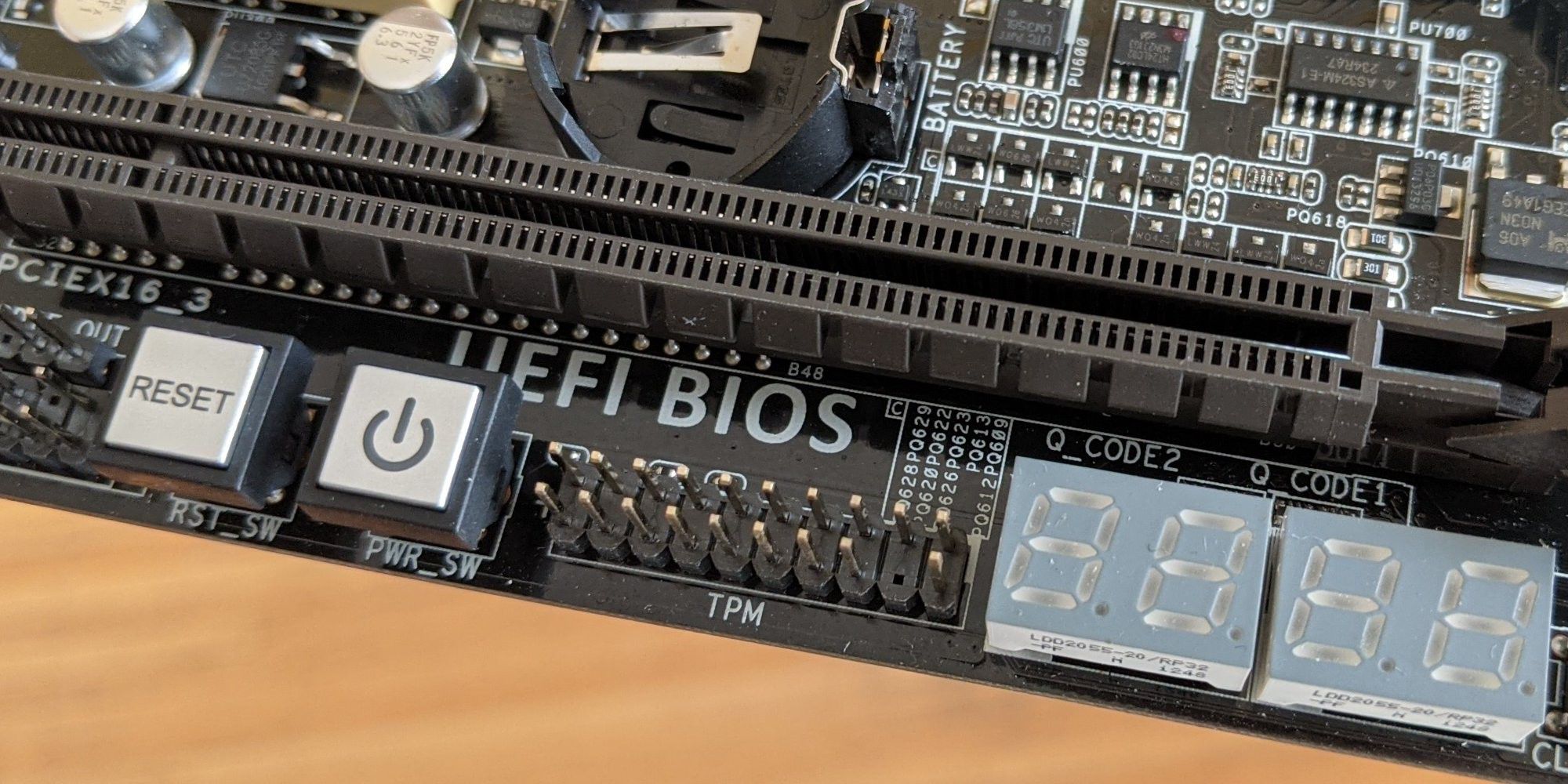

IDG

Cambiar a claves de acceso, actualizar su método de autenticación de dos factores y mantenerse hipervigilante puede consumir un tiempo valioso. Google busca aliviar esa carga con una nueva herramienta Credenciales de sesión vinculadas al dispositivo (DBSC), que capturaría información adicional sobre el dispositivo que estás utilizando al establecer una sesión de navegación. Tal medida dificultaría el robo de tokens de acceso.

De manera similar a las claves de acceso y las claves de hardware de autenticación de dos factores, DBSC se basa en la criptografía de clave pública (un par de claves pública/privada). En una PC, el dispositivo que crea el par de claves pública/privada sería su Módulo de Plataforma Confiable, o TPM, el mismo tipo de módulo requerido por Windows 11. Debido a que la sesión está inextricablemente vinculada a ese TPM, los atacantes no deberían poder usar credenciales secuestradas para iniciar sesión en sus cuentas. Al menos, no de forma remota; un pirata informático necesitaría instalar una aplicación maliciosa en un sistema, lo que es más fácil de detectar para los antivirus (y los departamentos de TI corporativos que monitorean de cerca los dispositivos de los empleados).

DBSC se está desarrollando como fuente abierta, con el objetivo de fortalecer universalmente los estándares web. Cada emparejamiento de sesión y dispositivo es único, por lo que la privacidad debería ser una preocupación menor incluso con Google impulsando el proyecto. Actualmente, DBSC ha entrado en una fase de prueba temprana dentro de Chrome, con una prueba pública más amplia. previsto para finales de 2024. Otras empresas interesadas son Microsoft y Okta, una importante empresa de gestión de servicios de TI.