Se ha observado que los actores de amenazas utilizan sitios web falsos que se hacen pasar por soluciones antivirus legítimas de Avast, Bitdefender y Malwarebytes para propagar malware capaz de robar información confidencial de dispositivos Android y Windows.

«Alojar software malicioso a través de sitios que parecen legítimos es predatorio para los consumidores en general, especialmente aquellos que buscan proteger sus dispositivos de ataques cibernéticos», dijo el investigador de seguridad de Trellix, Gurumoorthi Ramanathan. dicho.

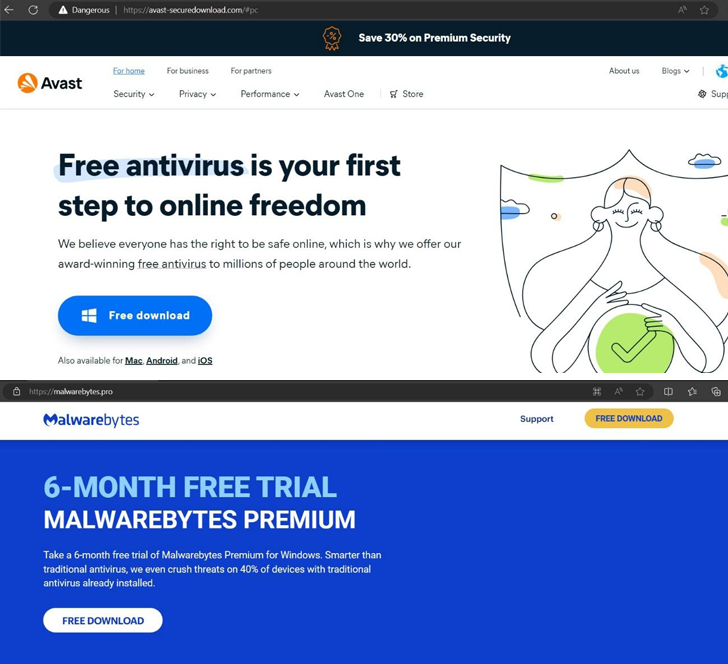

La lista de sitios web se encuentra a continuación:

- descarga avast-secure[.]com, que se utiliza para entregar el Troyano SpyNote en forma de un archivo de paquete de Android («Avast.apk») que, una vez instalado, solicita permisos intrusivos para leer mensajes SMS y registros de llamadas, instalar y eliminar aplicaciones, tomar capturas de pantalla, rastrear ubicación e incluso extraer criptomonedas.

- aplicación bitdefender[.]com, que se utiliza para entregar un archivo ZIP («setup-win-x86-x64.exe.zip») que implementa el lumma malware ladrón de información

- malwarebytes[.]pro, que se utiliza para entregar un archivo RAR («MBSetup.rar») que implementa el robarc malware ladrón de información

La firma de ciberseguridad dijo que también descubrió un binario Trellix fraudulento llamado «AMCoreDat.exe» que sirve como conducto para soltar un malware ladrón capaz de recolectar información de la víctima, incluidos datos del navegador, y exfiltrarlos a un servidor remoto.

Actualmente no está claro cómo se distribuyen estos sitios web falsos, pero campañas similares en el pasado han empleado técnicas como publicidad maliciosa y Intoxicación por optimización de motores de búsqueda (SEO).

El malware ladrón se ha convertido cada vez más en una amenaza común, y los ciberdelincuentes anuncian numerosas variantes personalizadas con distintos niveles de complejidad. Esto incluye nuevos ladrones como Acre, SamStealer, escarlatay Agarrador de Waltuhiumasí como actualizaciones de los existentes, como SYS01ladrón (también conocido como ladrón de álbumes o Ladrón de descargas S1).

«El hecho de que aparezcan nuevos ladrones de vez en cuando, combinado con el hecho de que su funcionalidad y sofisticación varía mucho, indica que existe una demanda de ladrones en el mercado criminal», dijo Kaspersky en un informe reciente.

El desarrollo se produce cuando los investigadores descubrieron un nuevo troyano bancario para Android llamado Antidot que se disfraza como una actualización de Google Play para facilitar el robo de información mediante el abuso de Android. API de accesibilidad y MediaProjection.

«En cuanto a la funcionalidad, Antidot es capaz de registrar teclas, ataques de superposición, exfiltración de SMS, capturas de pantalla, robo de credenciales, control de dispositivos y ejecución de comandos recibidos de los atacantes», Symantec, propiedad de Broadcom. dicho en un boletín.