En contexto: Desde el primer virus informático, el malware ha sido un juego del gato y el ratón entre piratas informáticos e investigadores de seguridad. Es hasta el punto en que se conoce la mayor parte del malware, al menos en cuanto a tipo y método de entrega. Sin embargo, los malos actores de vez en cuando idean un nuevo truco para ocultar sus huellas y engañar a los sombreros blancos.

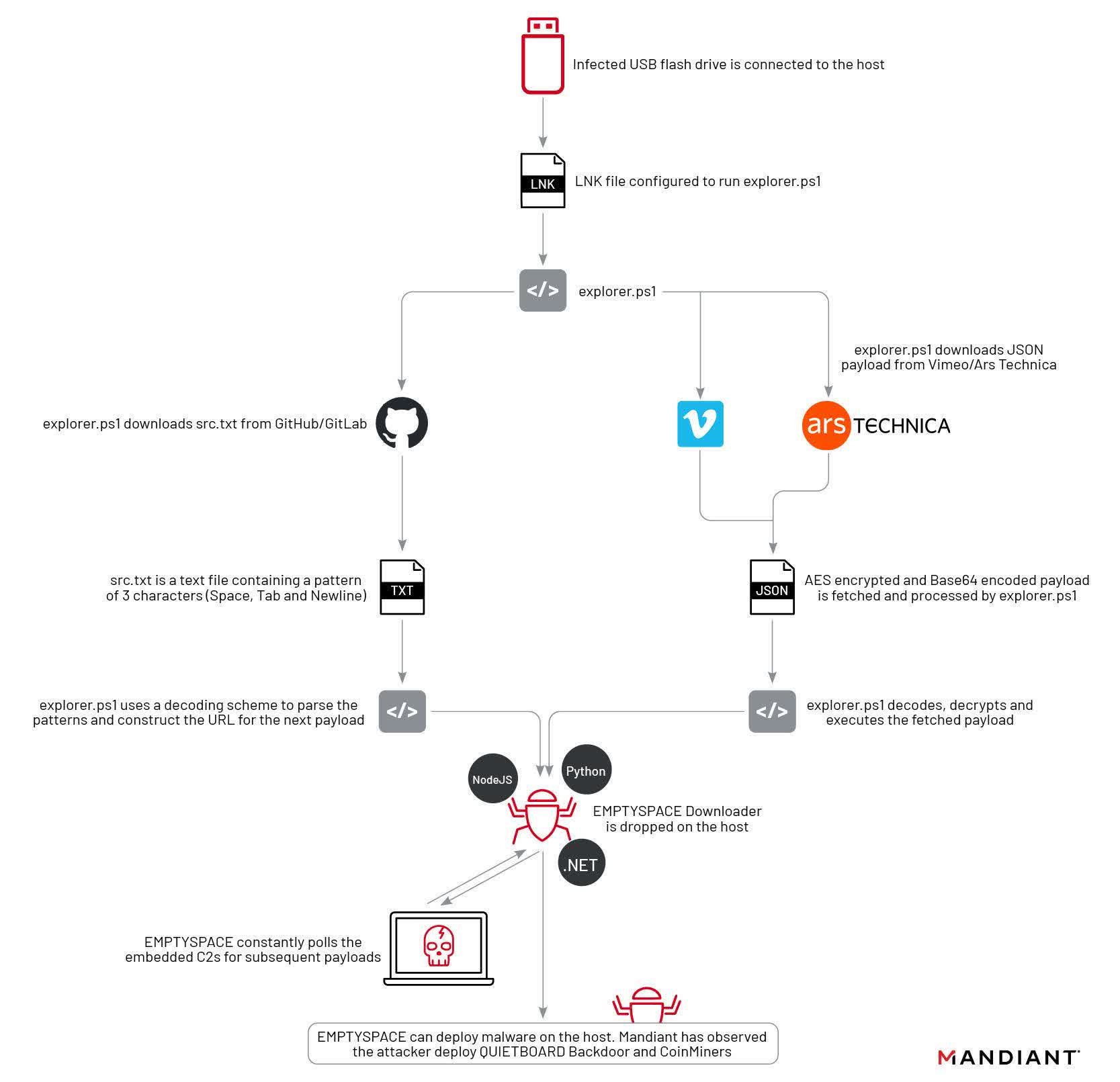

La firma de análisis de seguridad Mandiant recientemente descubierto una cadena de ataque «nunca antes vista» que utilizó codificación Base 64 en al menos dos sitios web diferentes para entregar la carga útil de segunda etapa de un malware de tres etapas. Los dos sitios eran la publicación tecnológica Ars Technica y el sitio de alojamiento de vídeos Vimeo.

Un usuario publicó una foto de una pizza en el foro de Ars Technica con la leyenda «Me gusta la pizza». No había nada inherentemente malo en la imagen o el texto. Sin embargo, la foto, alojada en un sitio web de terceros, tenía una URL que contenía una cadena Base 64. La base 64 convertida a ASCII parece caracteres aleatorios, pero en este caso, ofuscó las instrucciones binarias para descargar e instalar la segunda etapa de un paquete de malware. En otro caso, apareció una cadena idéntica en la descripción de un vídeo que de otro modo sería inofensivo en Vimeo.

Un portavoz de Ars Technica dijo que eliminó la cuenta, creada en noviembre pasado, después de que un usuario anónimo avisó al sitio web sobre el extraño enlace de la imagen (abajo).

Mandiant dijo que identificó el código como perteneciente a un actor de amenazas llamado UNC4990, al que ha rastreado desde 2020. Para la mayoría de los usuarios, las instrucciones no tuvieron ningún efecto. Sólo funciona en dispositivos que ya contienen la primera etapa del malware (explorer.ps1). UNC4990 distribuyó la etapa uno a través de unidades flash infectadas configuradas para vincularse al archivo alojado en GitHub y GitLab.

La segunda etapa, denominada «Emptyspace», es un archivo de texto que aparece en blanco para los navegadores y editores de texto. Sin embargo, abrirlo con un editor hexadecimal revela un archivo binario que utiliza un esquema de codificación inteligente de espacios, tabulaciones y nuevas líneas para crear código binario ejecutable. mandante admite Nunca antes se había visto utilizar esta técnica.

«Esta es una forma diferente y novedosa en la que vemos el abuso que puede ser bastante difícil de detectar», dijo a Ars el investigador de Mandiant, Yash Gupta. «Esto es algo en el malware que normalmente no hemos visto. Es bastante interesante para nosotros y es algo que queríamos destacar».

Tras la ejecución, Vacuumspace sondea continuamente un servidor de comando y control y descarga una puerta trasera denominada «Quietboard» cuando se le ordena. UNC4990 utiliza la puerta trasera para instalar mineros de criptomonedas en las máquinas infectadas. Sin embargo, Mandiant dice que solo ha rastreado una instancia de instalación de Quietboard.

Dada la rareza de Quietboard, el ataque de UNC4990 representa una amenaza mínima. Sin embargo, las instancias de explorer.ps1 y Emptyspace podrían ser mucho mayores, dejando a los usuarios vulnerables. Mandiant explica cómo detectar la infección en su Blog.