El equipo de piratería respaldado por el estado iraní llamó APT42 está haciendo uso de esquemas mejorados de ingeniería social para infiltrarse en las redes objetivo y en los entornos de nube.

Los objetivos del ataque incluyen ONG occidentales y de Medio Oriente, organizaciones de medios, académicos, servicios legales y activistas, dijo Mandiant, filial de Google Cloud, en un informe publicado la semana pasada.

«Se observó APT42 haciéndose pasar por periodistas y organizadores de eventos para generar confianza con sus víctimas a través de correspondencia continua y entregar invitaciones a conferencias o documentos legítimos», la compañía dicho.

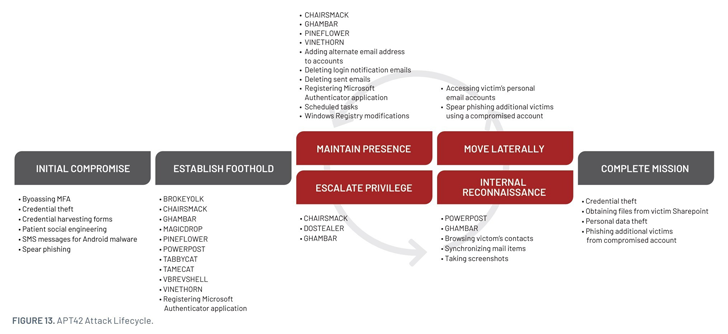

«Estos esquemas de ingeniería social permitieron a APT42 recolectar credenciales y usarlas para obtener acceso inicial a entornos de nube. Posteriormente, el actor de amenazas exfiltró encubiertamente datos de interés estratégico para Irán, mientras confiaba en funciones integradas y herramientas de código abierto para evitar la detección. «.

APT42 (también conocido como Damselfly y UNC788), documentado por primera vez por la empresa en septiembre de 2022, es un grupo de ciberespionaje patrocinado por el estado iraní encargado de realizar operaciones de vigilancia y recopilación de información contra personas y organizaciones de interés estratégico para el gobierno iraní.

Se considera un subconjunto de otro grupo de amenazas infame rastreado como APT35, que también se conoce con varios nombres CALANQUE, CharmingCypress, Charming Kitten, ITG18, Mint Sandstorm (anteriormente Phosphorus), Newscaster, TA453 y Yellow Garuda.

Ambos grupos están afiliados al Cuerpo de la Guardia Revolucionaria Islámica de Irán (CGRI), pero operan con un conjunto diferente de objetivos.

Mientras que Charming Kitten se centra más en operaciones a largo plazo con uso intensivo de malware dirigidas a organizaciones y empresas de EE. UU. y Oriente Medio para robar datos. APT42, por el contrario, apunta a individuos y organizaciones específicas a las que el régimen tiene en mente con fines de política interna, política exterior y estabilidad del régimen.

A principios de enero, Microsoft atribuido el actor Charming Kitten a campañas de phishing dirigidas a personas de alto perfil que trabajan en asuntos de Oriente Medio en universidades y organizaciones de investigación en Bélgica, Francia, Gaza, Israel, el Reino Unido y Estados Unidos desde noviembre de 2023.

Se sabe que los ataques organizados por el grupo implican extensas operaciones de recolección de credenciales para recopilar credenciales de Microsoft, Yahoo y Google a través de correos electrónicos de phishing que contienen enlaces maliciosos para atraer documentos que redirigen a los destinatarios a una página de inicio de sesión falsa.

En estas campañas, se ha observado que el adversario envía correos electrónicos desde dominios que tipifican las entidades originales y se hacen pasar por medios de comunicación; servicios legítimos como Dropbox, Google Meet, LinkedIn y YouTube; y demonios de correo y herramientas de acortamiento de URL.

Los ataques de apropiación de credenciales se complementan con actividades de exfiltración de datos dirigidas a la infraestructura de la nube pública de las víctimas para obtener documentos que son de interés para Irán, pero sólo después de ganarse su confianza, algo que Charming Kitten hace. bien versado en.

|

| Familias de malware conocidas asociadas con APT42 |

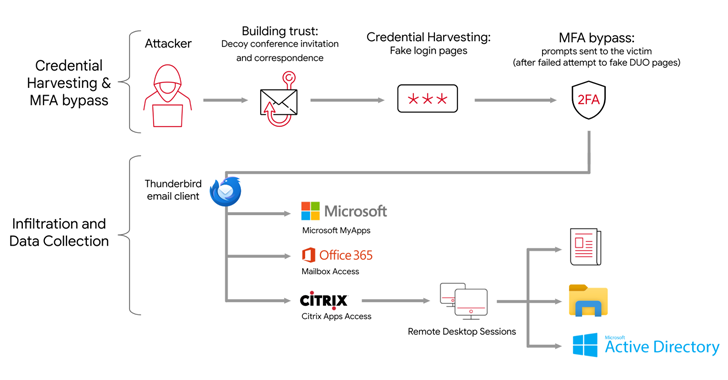

«Estas operaciones comenzaron con esquemas mejorados de ingeniería social para obtener acceso inicial a las redes de las víctimas, lo que a menudo implicaba correspondencia continua para generar confianza con la víctima», dijo Mandiant.

«Sólo entonces se adquieren las credenciales deseadas y se omite la autenticación multifactor (MFA), proporcionando un sitio web clonado para capturar el token MFA (que falló) y luego enviando notificaciones push de MFA a la víctima (que tuvo éxito)».

En un esfuerzo por ocultar sus huellas y mezclarse, se descubrió que el adversario dependía de herramientas disponibles públicamente, extraía archivos a una cuenta de OneDrive haciéndose pasar por la organización de la víctima y empleaba VPN e infraestructura anónima para interactuar con el entorno comprometido.

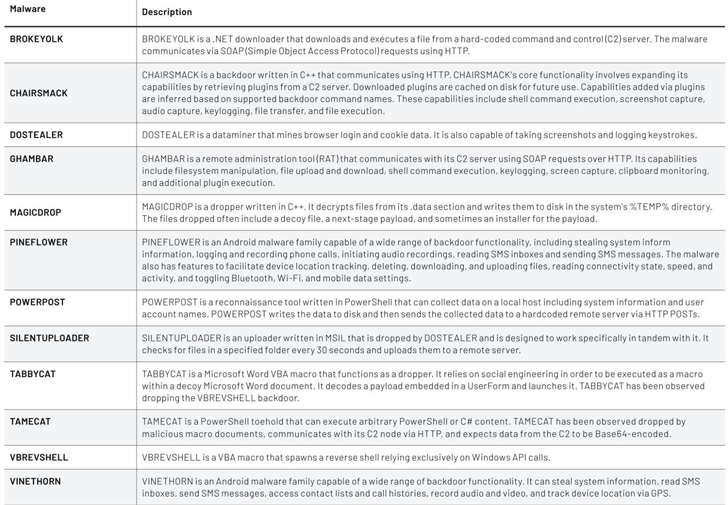

APT42 también utiliza dos puertas traseras personalizadas que actúan como un punto de partida para implementar malware adicional o ejecutar comandos manualmente en el dispositivo:

- NICECURL (también conocido como BASICSTAR) – Una puerta trasera escrita en VBScript que puede descargar módulos adicionales para ejecutar, incluida la extracción de datos y la ejecución de comandos arbitrarios.

- TAMECAT – Un punto de apoyo de PowerShell que puede ejecutar contenido arbitrario de PowerShell o C#

Vale la pena señalar que NICECURL fue previamente disecado por la empresa de ciberseguridad Volexity en febrero de 2024 en relación con una serie de ciberataques dirigidos a expertos en políticas de Oriente Medio.

«APT42 se ha mantenido relativamente centrado en la recopilación de inteligencia y en atacar victimología similar, a pesar de la Guerra entre Israel y Hamás eso ha llevado a otros actores del nexo con Irán a adaptarse mediante la realización de actividades disruptivas, destructivas y de piratería y filtración», concluyó Mandiant.

«Los métodos implementados por APT42 dejan una huella mínima y podrían hacer que la detección y mitigación de sus actividades sea más desafiante para los defensores de la red».