Investigadores de ciberseguridad han descubierto una nueva campaña que explota una falla de seguridad recientemente revelada en los dispositivos Fortinet FortiClient EMS para entregar cargas útiles ScreenConnect y Metasploit Powerfun.

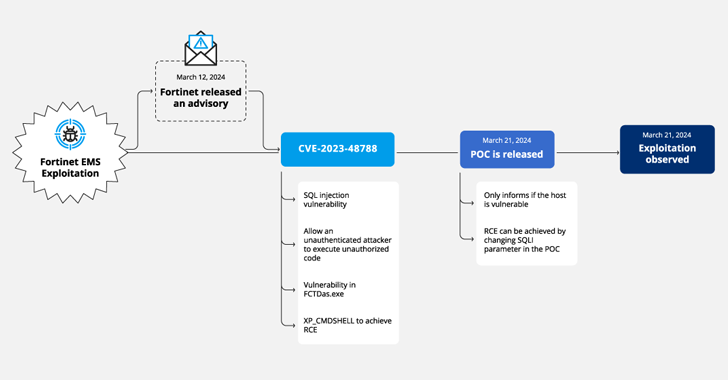

La actividad consiste en la explotación de CVE-2023-48788 (Puntuación CVSS: 9,3), una falla crítica de inyección de SQL que podría permitir que un atacante no autenticado ejecute código o comandos no autorizados a través de solicitudes específicamente diseñadas.

La empresa de ciberseguridad Forescout es seguimiento la campaña bajo el nombre en clave Conectar:diversión debido al uso de ScreenConnect y Powerfun para la post-explotación.

La intrusión tuvo como objetivo una empresa de medios anónima que tenía su vulnerable dispositivo FortiClient EMS expuesto a Internet poco después del ataque. liberar de un exploit de prueba de concepto (PoC) para la falla el 21 de marzo de 2024.

Durante los siguientes días, se observó que el adversario desconocido aprovechaba la falla para descargar ScreenConnect sin éxito y luego instalar el software de escritorio remoto usando el utilidad msiexec.

Sin embargo, el 25 de marzo, el exploit PoC se utilizó para iniciar el código PowerShell que descargó Metasploit. Powerfun script e inició una conexión inversa a otra dirección IP.

También se detectaron sentencias SQL diseñadas para descargar ScreenConnect desde un dominio remoto («ursketz[.]com») utilizando certutilque luego se instaló a través de msiexec antes de establecer conexiones con un servidor de comando y control (C2).

Hay evidencia que sugiere que el actor de amenazas detrás de esto ha estado activo desde al menos 2022, destacando específicamente los dispositivos Fortinet y utilizando los idiomas vietnamita y alemán en su infraestructura.

«La actividad observada claramente tiene un componente manual evidenciado por todos los intentos fallidos de descargar e instalar herramientas, así como el tiempo relativamente largo entre intentos», dijo el investigador de seguridad Sai Molige.

«Esto es evidencia de que esta actividad es parte de una campaña específica, en lugar de un exploit incluido en botnets cibercriminales automatizados. Según nuestras observaciones, parece que los actores detrás de esta campaña no realizan escaneos masivos sino que eligen entornos objetivo que tienen dispositivos VPN».

Forescout dijo que el ataque comparte superposiciones tácticas y de infraestructura con otros incidentes documentados por Unidad 42 de Palo Alto Networks y Blumira en marzo de 2024 que implican el abuso de CVE-2023-48788 para descargar ScreenConnect y Atera.

Se recomienda a las organizaciones que apliquen los parches proporcionados por Fortinet para abordar amenazas potenciales, monitorear el tráfico sospechoso y utilizar un firewall de aplicaciones web (WAF) para bloquear solicitudes potencialmente maliciosas.