Investigadores de ciberseguridad han descubierto una campaña de ataque en curso que aprovecha los correos electrónicos de phishing para enviar malware llamado Carga SSL.

La campaña, cuyo nombre en clave CONGELADO#SOMBRA de Securonix, también implica la implementación de Cobalt Strike y el software de escritorio remoto ConnectWise ScreenConnect.

«SSLoad está diseñado para infiltrarse sigilosamente en los sistemas, recopilar información confidencial y transmitir sus hallazgos a sus operadores», dijeron los investigadores de seguridad Den Iuzvyk, Tim Peck y Oleg Kolesnikov en un informe compartido con The Hacker News.

«Una vez dentro del sistema, SSLoad implementa múltiples puertas traseras y cargas útiles para mantener la persistencia y evitar la detección».

Las cadenas de ataques implican el uso de mensajes de phishing para dirigirse aleatoriamente a organizaciones en Asia, Europa y América, con correos electrónicos que contienen enlaces que conducen a la recuperación de un archivo JavaScript que inicia el flujo de infección.

A principios de este mes, Palo Alto Networks descubrió al menos dos métodos diferentes mediante los cuales se distribuye SSLoad, uno que implica la uso de formularios de contacto del sitio web para incrustar URL con trampas explosivas y otra que involucra documentos de Microsoft Word con macros habilitadas.

Este último también se destaca por el hecho de que el malware actúa como un conducto para distribuir Cobalt Strike, mientras que el primero se ha utilizado para distribuir un malware diferente llamado Ladrónun probable sucesor de IcedID.

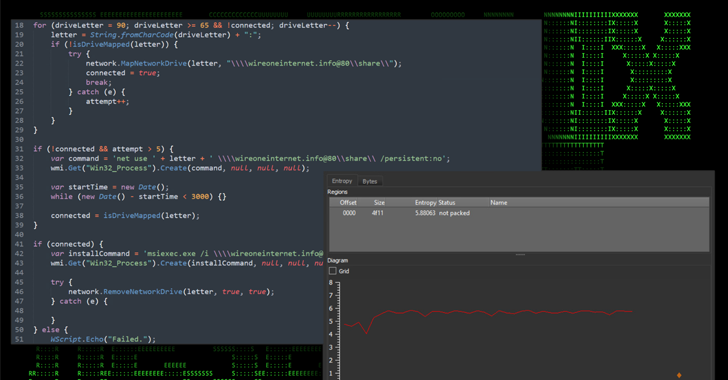

El archivo JavaScript ofuscado («out_czlrh.js»), cuando se inicia y ejecuta usando wscript.exerecupera un archivo de instalación MSI («slack.msi») conectándose a un recurso compartido de red ubicado en «\\wireoneinternet[.]info@80\share\» y lo ejecuta usando msiexec.exe.

El instalador MSI, por su parte, se pone en contacto con un dominio controlado por un atacante para recuperar y ejecutar la carga útil de malware SSLoad utilizando rundll32.exetras lo cual se dirige a un servidor de comando y control (C2) junto con información sobre el sistema comprometido.

La fase de reconocimiento inicial allana el camino para Cobalt Strike, un software de simulación de adversario legítimo, que luego se utiliza para descargar e instalar ScreenConnect, permitiendo así a los actores de amenazas controlar remotamente el host.

«Con acceso total al sistema, los actores de amenazas comenzaron a intentar adquirir credenciales y recopilar otros detalles críticos del sistema», dijeron los investigadores. «En esta etapa comenzaron a escanear el host de la víctima en busca de credenciales almacenadas en archivos, así como otros documentos potencialmente confidenciales».

También se ha observado que los atacantes recurren a otros sistemas de la red, incluido el controlador de dominio, y finalmente se infiltran en el dominio de Windows de la víctima creando su propia cuenta de administrador de dominio.

«Con este nivel de acceso, podrían acceder a cualquier máquina conectada dentro del dominio», dijeron los investigadores. «Al final, este es el peor escenario para cualquier organización, ya que este nivel de persistencia logrado por los atacantes consumiría muchísimo tiempo y sería costoso remediarlo».

La divulgación se produce cuando el Centro de inteligencia de seguridad de AhnLab (ASEC) reveló que los sistemas Linux están siendo infectados con un troyano de acceso remoto de código abierto llamado Fondos de rata.