Se están utilizando instaladores falsos de Adobe Acrobat Reader para distribuir un nuevo malware multifuncional denominado Byakugan.

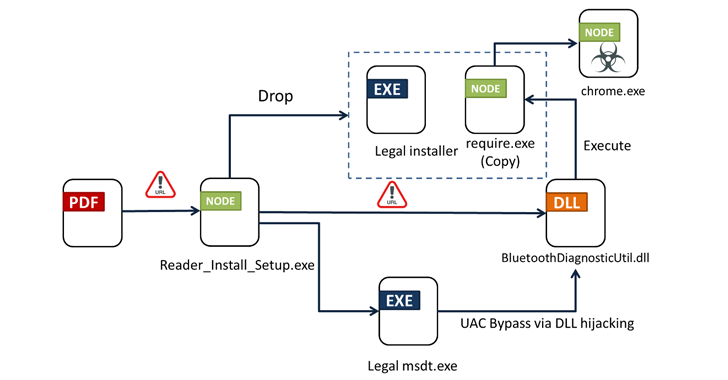

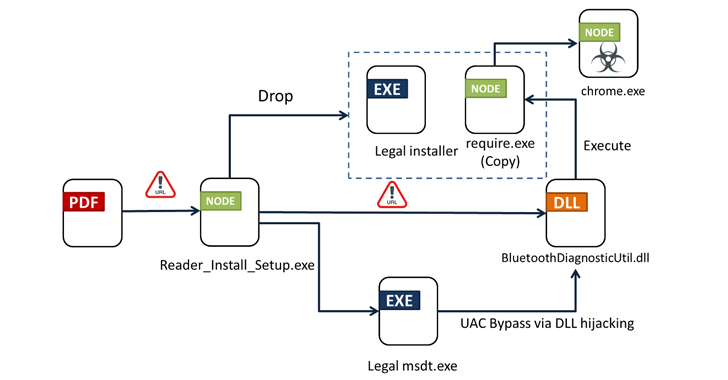

El punto de partida del ataque es un archivo PDF escrito en portugués que, al abrirlo, muestra una imagen borrosa y pide a la víctima que haga clic en un enlace para descargar la aplicación Reader y ver el contenido.

Según Fortinet FortiGuard Labs, al hacer clic en la URL se entrega un instalador («Reader_Install_Setup.exe») que activa la secuencia de infección. Los detalles de la campaña fueron revelado por primera vez por el Centro de Inteligencia de Seguridad de AhnLab (ASEC) el mes pasado.

La cadena de ataque aprovecha técnicas como el secuestro de DLL y la omisión del control de acceso de usuarios de Windows (UAC) para cargar un archivo de biblioteca de vínculos dinámicos (DLL) malicioso llamado «BluetoothDiagnosticUtil.dll», que, a su vez, libera la carga útil final. También implementa un instalador legítimo para un lector de PDF como Wondershare PDFelement.

El binario está equipado para recopilar y filtrar metadatos del sistema a un servidor de comando y control (C2) y soltar el módulo principal («chrome.exe») de un servidor diferente que también actúa como su C2 para recibir archivos y comandos.

«Byakugan es un malware basado en node.js empaquetado en su ejecutable por pkg», dijo el investigador de seguridad Pei Han Liao. «Además del script principal, existen varias bibliotecas correspondientes a funciones».

Esto incluye configurar la persistencia, monitorear el escritorio de la víctima usando OBS Studio, capturar capturas de pantalla, descargar mineros de criptomonedas, registrar pulsaciones de teclas, enumerar y cargar archivos y capturar datos almacenados en navegadores web.

«Existe una tendencia creciente a utilizar componentes limpios y maliciosos en el malware, y Byakugan no es una excepción», dijo Fortinet. «Este enfoque aumenta la cantidad de ruido generado durante el análisis, lo que dificulta las detecciones precisas».

La revelación se produce cuando ASEC reveló una nueva campaña que propaga el ladrón de información Rhadamanthys bajo la apariencia de un instalador de software colaborativo.

«El actor de amenazas creó un sitio web falso para parecerse al sitio web original y lo expuso a los usuarios utilizando la función de publicidad en los motores de búsqueda», dijo la firma de ciberseguridad de Corea del Sur. dicho. «El malware que se distribuye utiliza la técnica de llamada indirecta al sistema para ocultarse de los ojos de las soluciones de seguridad».

También se descubre que actores de amenazas no identificados están empleando una versión manipulada de Notepad++ para propagar el Programa malicioso WikiLoader (también conocido como WailingCrab).