¡¿Qué carajo?! Por más terribles que sean los ataques de ransomware, los perpetradores han encontrado una manera de empeorarlos aún más: atacar psicológicamente a las víctimas para obligarlas a entregar su dinero. Uno de estos métodos consiste en llamar a los ejecutivos de la empresa desde números de teléfono que pertenecen a sus hijos.

Hablando en un Panel de inteligencia sobre amenazas a la seguridad de Google en la Conferencia RSA de este año en San Francisco (a través de el reg), Charles Carmakal, CTO de la firma de ciberseguridad Mandiant, propiedad de Google, dijo: «Vimos situaciones en las que los actores de amenazas esencialmente intercambian SIM los teléfonos de los hijos de los ejecutivos y comienzan a hacer llamadas telefónicas a los ejecutivos, desde los números de teléfono de sus hijos».

Carmakal notó el dilema psicológico de ver una llamada telefónica entrante de su hijo solo para contestar y escuchar la voz de un extraño. «A veces, se trata de una suplantación del identificador de llamadas. Otras veces, vemos demostraciones de intercambio de SIM entre familiares», dijo.

Las bandas de ransomware han evolucionado a lo largo de los años desde implementar malware que cifra archivos hasta robarlos y amenazar con publicar datos confidenciales en línea si no se cumplen las demandas. Este tipo de operaciones generaron más de mil millones de dólares en 2023, lo que explica por qué siguen siendo tan populares entre los delincuentes.

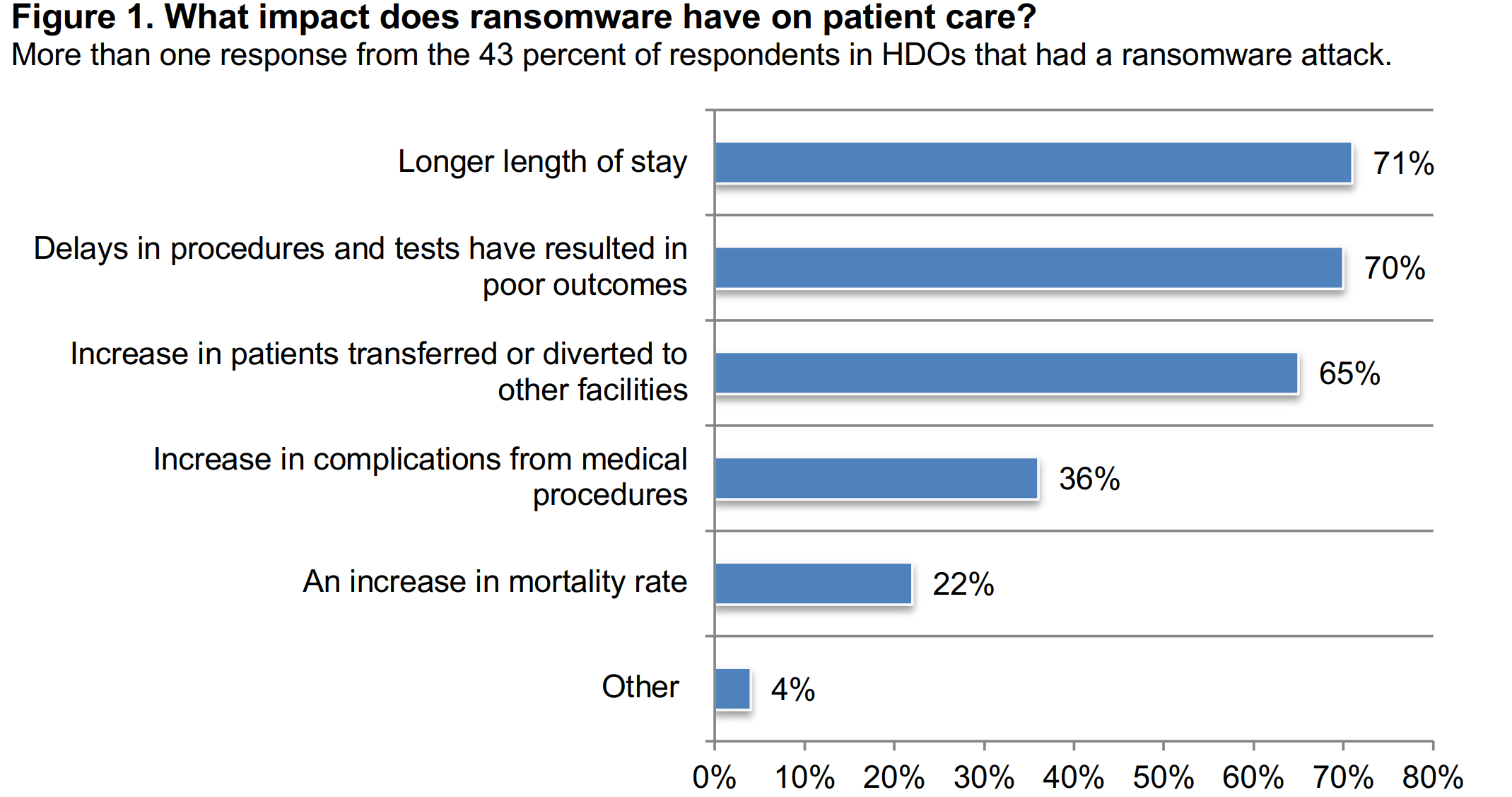

Una de las peores partes del ransomware es el hecho de que muchos piratas informáticos lo utilizan para atacar instalaciones sanitarias como hospitales. Estos incidentes pueden amenazar la seguridad de la información confidencial, prolongar la estancia hospitalaria de los pacientes e incluso poner en riesgo la vida de las personas, lo que significa que es más probable que los objetivos paguen.

Según el proveedor de investigación tecnológica Omdia, el sector sanitario sufrió 241 ciberataques durante los primeros nueve meses de 2023. Eso es más de 100 más que el gobierno (147) y casi tres veces más que el software, el hardware y los servicios de TI (91).

Las fuerzas del orden les dicen repetidamente a las víctimas de ataques de ransomware que no paguen ningún rescate, ya que no hay garantía de que los perpetradores entreguen la clave de descifrado. Hacerlo también marca a la organización como una que está dispuesta a pagar, alentando a otros, o incluso a los mismos delincuentes, a lanzar nuevos ataques.

El intercambio de SIM/suplantación de identidad pone de relieve cómo las bandas de ransomware están empezando a centrarse más en las personas que en las organizaciones sin rostro con la esperanza de que se sientan presionadas a entregar los pagos criptográficos. «Se trata menos de ‘¿necesito proteger a mis clientes?’ Pero más sobre ‘¿cómo puedo proteger mejor a mis empleados y proteger a las familias de los empleados?’ Es un cambio bastante aterrador», afirmó Carmakal. «Hay algunos actores de amenazas que realmente no tienen reglas de enfrentamiento en términos de hasta qué punto [they] Tratar de coaccionar a las víctimas».

La buena noticia es que los operadores de ransomware se enfrentan a duras penas de prisión. Un hacker REvil fue recientemente sentenciado a 13 años tras las rejas y se le ordenó pagar una multa de 16 millones de dólares. También se dio el caso de un miembro del grupo de ransomware LockBit que obtuvo cuatro años y fue multado con 635.000 dólares.