Investigadores de ciberseguridad han descubierto un intrincado ataque de varias etapas que aprovecha señuelos de phishing con temas de facturas para entregar una amplia gama de malware como Guerra de venenoRemcos RAT, XWorm, NanoCore RAT y un ladrón dirigido a carteras criptográficas.

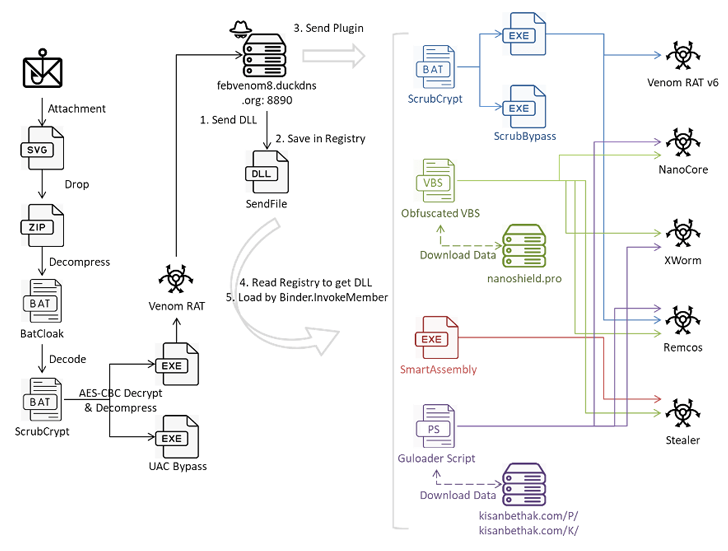

Los mensajes de correo electrónico vienen con archivos adjuntos de gráficos vectoriales escalables (SVG) que, al hacer clic en ellos, activan la secuencia de infección, Fortinet FortiGuard Labs. dicho en un informe técnico.

El modus operandi se destaca por el uso del motor de ofuscación de malware BatCloak y ScrubCrypt para entregar el malware en forma de scripts por lotes ofuscados.

capa de murciélago, puesto a la venta a otros actores de amenazas desde finales de 2022, tiene su base en otra herramienta llamada Jlaive. Su característica principal es cargar una carga útil de la siguiente etapa de una manera que eluda los mecanismos de detección tradicionales.

ScrubCrypt, un criptográfico que fue documentado por primera vez por Fortinet en marzo de 2023 en relación con una campaña de criptojacking orquestada por 8220 Gang, se considera una de las iteraciones de BatCloak, según una investigación de Trend Micro el año pasado.

En la última campaña analizada por la empresa de ciberseguridad, el archivo SVG sirve como conducto para colocar un archivo ZIP que contiene un script por lotes probablemente creado con BatCloak, que luego descomprime el archivo por lotes ScrubCrypt para finalmente ejecutar Venom RAT, pero no antes de configurarlo. persistencia en el host y tomar medidas para evitar AARMI y STW protecciones.

Venom RAT, una bifurcación de Quasar RAT, permite a los atacantes tomar el control de los sistemas comprometidos, recopilar información confidencial y ejecutar comandos recibidos de un servidor de comando y control (C2).

«Si bien el programa principal de Venom RAT puede parecer sencillo, mantiene canales de comunicación con el servidor C2 para adquirir complementos adicionales para diversas actividades», dijo la investigadora de seguridad Cara Lin. Esto incluye Venom RAT v6.0.3 con capacidades de registrador de teclas, RATA NanoCore, Xgusanoy Remcos RATA.

«Este [Remcos RAT] El complemento se distribuyó desde el C2 de VenomRAT utilizando tres métodos: un script VBS ofuscado llamado ‘remcos.vbs’, ScrubCrypt y Guloader PowerShell«, añadió Lin.

También se entrega utilizando el sistema de complemento un ladrón que recopila información sobre el sistema y extrae datos de carpetas asociadas con billeteras y aplicaciones como Atomic Wallet, Electrum, Ethereum, Exodus, Jaxx Liberty (retirado a partir de marzo de 2023), Zcash, Foxmail y Telegram a un servidor remoto.

«Este análisis revela un ataque sofisticado que aprovecha múltiples capas de técnicas de ofuscación y evasión para distribuir y ejecutar VenomRAT a través de ScrubCrypt», dijo Lin.

«Los atacantes emplean una variedad de métodos, incluidos correos electrónicos de phishing con archivos adjuntos maliciosos, archivos de script ofuscados y Guloader PowerShell, para infiltrarse y comprometer los sistemas de las víctimas. Además, implementar complementos a través de diferentes cargas útiles resalta la versatilidad y adaptabilidad de la campaña de ataque».