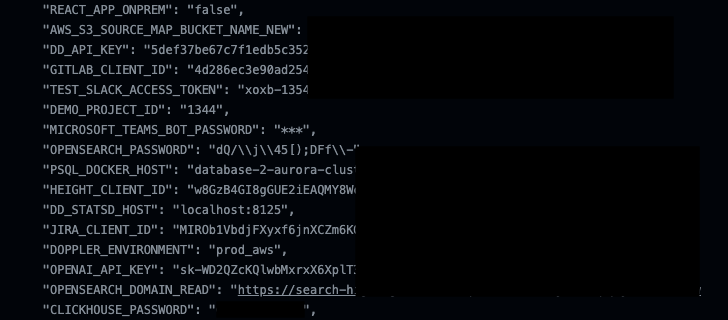

Una nueva investigación sobre ciberseguridad ha descubierto que las herramientas de interfaz de línea de comandos (CLI) de Amazon Web Services (AWS) y Google Cloud pueden exponer credenciales confidenciales en registros de compilación, lo que plantea riesgos importantes para las organizaciones.

La vulnerabilidad ha sido nombrada en código. CLI con fugas por la empresa de seguridad en la nube Orca.

«Algunos comandos en Azure CLI, AWS CLI y Google Cloud CLI pueden exponer información confidencial en forma de variables de entorno, que los adversarios pueden recopilar cuando se publican mediante herramientas como GitHub Actions», dijo el investigador de seguridad Roi Nisimi. dicho en un informe compartido con The Hacker News.

Microsoft desde entonces dirigido El problema, como parte de las actualizaciones de seguridad publicadas en noviembre de 2023, le asignó el identificador CVE CVE-2023-36052 (puntuación CVSS: 8,6).

La idea, en pocas palabras, tiene que ver con cómo se podrían usar los comandos CLI, como para mostrar variables de entorno (pre)definidas y resultados en registros de integración continua e implementación continua (CI/CD). Una lista de dichos comandos que abarcan AWS y Google Cloud está por debajo de 0

- aws lambda get-función-configuración

- función get de aws lambda

- Configuración-de-función-de-actualización de AWS Lambda

- código-de-función-de-actualización de aws lambda

- versión de publicación de aws lambda

- Las funciones de gcloud implementan

–set-env-vars - Las funciones de gcloud implementan

–update-env-vars - Las funciones de gcloud implementan

–remove-env-vars

Orca dijo que encontró varios proyectos en GitHub que inadvertidamente filtraron tokens de acceso y otros datos confidenciales a través de registros de Github Actions, CircleCI, TravisCI y Cloud Build.

Sin embargo, a diferencia de Microsoft, tanto Amazon como Google consideran que este es un comportamiento esperado, lo que requiere que las organizaciones tomen medidas para evitar almacenar secretos en variables de entorno y, en su lugar, utilicen un servicio de almacenamiento de secretos dedicado como AWS Secrets Manager o Google Cloud Secret Manager.

Google también recomienda el uso de la opción «–no-user-output-enabled» para suprimir la impresión de la salida del comando en la salida estándar y el error estándar en el terminal.

«Si los malos actores consiguen estas variables de entorno, esto podría llevar a ver información confidencial, incluidas credenciales, como contraseñas, nombres de usuario y claves, lo que podría permitirles acceder a cualquier recurso que los propietarios del repositorio puedan», dijo Nisimi. .

«De forma predeterminada, se supone que los comandos CLI se ejecutan en un entorno seguro, pero, junto con las canalizaciones de CI/CD, pueden representar una amenaza para la seguridad».