imágenes falsas

Un grupo internacional de agencias encargadas de hacer cumplir la ley ha asestado un golpe a un eje del cibercrimen que es tan oscuro como instrumental en la infección masiva de dispositivos: los llamados droppers, el software furtivo que se utiliza para instalar ransomware, spyware y todo tipo de otro malware.

Europol dijo el miercoles realizó cuatro arrestos, derribó 100 servidores y confiscó 2.000 nombres de dominio que facilitaban seis de los droppers más conocidos. Los funcionarios también agregaron a ocho fugitivos vinculados a las empresas a la lista de los más buscados de Europa. Los cuentagotas nombrados por Europol son IcedID, SystemBC, Pikabot, Smokeloader, Bumblebee y Trickbot.

Los cuentagotas proporcionan dos funciones especializadas. En primer lugar, utilizan cifrado, ofuscación de código y técnicas similares para ocultar código malicioso dentro de un empaquetador u otra forma de contenedor. Luego, estos contenedores se colocan en archivos adjuntos de correo electrónico, sitios web maliciosos o junto con software legítimo disponible a través de anuncios web maliciosos. En segundo lugar, los droppers de malware actúan como botnets especializados que facilitan la instalación de malware adicional.

En el pasado, los droppers eran exclusivos de muchas familias de malware diferentes. A medida que las técnicas de evasión se han vuelto más difíciles y el panorama del cibercrimen se ha vuelto cada vez más especializado, los droppers se han convertido en servicios independientes. Un solo sospechoso anónimo en la investigación se ha embolsado casi 75 millones de dólares en criptomonedas, dijo Europol. Los investigadores ahora están buscando activamente formas de confiscar los fondos digitales.

Al interrumpir media docena de los droppers más activos, los funcionarios encargados de hacer cumplir la ley esperan cortar las infraestructuras que son cruciales para que prospere el ecosistema más amplio de malware y botnets. La Operación Endgame, el nombre que Europol le dio al esfuerzo de desmantelamiento, es la operación más grande jamás dirigida contra botnets, dijeron los funcionarios.

«La Operación Fin del Juego no termina hoy», dijeron los funcionarios. “Las nuevas acciones se anunciarán en el sitio web Operation Endgame”.

En el marco del operativo, los funcionarios han:

- Detenidos cuatro individuos (tres en Ucrania y uno en Armenia)

- Se realizaron 16 búsquedas de ubicación (11 en Ucrania, tres en Portugal, una en Armenia y una en los Países Bajos).

- Se eliminaron o interrumpieron más de 100 servidores ubicados en Bulgaria, Canadá, Alemania, Lituania, Países Bajos, Rumania, Suiza, Reino Unido, Estados Unidos y Ucrania.

- Incautados más de 2.000 dominios

Los países que participan en Operation Endgame incluyen Dinamarca, Francia, Alemania, Países Bajos, Reino Unido y Estados Unidos. Los socios privados incluyeron Bitdefender, Cryptolaemus, Sekoia, Shadowserver, Team Cymru, Prodaft, Proofpoint, NFIR, Computest, Northwave, Fox-IT, HaveIBeenPwned, Spamhaus, DIVD, abuse.ch y Zscaler.

El aviso de Europol del miércoles decía:

Europol facilitó el intercambio de información y proporcionó apoyo analítico, criptorastreo y forense a la investigación. Para apoyar la coordinación de la operación, Europol organizó más de 50 llamadas de coordinación con todos los países, así como un sprint operativo en su sede.

Más de 20 agentes del orden de Dinamarca, Francia, Alemania y Estados Unidos apoyaron la coordinación de las acciones operativas desde el puesto de mando de Europol y cientos de otros agentes de los diferentes países implicados en las acciones. Además, un puesto de mando virtual permitió la coordinación en tiempo real entre los oficiales armenios, franceses, portugueses y ucranianos desplegados sobre el terreno durante las actividades sobre el terreno.

El puesto de mando de Europol facilitó el intercambio de inteligencia sobre servidores incautados, sospechosos y la transferencia de datos incautados. También se crearon puestos de mando locales en Alemania, Países Bajos, Portugal, Estados Unidos y Ucrania. Eurojust apoyó la acción creando un centro de coordinación en su sede para facilitar la cooperación judicial entre todas las autoridades implicadas. Eurojust también ayudó en la ejecución de órdenes de detención europeas y órdenes europeas de investigación.

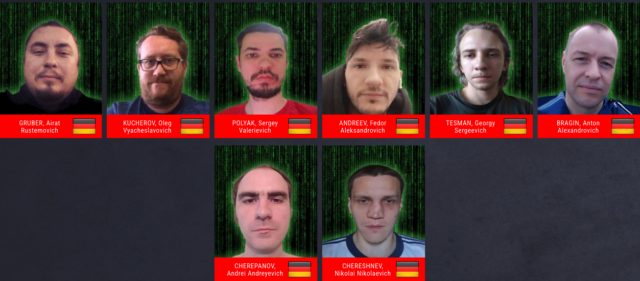

Los funcionarios también agregaron los nombres, fotografías y descripciones de ocho hombres a la lista de los más buscados de Europol:

Europol

Los funcionarios anunciaron además operación-endgame.com, un sitio dedicado a la continua represión contra los goteros. Adopta gran parte de los mismos sitios de ransomware de nombre y vergüenza dirigidos a víctimas y objetivos. funcionarios del FBI igualmente troleado miembros del sindicato de ransomware LockBit en febrero cuando crearon un sitio luego de una operación de interrupción separada.

«Las fuerzas del orden internacionales y sus socios han unido fuerzas», escribieron los investigadores de la Operación Endgame. «Hemos estado investigándolo a usted y a sus actividades criminales durante mucho tiempo y no nos detendremos aquí».